Quelle est l'importance de la sécurité des données pour les utilisateurs d'applications mobiles modernes

Publié: 2022-11-23

De plus en plus d'entreprises développant leurs propres applications mobiles franchissent une étape supplémentaire pour assurer la sécurité des applications mobiles - et pour une bonne raison.

Selon le rapport annuel 2021 du Centre de ressources sur le vol d'identité (ITRC), l'année 2021 a été un nombre record de compromissions de données - 1 862 cas . Au moment où nous écrivons cet article, au cours des trois quarts de 2022, le centre a signalé jusqu'à présent 1 291 compromissions de données. Ce sont des données sur les violations divulguées publiquement aux États-Unis uniquement.

En moyenne, une violation de données peut coûter à une entreprise qui en souffre environ 4,35 millions de dollars (moyenne mondiale), selon les données IBM de 2022. Ajoutez à cela le coup dur porté à la réputation si les informations sur la violation deviennent publiques. Vu sous cet angle, il incombe à chaque entrepreneur que la sécurité des données soit importante.

Dans cet article, nous parlons de l'importance de mettre en œuvre de solides pratiques de sécurité des données dans les applications mobiles et de la manière de le faire correctement. Nous nous appuyons sur notre expérience dans le développement de produits axés sur la sécurité, comme notre application de messagerie pour la région du Moyen-Orient.

Qu'est-ce que la protection des données au sens moderne

Le monde qui se numérise rapidement est fou de la sécurité des données (à juste titre) et aujourd'hui, nous avons de nombreuses lois de nature nationale et internationale, mises en œuvre dans le seul but de protéger les informations exclusives. Tous sont construits sur la base des mêmes principes, plus ou moins. La loi internationale la plus connue de ce type est probablement le Règlement général sur la protection des données, ou RGPD en abrégé.

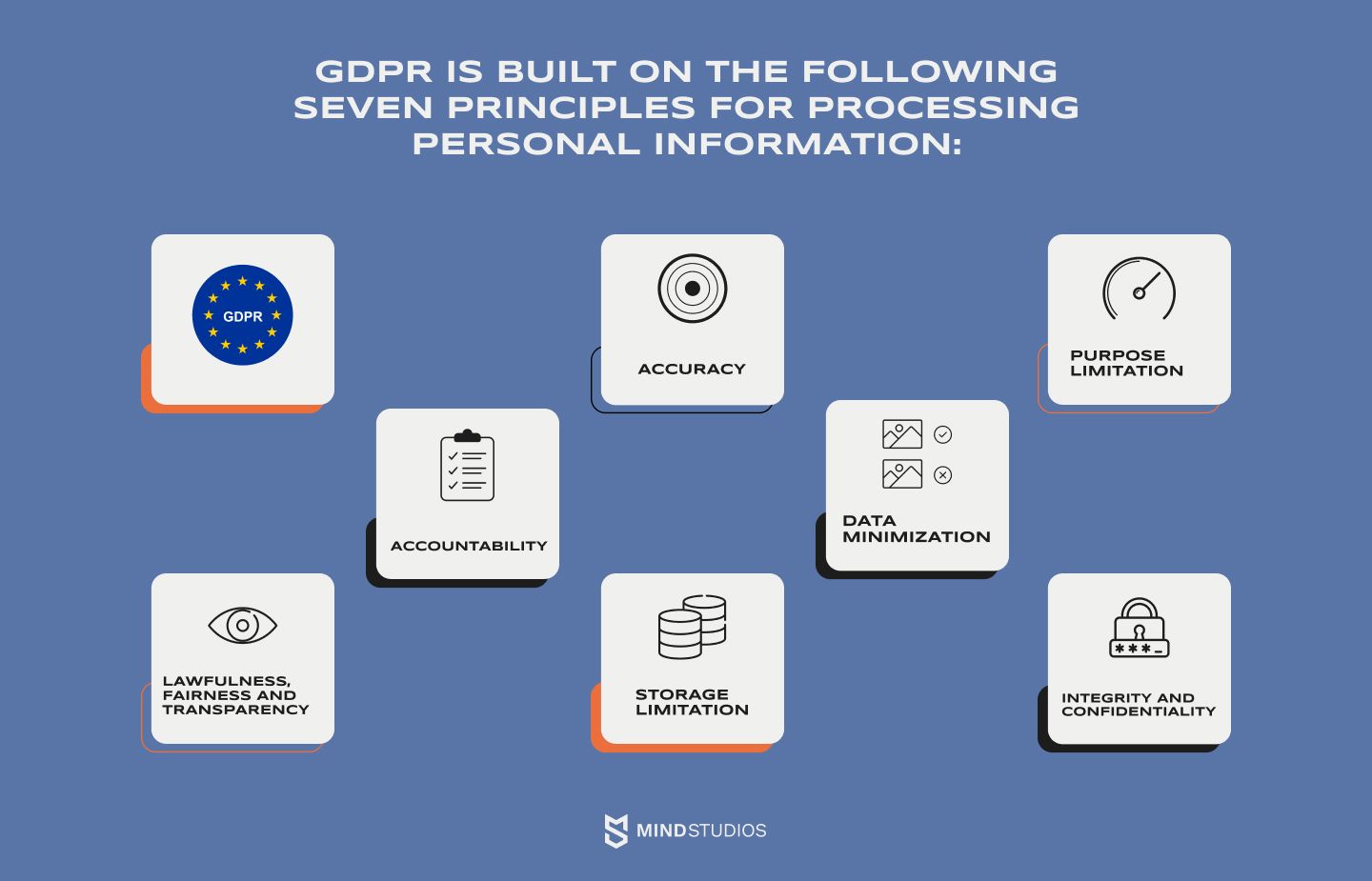

Le RGPD repose sur les sept principes suivants pour le traitement des informations personnelles :

- Légalité, loyauté et transparence

- Limitation de l'objectif

- Minimisation des données

- Précision

- Limite de stockage

- Intégrité et confidentialité (sécurité)

- Responsabilité

Si nous devions résumer ces principes sans citer l'intégralité de l'article 5 du RGPD, la mise en œuvre de mesures de sécurité des données signifie que toute donnée doit être :

- collectées et traitées dans le montant minimum nécessaire

- stocké uniquement pendant la période nécessaire, puis supprimé

- utilisé uniquement à des fins précises, et

- protégé contre le vol de données ou les ajustements par des parties autres que le propriétaire des données

Les collecteurs de données doivent également informer les utilisateurs de la collecte et du traitement de leurs données. Le collecteur et le sous-traitant des données doivent être responsables du respect de ces principes.

Quelles données des utilisateurs d'applications mobiles doivent généralement être protégées ?

Nous avons tous vu des messages sur les cookies dans les navigateurs, mais rien de tel n'existe dans les applications mobiles. Dans le même temps, les applications mobiles peuvent collecter, stocker et traiter des informations beaucoup plus sensibles que celles auxquelles les utilisateurs du site Web ne se connectent pas, par exemple. L'utilisation de ces données pose un risque réel de préjudice si elles sont compromises.

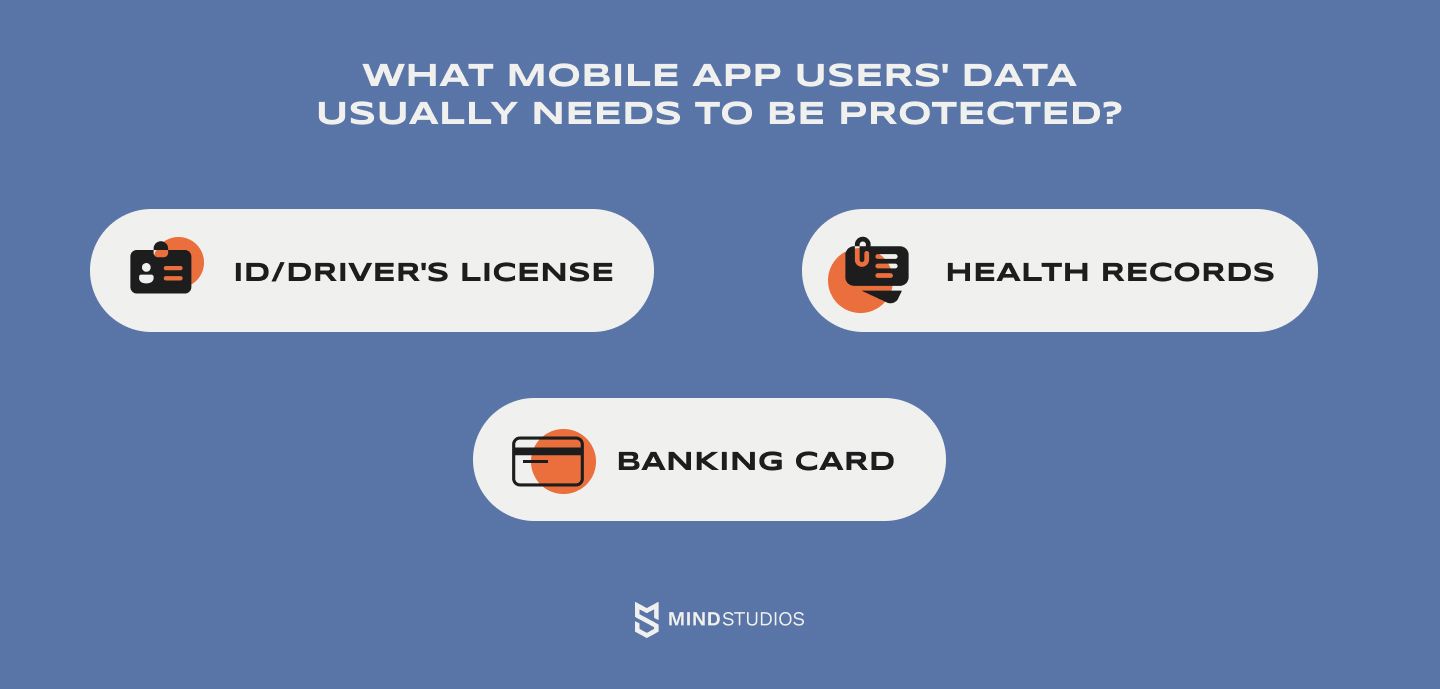

Quels types de données utilisateur un propriétaire d'application mobile doit-il protéger ? Voici une liste non exclusive de données sensibles :

- Informations personnellement identifiables . Cela inclut les informations d'identification/permis de conduire, les adresses physiques et les numéros de téléphone. Ces informations sont fréquemment utilisées dans les applications de commerce électronique car pour envoyer un colis, le vendeur a besoin de ces informations. Certaines applications de livraison stockent des codes de clé de verrouillage de porte dans leurs applications, ouvrant potentiellement des immeubles d'appartements aux voleurs.

- Renseignements personnels sur la santé et dossiers médicaux . Les applications de télémédecine et certains trackers de santé et de prise de médicaments (par exemple ceux destinés aux personnes souffrant de maladies chroniques) se synchronisent parfois avec les systèmes EHR et peuvent fournir des données des utilisateurs à leurs médecins. D'autres fois, l'application peut uniquement stocker des données sans les transférer ; l'utilisateur peut, à sa discrétion, le montrer ultérieurement au médecin.

- Carte de paiement et informations bancaires . Bien que de nos jours, la plupart des applications utilisent G Pay et Apple Pay pour traiter les paiements, il n'est toujours pas inhabituel pour certaines d'entre elles de stocker des informations de carte de crédit dans l'application, en particulier lorsque les utilisateurs préfèrent ne pas connecter les portefeuilles système à leurs cartes. Si tel est le cas, les propriétaires d'applications doivent faire de grands efforts pour protéger ces données.

- Numéros de sécurité sociale, informations d'assurance . Applications qui traitent des numéros de sécurité sociale et des informations d'assurance des utilisateurs de magasins d'assurance. Ces informations sont considérées comme sensibles au même titre que les informations personnellement identifiables.

Toutes ces informations peuvent être stockées dans des profils d'utilisateurs dans des applications mobiles pour être utilisées aux fins de l'application - faire des achats, maintenir la santé, gérer les activités personnelles, etc. Et si ces données sont volées sur les serveurs de l'application, elles peuvent être utilisées pour le vol d'identité, la fraude, les attaques de phishing, le vol et d'autres crimes.

Par conséquent, si vous développez une application qui doit traiter un ou plusieurs types d'informations sensibles, il est de votre devoir en tant que propriétaire de l'application de fournir une protection suffisante des données client de l'application.

Il existe plusieurs façons d'assurer la sécurité des données pour les applications mobiles, vers lesquelles nous basculerons plus tard. Tout d'abord, nous aimerions souligner certains des derniers cas de fuite de données.

Derniers cas populaires de fuite de données d'applications mobiles d'utilisateurs

Comme nous l'avons mentionné au début de cet article, 2021 a été une année avec un nombre record de violations de données. Un certain nombre d'entre eux impliquaient des applications mobiles. Voici quelques-uns d'entre eux.

Fuite de données des utilisateurs d'Android

Cette violation ne concernait pas une application spécifique. Au lieu de cela, cela impliquait de nombreuses applications. Au moins vingt-trois applications ont été affectées, mais il pourrait y en avoir plus. Cependant, le nombre d'applications concernées n'est pas ce qui importe, en fait.

Ce qui est important, c'est la cause. Un certain nombre de développeurs d'applications n'ont pas accordé suffisamment d'attention aux configurations de leurs services cloud tiers, ce qui a entraîné l'exposition des données personnelles de plus de 100 millions d'utilisateurs d'Android. Les données exposées comprenaient des informations personnellement identifiables telles que des noms et des adresses ainsi que des informations médicales, des photos, des informations de paiement et des numéros de téléphone.

Club-house

En février 2021, plusieurs points de vente ont signalé un cas où un développeur chinois a créé une application open source qui permettait aux utilisateurs Web et Android d'accéder à l'application Clubhouse pour iOS uniquement. Les gens pouvaient écouter n'importe quel flux de Clubhouse sans avoir ni iPhone ni code d'invitation, ce qui était un autre point de discorde en ce qui concerne Clubhouse.

Bien que cette violation ne semble pas être de nature malveillante au départ, elle a révélé des failles dans la sécurité de Clubhouse et a permis à quiconque d'accéder à des discussions privées.

Application de paiement Klarna

L'application suédoise de banque mobile Klarna a subi une violation de données en mai 2021, qui a cependant été traitée rapidement et n'aurait apparemment pas causé de préjudice significatif. L'essence de la violation était que les utilisateurs se connectant à leurs comptes étaient brièvement connectés aux comptes d'autres utilisateurs - aléatoires - et pouvaient voir les informations de leur compte.

Facebook est notoirement connu pour ses scandales majeurs de violation de données. Le scandale de Cambridge Analytica en 2016, la fuite de données de 2019 et la dernière fuite de 2021 qui exploiterait la même vulnérabilité qui devait être corrigée en 2019. Le résultat ? 533 millions d'utilisateurs du monde entier ont vu leurs données divulguées.

Application de certification Portpass COVID

Une application privée visant à permettre aux utilisateurs de prouver leur statut vaccinal au Canada avait eu des informations personnellement identifiables sur ses utilisateurs exposées sur son site Web non protégé. Les données comprenaient des photos de permis de conduire et de passeports, des noms, des adresses, des numéros de téléphone et même des groupes sanguins d'utilisateurs.

Principaux types de contrôles de sécurité des données

Contrôle d'accès

Le contrôle d'accès, ou gestion des accès, est le plus simple des composants de la sécurité des données . Comme son nom l'indique, cela signifie que vous limitez l'accès aux espaces où les données sont stockées au moins de personnes possible. Seuls les employés qui ont besoin d'un tel accès pour s'acquitter de leurs fonctions peuvent avoir la possibilité d'obtenir les données, et ces employés doivent être soigneusement sélectionnés.

Authentification

Une authentification appropriée pour votre application mobile aidera à mettre en place une certaine protection contre les fuites et les violations du côté des utilisateurs. Si votre application traite des données sensibles (financières, liées à la santé ou personnellement identifiables), le processus de connexion à l'application doit être protégé . Par exemple, la reconnaissance faciale, la numérisation des empreintes digitales et l'authentification en deux étapes via des codes à court terme pour envoyer des e-mails.

Effacement des données

C'est l'un des principes du RGPD de ne stocker les informations sensibles des utilisateurs sur les serveurs que tant que cela est nécessaire pour fournir des services. Lorsque le besoin de ces informations disparaît, les données sont effacées. Après tout, les données ne peuvent pas être piratées ou divulguées à partir des serveurs s'il n'y a pas de données là-bas.

Cryptage des données

L'un des moyens les plus sûrs de protéger les données des utilisateurs dans votre application mobile consiste à utiliser un chiffrement de bout en bout . De cette façon, une fuite accidentelle de données devient presque impossible puisque les données n'auront aucun sens sans clés de déchiffrement. Le piratage de ces données sera également beaucoup plus difficile, surtout si les clés de déchiffrement ne sont pas conservées sur vos serveurs mais sur les appareils des utilisateurs et sont uniques à chaque utilisateur.

Masquage des données

L'un des moyens de chiffrer les données consiste à les masquer. Le masquage des données est un processus dans lequel les caractères et les nombres sont masqués par des caractères proxy. Ce n'est pas une solution parfaite, mais cela fonctionne contre certaines violations accidentelles ou non malveillantes.

Résilience des données

Alors que le chiffrement, le masquage et l'effacement sont destinés à protéger contre les fuites et les piratages, la résilience des données est la protection contre la perte de données . S'il existe des données dont vous ou vos utilisateurs avez constamment besoin, vous devez disposer d'une sauvegarde de ces données. De cette façon, si quelque chose devait arriver à vos serveurs principaux, les données peuvent être restaurées à partir de la sauvegarde.

Chez Mind Studios, nous avons été sauvés en maintenant cette pratique lorsque les serveurs OVH que nous utilisions ont été parmi ceux qui ont pris feu en mars 2021 et que certaines données ont été endommagées. Mais nous avions des sauvegardes donc tout s'est bien passé.

Plan de réponse aux incidents

En cas de violation ou de fuite, votre entreprise doit avoir un plan d'actions mis en place au préalable. Différents régulateurs ont leurs propres exigences quant à ce qu'un tel plan doit inclure.

Habituellement, la première chose à faire après avoir découvert la fuite est d' informer les utilisateurs concernés que leurs données pourraient être compromises, en particulier si les données divulguées peuvent être utilisées à des fins malveillantes comme le vol d'identité ou la fraude.

Les défis de la sécurité des données des applications mobiles

La confidentialité et la sécurité des données deviennent de plus en plus difficiles à maintenir avec la croissance du Big Data . Les gens partagent de plus en plus leur vie en ligne - dans les messageries, les réseaux sociaux, les applications bancaires, les plateformes de commerce électronique et de santé, etc.

De plus, les propriétaires d'applications conservent d'autres données sur leurs utilisateurs, comme le comportement dans l'application et les journaux d'activité utilisés pour améliorer les services et fournir des publicités ciblées. La quantité de ces données est un défi à garder en sécurité et organisé. Pour cette raison, il n'est pas vraiment surprenant qu'une petite erreur dans les processus puisse entraîner une fuite .

Un autre point faible est que certaines des données collectées par les applications peuvent être stockées sur des ressources tierces. Ces ressources ne font pas partie de l'organisation du propriétaire de l'application et, par conséquent, la sécurité de la ressource n'est pas sous le contrôle du propriétaire de l'application.

Alors, que pouvez-vous faire pour vous assurer que votre application et ses utilisateurs sont en sécurité ?

Comment augmenter la sécurité des données des applications mobiles

Comme vous pouvez le voir dans les exemples ci-dessus, toutes les fuites de données ne sont pas l'œuvre de pirates ou ne sont pas dues à une intention malveillante. En fait, l'écrasante majorité des violations de données - 95% - sont dues à une erreur humaine.

Cela signifie que vous n'avez pas nécessairement besoin d'investir des milliards de dollars dans des mesures exagérées. Ce dont vous avez besoin, c'est d'une stratégie de sécurité des données d'applications mobiles basée sur des pratiques solides et par des spécialistes responsables et fiables de la sécurité des données.

Quelles mesures peuvent être prises pour assurer la sécurité des données des utilisateurs de votre application mobile ?

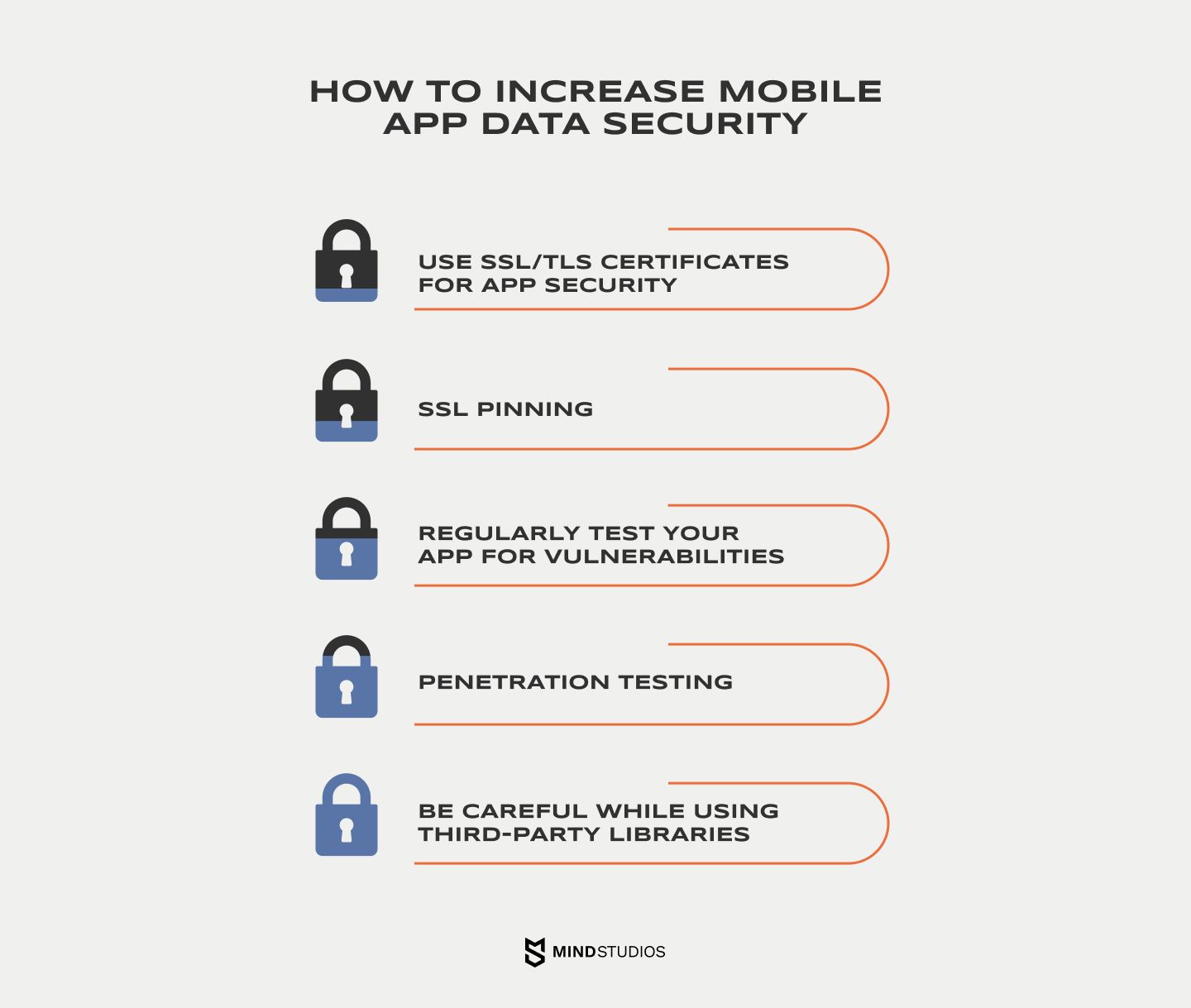

Utiliser des certificats SSL/TLS pour la sécurité des applications

Les certificats SSL/TLS (Secure Sockets Layer/Transport Layer Security) sont essentiels pour communiquer en toute sécurité des données entre les serveurs de votre application et les appareils des utilisateurs. Les certificats SSL fonctionnent en brouillant les données afin que leur déchiffrement devienne presque impossible.

Épinglage SSL

Bien que les certificats SSL/TLS soient parmi les moyens les plus fiables de protéger les données des utilisateurs dans vos applications, ils peuvent parfois être vulnérables aux attaques MITM (man-in-the-middle). Si votre application mobile traite des informations très recherchées par les criminels (par exemple, il s'agit d'une application bancaire), nous vous encourageons à utiliser l'épinglage SSL.

L'épinglage SSL est une technique qui peut bloquer les documents provenant de serveurs inconnus sur votre application et empêcher l'installation de faux certificats émis par MITM. Cela se fait en épinglant un hôte de certificat SSL dans votre application pendant le développement. Les certificats de l'hôte épinglé seront considérés comme les seuls fiables.

Testez régulièrement votre application pour les vulnérabilités

Il existe des moyens de tester et d'éliminer les vulnérabilités. L'important ici est de le faire régulièrement puisque :

- les méthodes de piratage évoluent assez vite

- s'il y a une vulnérabilité causée par une erreur humaine, les développeurs peuvent la manquer lors d'une vérification, mais des tests répétés par plusieurs spécialistes garantiront qu'elle est trouvée

Tests de pénétration

Les tests d'intrusion se produisent lorsque vos développeurs ou spécialistes de l'assurance qualité effectuent une cyberattaque simulée sur les vulnérabilités de votre application, dans le but de trouver tous les liens faibles possibles dans le code. Ce type de test peut être effectué pour les serveurs/backend, front-end, API, etc. La recherche de vulnérabilités est pertinente pour les éliminer.

Soyez prudent lorsque vous utilisez des bibliothèques tierces

La grande violation de données Android que nous avons mentionnée ci-dessus s'est produite en raison d'une mauvaise configuration des services cloud tiers. Parfois, les développeurs peuvent être tentés de faire confiance au fournisseur de la bibliothèque, surtout s'il s'agit d'un fournisseur renommé, et de négliger une mauvaise configuration ou une erreur de code.

Lorsque vous utilisez des bibliothèques tierces, il est essentiel de tout vérifier vigoureusement car ce n'est pas la même chose que d'écrire du code à partir de zéro et il est plus facile de manquer une erreur.

Comment Mind Studios peut vous aider

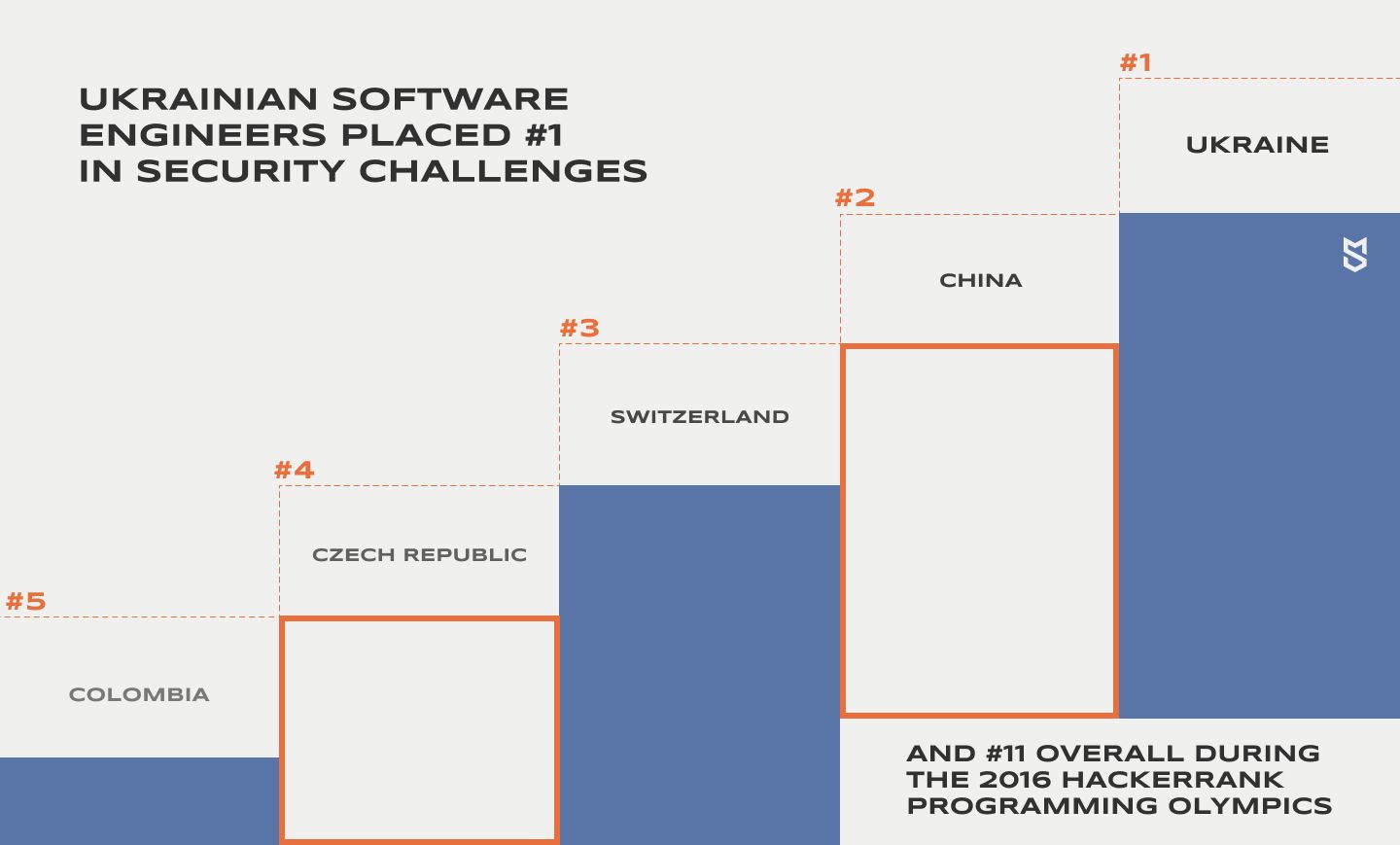

Les ingénieurs logiciels ukrainiens se sont classés n ° 1 dans les défis de sécurité et n ° 11 au classement général lors des Jeux olympiques de programmation HackerRank 2016. Depuis lors, les sociétés ukrainiennes de développement de logiciels ont continué d'évoluer et de se former ainsi que leurs spécialistes.

En 2021, le Coursera Global Skills Report a placé l'Ukraine au 8e rang en matière de technologie. Le rapport 2022 Skill Value de Pentalog place les développeurs ukrainiens au 4e rang mondial.

Chez Mind Studios, nous sommes fiers de l'accent mis par notre pays sur le développement technologique et nous plaçons la sécurité des données en tête de notre liste de priorités pour les projets que nous entreprenons également. Nous avons travaillé sur plusieurs produits traitant des informations personnelles et nous avons mis en place une sécurité de haut niveau pour y protéger les données des utilisateurs.

Parmi nos derniers projets à forte demande en matière de sécurité des données figurent un service de livraison de nourriture pour le Danemark et une application de messagerie sécurisée pour le Moyen-Orient. Consultez nos études de cas pour en savoir plus.

Dernières pensées

À mesure que le monde évolue vers les espaces numériques, le besoin de mesures de protection des données ne fera qu'augmenter et les législations sur la sécurité des données deviendront de plus en plus strictes. La confiance des gens dans Facebook est en lambeaux après de nombreux scandales de violation de données. Des scandales similaires impliquant des entreprises grandes et petites sont entendus haut et fort, et ne sont plus dissimulés.

Que vous soyez propriétaire d'une start-up ou un homme d'affaires chevronné avec une application mobile existante, il est essentiel de se tenir au courant des dernières technologies de protection des données . Examiner la sécurité de votre produit par rapport à eux et mettre à jour les mesures de protection des données en conséquence devient une priorité absolue.

Chez Mind Studios, nous sommes experts en sécurité des applications mobiles et nous pouvons relever tous les défis qui se présentent à nous dans ce lieu. Si vous avez des questions sur le sujet, nos représentants peuvent vous offrir une consultation gratuite de 45 minutes si vous remplissez le formulaire.

1