Jak ważne jest bezpieczeństwo danych dla nowoczesnych użytkowników aplikacji mobilnych

Opublikowany: 2022-11-23

Coraz więcej firm opracowujących własne aplikacje mobilne podejmuje dodatkowy krok w celu zapewnienia bezpieczeństwa aplikacji mobilnych — i nie bez powodu.

Według rocznego raportu Identity Theft Resource Center (ITRC) za rok 2021 rok 2021 był rekordowy pod względem liczby naruszeń bezpieczeństwa danych — 1862 przypadki . W chwili pisania tego artykułu, w trzech kwartałach 2022 r., centrum zgłosiło dotychczas 1291 naruszeń danych. To dane dotyczące ujawnionych publicznie naruszeń tylko w USA.

Według danych IBM z 2022 r. naruszenie ochrony danych może kosztować firmę, która jest nim dotknięta, średnio około 4,35 mln USD (średnia światowa). Dodaj do tego ogromny cios dla reputacji, jeśli informacja o naruszeniu zostanie upubliczniona. Patrząc na to w ten sposób, każdemu przedsiębiorcy wydaje się, że bezpieczeństwo danych jest ważne.

W tym artykule mówimy o tym, jak ważne jest wdrożenie solidnych praktyk bezpieczeństwa danych w aplikacjach mobilnych i jak zrobić to dobrze. Korzystamy z naszego doświadczenia w opracowywaniu produktów zorientowanych na bezpieczeństwo, takich jak nasza aplikacja komunikatora dla regionu Bliskiego Wschodu.

Czym jest ochrona danych we współczesnym znaczeniu

Szybko digitalizujący się świat oszalał na punkcie bezpieczeństwa danych (i słusznie), a dzisiaj mamy wiele przepisów krajowych i międzynarodowych, wdrożonych wyłącznie w celu ochrony informacji zastrzeżonych. Wszystkie zbudowane są mniej więcej na tych samych zasadach. Najbardziej znanym międzynarodowym prawem tego rodzaju jest prawdopodobnie Ogólne Rozporządzenie o Ochronie Danych Osobowych, w skrócie RODO.

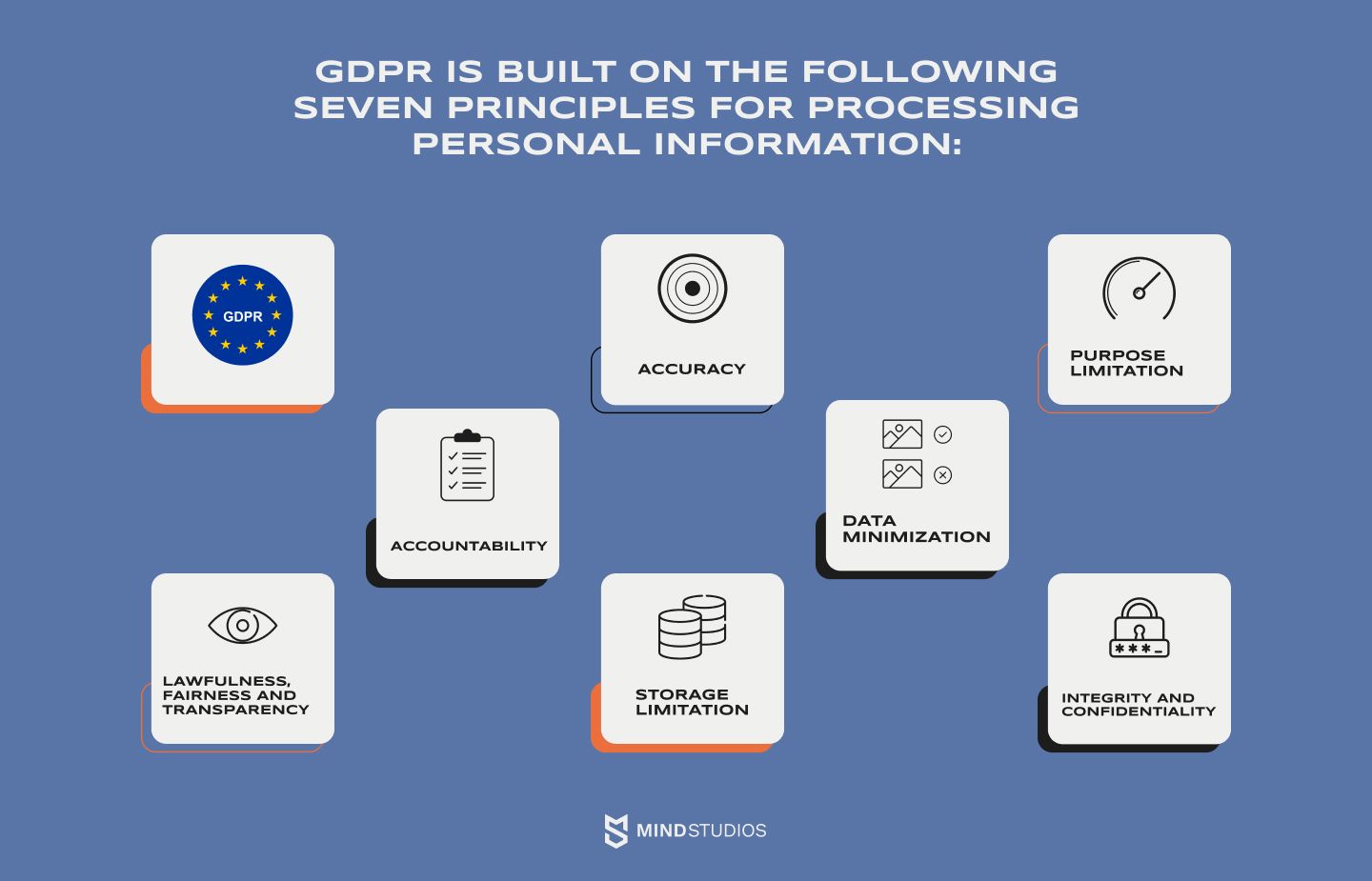

RODO opiera się na następujących siedmiu zasadach przetwarzania danych osobowych:

- Praworządność, uczciwość i przejrzystość

- Ograniczenie celu

- Minimalizacja danych

- Precyzja

- Ograniczenie przechowywania

- Integralność i poufność (bezpieczeństwo)

- Odpowiedzialność

Gdybyśmy mieli podsumować te zasady bez cytowania całego art. 5 RODO, wdrożenie środków bezpieczeństwa danych oznacza, że wszelkie dane będą:

- zbierane i przetwarzane w minimalnej niezbędnej ilości

- przechowywane tylko przez niezbędny okres, a następnie usuwane

- wykorzystywane wyłącznie do określonych celów, oraz

- chronione przed kradzieżą danych lub modyfikacją przez strony inne niż właściciel danych

Zbieracze danych muszą również informować użytkowników o gromadzeniu i przetwarzaniu ich danych. Gromadzący i przetwarzający dane są odpowiedzialni za przestrzeganie tych zasad.

Jakie dane użytkowników aplikacji mobilnych zwykle wymagają ochrony?

Wszyscy widzieliśmy komunikaty o plikach cookie w przeglądarkach, ale nic takiego nie istnieje w aplikacjach mobilnych. Jednocześnie aplikacje mobilne mogą gromadzić, przechowywać i przetwarzać o wiele bardziej poufne informacje niż na przykład użytkownicy witryn, do których się nie logują. Wykorzystanie takich danych stwarza potencjalne realne szkody, jeśli zostaną naruszone.

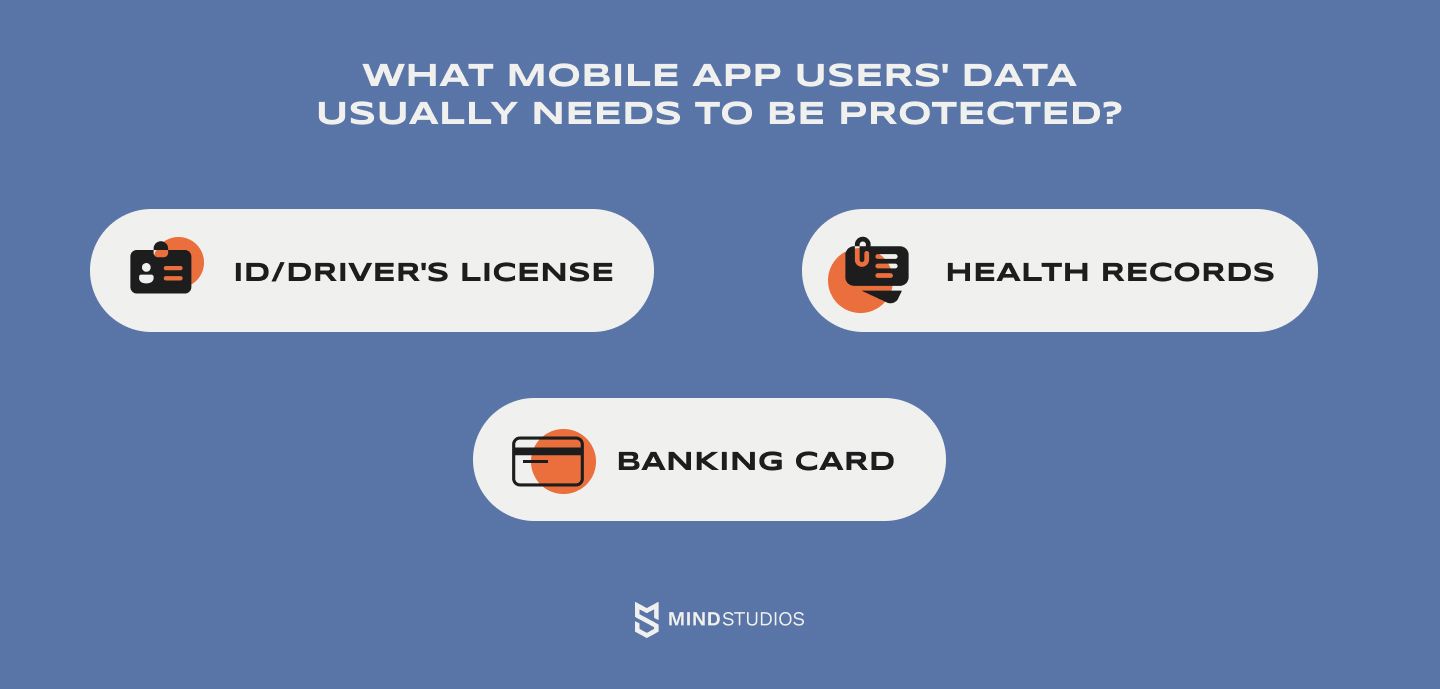

Jakie rodzaje danych użytkownika musi chronić właściciel aplikacji mobilnej? Oto niewyłączna lista wrażliwych danych:

- Dane osobowe . Obejmuje to dane identyfikacyjne/licencje kierowcy, adresy fizyczne i numery telefonów. Takie informacje są często wykorzystywane w aplikacjach e-commerce, ponieważ aby wysłać paczkę, sprzedawca potrzebuje tych informacji. Niektóre aplikacje do dostarczania przechowują w swoich aplikacjach kody do zamków do drzwi, potencjalnie otwierając budynki mieszkalne dla rabusiów.

- Osobiste informacje o stanie zdrowia i dokumentacja medyczna . Aplikacje telemedyczne oraz niektóre narzędzia do śledzenia zdrowia i przyjmowanych leków (np. przeznaczone dla osób z przewlekłymi dolegliwościami), czasami synchronizują się z systemami EHR i mogą dostarczać dane od użytkowników do ich lekarzy. Innym razem aplikacja może przechowywać tylko dane bez ich przesyłania; użytkownik może według własnego uznania pokazać go w późniejszym terminie lekarzowi.

- Karta płatnicza i informacje bankowe . Chociaż obecnie większość aplikacji korzysta z G Pay i Apple Pay do przetwarzania płatności, nadal nie jest niczym niezwykłym, że niektóre z nich przechowują informacje o karcie kredytowej w aplikacji, zwłaszcza gdy użytkownicy wolą nie łączyć portfeli systemowych ze swoimi kartami. W takim przypadku właściciele aplikacji muszą dołożyć wszelkich starań, aby chronić takie dane.

- Numery ubezpieczenia społecznego, informacje o ubezpieczeniu . Aplikacje obsługujące numery ubezpieczenia społecznego i informacje ubezpieczeniowe użytkowników sklepów ubezpieczeniowych. Takie informacje są uważane za wrażliwe wraz z danymi osobowymi.

Wszystkie te informacje mogą być przechowywane w profilach użytkowników w aplikacjach mobilnych i wykorzystywane do celów aplikacji — robienia zakupów, dbania o zdrowie, zarządzania działaniami osobistymi i nie tylko. A jeśli takie dane zostaną skradzione z serwerów aplikacji, mogą zostać wykorzystane do kradzieży tożsamości, oszustwa, ataków typu phishing, rabunku i innych przestępstw.

Dlatego jeśli tworzysz aplikację, która musi obsługiwać jeden lub kilka rodzajów takich poufnych informacji, Twoim obowiązkiem jako właściciela aplikacji jest zapewnienie wystarczającej ochrony danych klientów aplikacji.

Istnieje kilka sposobów zapewnienia bezpieczeństwa danych w aplikacjach mobilnych, do których przejdziemy później. Po pierwsze, chcielibyśmy zwrócić uwagę na niektóre z najnowszych przypadków wycieku danych.

Najnowsze popularne przypadki wycieku danych z aplikacji mobilnych użytkowników

Jak wspomnieliśmy na początku tego artykułu, rok 2021 był rokiem rekordowej liczby naruszeń bezpieczeństwa danych. Wiele osób zaangażowanych w aplikacje mobilne. Oto tylko niektóre z nich.

Wyciek danych użytkowników Androida

To naruszenie nie dotyczyło jednej konkretnej aplikacji. Zamiast tego obejmował wiele aplikacji. Problem dotyczył co najmniej dwudziestu trzech aplikacji, ale mogło ich być więcej. Jednak liczba aplikacji, których dotyczy problem, nie jest tak naprawdę ważna.

Ważna jest przyczyna. Wielu twórców aplikacji nie zwracało wystarczającej uwagi na konfiguracje usług chmurowych innych firm, co spowodowało ujawnienie danych osobowych ponad 100 milionów użytkowników Androida. Ujawnione dane obejmowały dane osobowe, takie jak nazwiska i adresy, a także informacje medyczne, zdjęcia, informacje dotyczące płatności i numery telefonów.

Klub

W lutym 2021 r. wiele punktów sprzedaży zgłosiło przypadek, w którym chiński programista stworzył aplikację typu open source, która umożliwiała użytkownikom Internetu i Androida dostęp do aplikacji Clubhouse dostępnej tylko na iOS. Ludzie mogli słuchać dowolnych strumieni Clubhouse bez posiadania iPhone'a lub kodu zaproszenia, co było kolejnym punktem spornym, jeśli chodzi o Clubhouse.

Chociaż początkowo to naruszenie nie wydawało się złośliwe, ujawniło luki w zabezpieczeniach Clubhouse i umożliwiło każdemu dostęp do prywatnych dyskusji.

Aplikacja płatnicza Klarna

Szwedzka aplikacja bankowości mobilnej Klarna ucierpiała w wyniku naruszenia bezpieczeństwa danych w maju 2021 r., które zostało jednak szybko rozwiązane i podobno nie spowodowało żadnych znaczących szkód. Istota naruszenia polegała na tym, że użytkownicy logujący się na swoje konta byli na krótko logowani na konta innych — przypadkowych — użytkowników i mogli zobaczyć informacje o swoim koncie.

Facebook jest znany z poważnych skandali związanych z naruszeniem bezpieczeństwa danych. Skandal z Cambridge Analytica w 2016 r., wyciek danych z 2019 r. i ostatni wyciek z 2021 r., który miał wykorzystywać tę samą lukę, która miała zostać naprawiona w 2019 r. Wynik? Wyciekły dane 533 milionów użytkowników z całego świata.

Aplikacja certyfikująca Portpass COVID

Prywatna aplikacja, której celem było umożliwienie użytkownikom udowodnienia statusu szczepień w Kanadzie, ujawniła dane osobowe użytkowników na niezabezpieczonej stronie internetowej. Dane obejmowały zdjęcia praw jazdy i paszportów, nazwiska, adresy, numery telefonów, a nawet grupy krwi użytkowników.

Podstawowe rodzaje kontroli bezpieczeństwa danych

Kontrola dostępu

Kontrola dostępu, czyli zarządzanie dostępem, jest najprostszym spośród elementów składowych bezpieczeństwa danych . Jak sama nazwa wskazuje, oznacza to, że ograniczasz dostęp do przestrzeni, w których przechowywane są dane, do jak najmniejszej liczby osób. Tylko pracownicy, którzy wymagają takiego dostępu do wykonywania swoich obowiązków służbowych, mogą mieć możliwość uzyskania danych i tacy pracownicy muszą być starannie selekcjonowani.

Uwierzytelnianie

Właściwe uwierzytelnianie Twojej aplikacji mobilnej pomoże zapewnić ochronę przed wyciekami i naruszeniami po stronie użytkowników. Jeśli Twoja aplikacja obsługuje poufne dane — finansowe, zdrowotne lub umożliwiające identyfikację osoby — proces logowania do aplikacji musi mieć odpowiednie zabezpieczenia . Na przykład rozpoznawanie twarzy, skanowanie odcisków palców i uwierzytelnianie dwuetapowe za pomocą krótkoterminowych kodów do wiadomości e-mail.

Usuwanie danych

Jedną z zasad RODO jest przechowywanie poufnych informacji o użytkownikach na serwerach tylko tak długo, jak jest to konieczne do świadczenia usług. Gdy zapotrzebowanie na te informacje ustanie, dane zostaną usunięte. W końcu dane nie mogą zostać zhakowane lub wyciekły z serwerów, jeśli nie ma tam żadnych danych.

Szyfrowanie danych

Jednym z najpewniejszych sposobów ochrony danych użytkownika w aplikacji mobilnej jest zastosowanie kompleksowego szyfrowania . W ten sposób przypadkowy wyciek danych staje się prawie niemożliwy, ponieważ dane nie będą miały sensu bez kluczy deszyfrujących. Hakowanie takich danych będzie również znacznie trudniejsze, zwłaszcza jeśli klucze deszyfrujące są przechowywane nie na twoich serwerach, ale na urządzeniach użytkowników i są unikalne dla każdego użytkownika.

Maskowanie danych

Jednym ze sposobów szyfrowania danych jest ich maskowanie. Maskowanie danych to proces, w którym znaki i cyfry są ukrywane przez znaki zastępcze. Nie jest to idealne rozwiązanie, ale działa przeciwko przypadkowym lub niezłośliwym naruszeniom.

Odporność na dane

Podczas gdy szyfrowanie, maskowanie i usuwanie mają na celu ochronę przed wyciekami i włamaniami, odporność danych to ochrona przed utratą danych . Jeśli Ty lub Twoi użytkownicy stale potrzebujecie danych, musicie mieć kopię zapasową takich danych. W ten sposób, gdyby coś się stało z Twoimi głównymi serwerami, dane mogą zostać przywrócone z kopii zapasowej.

My, Mind Studios, zostaliśmy uratowani dzięki przestrzeganiu tej praktyki, gdy serwery OVH, z których korzystaliśmy, spłonęły w marcu 2021 r., a część danych została uszkodzona. Ale mieliśmy kopie zapasowe, więc wszystko skończyło się dobrze.

Plan reagowania na incydenty

W przypadku naruszenia lub wycieku Twoja firma musi mieć wcześniej ustalony plan działań. Różne organy regulacyjne mają własne wymagania co do tego, co taki plan musi zawierać.

Zwykle pierwszą rzeczą, którą należy zrobić po wykryciu wycieku, jest powiadomienie użytkowników, których dotyczy problem , że ich dane mogą zostać naruszone, zwłaszcza jeśli dane, które wyciekły, mogą zostać wykorzystane do złośliwych celów, takich jak kradzież tożsamości lub oszustwo.

Wyzwania związane z bezpieczeństwem danych w aplikacjach mobilnych

Prywatność i bezpieczeństwo danych stają się coraz trudniejsze do utrzymania wraz z rozwojem Big Data . Ludzie coraz częściej dzielą się swoim życiem online — w komunikatorach, sieciach społecznościowych, aplikacjach bankowych, na platformach handlu elektronicznego i opieki zdrowotnej itp.

Ponadto właściciele aplikacji przechowują inne dane o swoich użytkownikach, takie jak zachowanie w aplikacji i dzienniki aktywności, które służą do ulepszania usług i dostarczania ukierunkowanych reklam. Sama ilość takich danych jest wyzwaniem, aby zachować bezpieczeństwo i uporządkować. W związku z tym nie jest zaskoczeniem, że mały błąd w procesach może spowodować wyciek .

Kolejnym słabym punktem jest to, że niektóre dane gromadzone przez aplikacje mogą być przechowywane w zasobach stron trzecich. Takie zasoby nie są częścią organizacji właściciela aplikacji, dlatego właściciel aplikacji nie kontroluje bezpieczeństwa zasobu.

Co więc możesz zrobić, aby Twoja aplikacja i jej użytkownicy byli bezpieczni?

Jak zwiększyć bezpieczeństwo danych aplikacji mobilnych

Jak widać na powyższych przykładach, nie wszystkie wycieki danych są dziełem hakerów lub mają zły zamiar. W rzeczywistości przytłaczająca większość naruszeń danych — aż 95% — ma miejsce z powodu błędu ludzkiego.

Oznacza to, że niekoniecznie musisz inwestować miliardy dolarów w jakieś przesadne środki. Potrzebujesz strategii bezpieczeństwa danych w aplikacji mobilnej, opartej na solidnych praktykach i odpowiedzialnych, niezawodnych specjalistach ds. bezpieczeństwa danych.

Jakie środki można podjąć, aby zapewnić bezpieczeństwo danych użytkowników Twojej aplikacji mobilnej?

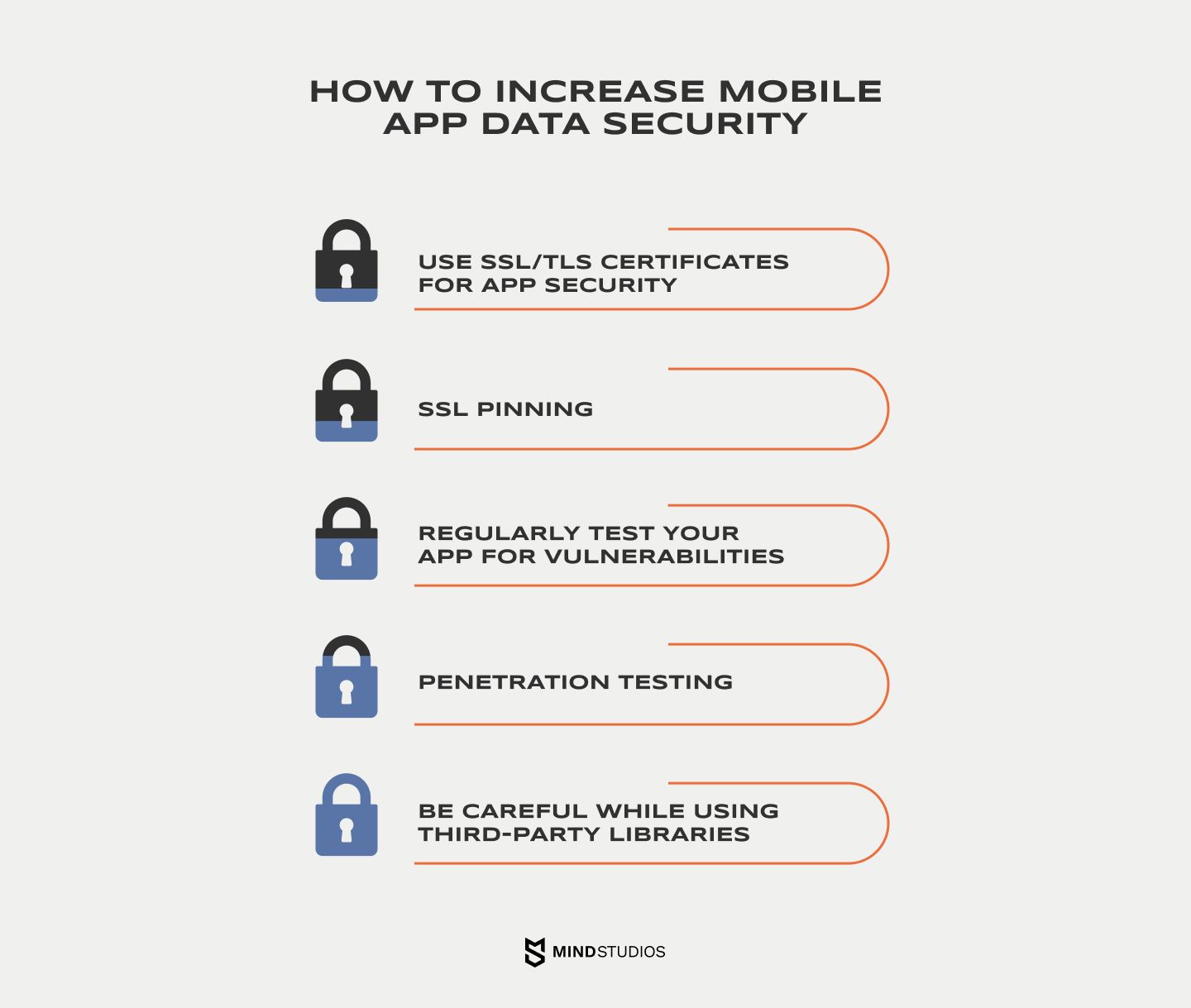

Użyj certyfikatów SSL/TLS dla bezpieczeństwa aplikacji

Certyfikaty Secure Sockets Layer/Transport Layer Security (SSL/TLS) są niezbędne do bezpiecznego przesyłania danych między serwerami Twojej aplikacji a urządzeniami użytkowników. Certyfikaty SSL działają na zasadzie szyfrowania danych, tak że ich odszyfrowanie staje się prawie niemożliwe.

Przypinanie SSL

Chociaż certyfikaty SSL/TLS należą do najbardziej niezawodnych sposobów ochrony danych użytkowników w aplikacjach, czasami mogą być podatne na ataki typu MITM (man-in-the-middle). Jeśli Twoja aplikacja mobilna zawiera informacje bardzo poszukiwane przez przestępców (na przykład jest to aplikacja bankowa), zachęcamy do zastosowania przypinania SSL.

Przypinanie SSL to technika, która może blokować dokumenty z nieznanych serwerów w Twojej aplikacji i zapobiegać instalowaniu fałszywych certyfikatów wydanych przez MITM. Odbywa się to poprzez przypięcie hosta certyfikatu SSL do aplikacji podczas jej opracowywania. Certyfikaty z przypiętego hosta będą uważane za jedyne wiarygodne.

Regularnie testuj swoją aplikację pod kątem luk w zabezpieczeniach

Istnieją sposoby testowania i eliminowania luk w zabezpieczeniach. Ważne jest, aby robić to regularnie, ponieważ:

- metody hakowania ewoluują dość szybko

- jeśli istnieje luka w zabezpieczeniach spowodowana błędem ludzkim, programiści mogą ją przeoczyć podczas jednorazowego sprawdzania, ale wielokrotne testowanie przez kilku specjalistów zapewni, że zostanie znaleziona

Testy penetracyjne

Testy penetracyjne mają miejsce, gdy twoi programiści lub specjaliści ds. kontroli jakości przeprowadzają symulowany cyberatak na luki w aplikacji, mając na celu znalezienie wszystkich możliwych słabych ogniw w kodzie. Tego rodzaju testy można przeprowadzić dla serwerów/backendu, front-endu, API itp. Znalezienie luk w zabezpieczeniach jest istotne dla ich wyeliminowania.

Zachowaj ostrożność podczas korzystania z bibliotek innych firm

Wspomniane powyżej duże naruszenie danych Androida miało miejsce z powodu błędnej konfiguracji usług w chmurze innych firm. Czasami programiści mogą ulec pokusie, aby zaufać dostawcy biblioteki, zwłaszcza jeśli jest to renomowany dostawca, i przeoczyć błędną konfigurację lub błąd w kodzie.

Podczas korzystania z bibliotek innych firm konieczne jest dokładne sprawdzanie wszystkiego , ponieważ nie jest to to samo, co pisanie kodu od zera i łatwiej jest przeoczyć błąd.

Jak Mind Studios może pomóc

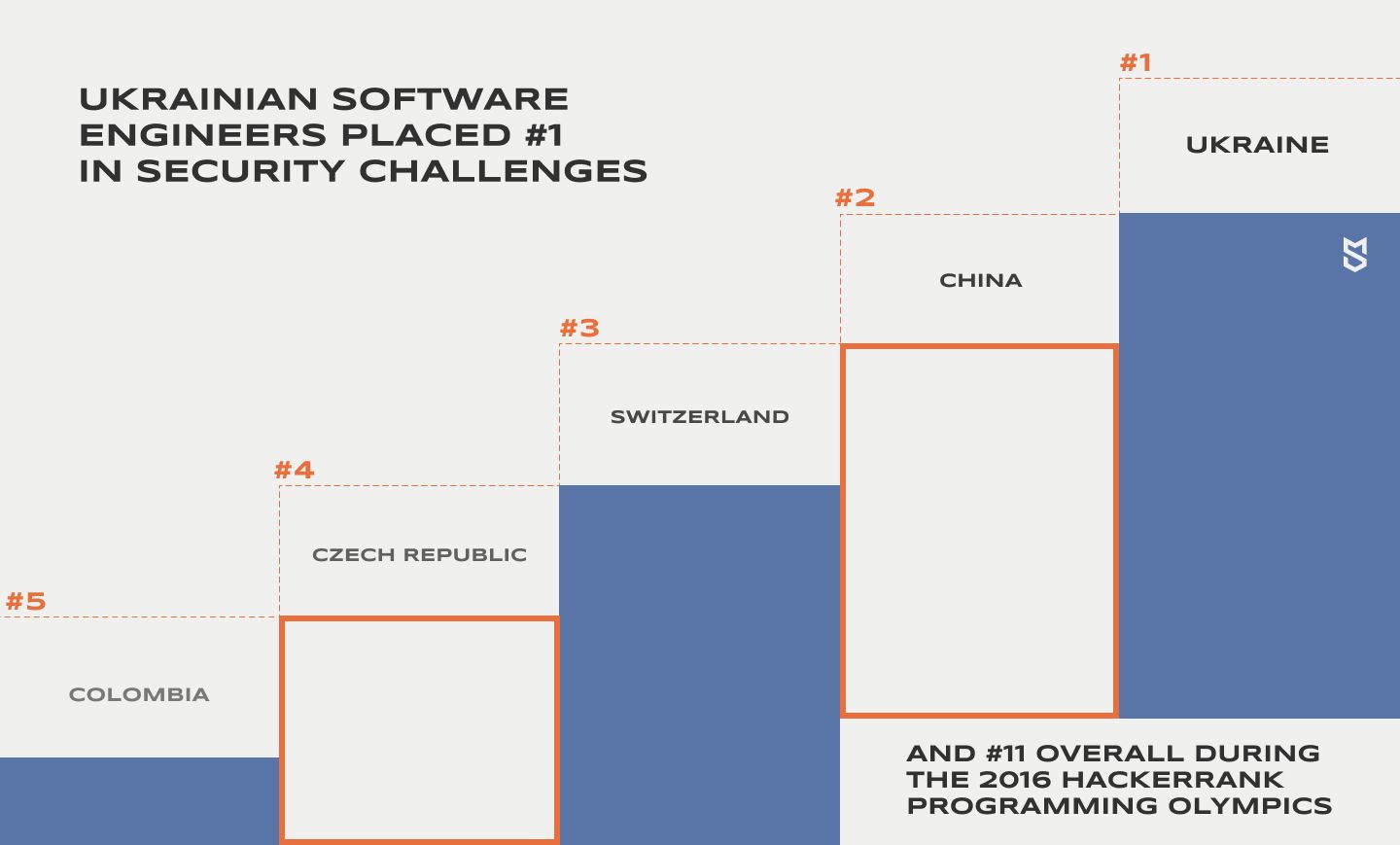

Ukraińscy inżynierowie oprogramowania zajęli 1. miejsce w wyzwaniach związanych z bezpieczeństwem i 11. miejsce w klasyfikacji ogólnej podczas Olimpiady Programowania HackerRank 2016. Od tego czasu ukraińskie firmy programistyczne rozwijają się i kształcą siebie oraz swoich specjalistów.

W 2021 r. Globalny raport umiejętności Coursera umieścił Ukrainę na 8. miejscu w dziedzinie technologii. Raport Skill Value firmy Pentalog z 2022 r. plasuje ukraińskich programistów na 4. miejscu na świecie.

W Mind Studios jesteśmy dumni z tego, że nasz kraj koncentruje się na rozwoju technologicznym, a bezpieczeństwo danych stawiamy wysoko na naszej liście priorytetów również w projektach, które podejmujemy. Pracowaliśmy nad wieloma produktami, które zajmowały się danymi osobowymi i wdrożyliśmy tam zabezpieczenia najwyższego poziomu, aby chronić dane użytkowników.

Wśród naszych najnowszych projektów, w przypadku których istnieje duże zapotrzebowanie na bezpieczeństwo danych, znajduje się usługa dostarczania żywności dla Danii oraz bezpieczna aplikacja komunikatora dla Bliskiego Wschodu. Sprawdź nasze studia przypadków, aby poznać więcej szczegółów.

Końcowe przemyślenia

W miarę jak świat przenosi się w przestrzeń cyfrową, potrzeba środków ochrony danych będzie tylko rosła, a przepisy dotyczące bezpieczeństwa danych będą coraz bardziej restrykcyjne. Zaufanie ludzi do Facebooka jest zachwiane po licznych skandalach związanych z naruszeniem danych. Podobne skandale z udziałem dużych i małych firm są słyszane głośno i wyraźnie, nie są już ukrywane.

Niezależnie od tego, czy jesteś właścicielem start-upu, czy doświadczonym biznesmenem z istniejącą aplikacją mobilną, ważne jest, aby być na bieżąco z najnowszymi technologiami ochrony danych . Przegląd bezpieczeństwa produktu przed nimi i odpowiednie aktualizowanie środków ochrony danych staje się najwyższym priorytetem.

W Mind Studios jesteśmy biegli w zabezpieczaniu aplikacji mobilnych i poradzimy sobie z każdym wyzwaniem, które stanie przed nami w tym miejscu. Jeśli masz jakiekolwiek pytania na ten temat, nasi przedstawiciele mogą zaoferować Ci 45-minutową bezpłatną konsultację, jeśli wypełnisz formularz.

1