Jak chronić swoją witrynę internetową przed zagrożeniami bezpieczeństwa cybernetycznego

Opublikowany: 2023-03-16Czy wiedziałeś?

Prawie 30 000 stron internetowych jest codziennie atakowanych przez hakerów! [I]

Rośnie liczba cyberataków i naruszeń bezpieczeństwa. W rzeczywistości w ciągu ostatnich kilku miesięcy nastąpił znaczny wzrost cyberprzestępczości. Według Metisware od listopada 2021 r. liczba włamań wzrosła o 30% . [ii]

W rzeczywistości żadna strona internetowa nie jest odporna na cyberataki. Nawet najbezpieczniejsze strony internetowe mogą paść ofiarą naruszeń bezpieczeństwa i utracić poufne dane.

Dlatego podjęcie odpowiednich środków bezpieczeństwa w witrynie internetowej ma kluczowe znaczenie dla uniemożliwienia cyberprzestępcom i hakerom dostępu do poufnych informacji. Bez proaktywnej strategii bezpieczeństwa w sieci firmy ryzykują rozprzestrzenianie się i eskalację cyberataków, naruszeń bezpieczeństwa oraz ataków na sieci i infrastrukturę IT.

I chociaż każda witryna internetowa jest narażona na cyberzagrożenia, nadal możesz wiele zrobić, aby zabezpieczyć swoją witrynę przed tymi atakami.

Przyjrzyjmy się bliżej najczęstszym typom cyberataków w świecie online i przyjrzyjmy się sposobom zabezpieczenia witryny.

Jakie są różne rodzaje zagrożeń bezpieczeństwa witryn internetowych?

Złośliwe oprogramowanie

Czy kiedykolwiek kliknąłeś złośliwy załącznik do wiadomości e-mail lub widziałeś alert antywirusowy na ekranie? Jeśli tak, miałeś bliski kontakt ze złośliwym oprogramowaniem.

Złośliwe oprogramowanie to nic innego jak różne rodzaje szkodliwego oprogramowania, takie jak ransomware i wirusy. Gdy Twój system zostanie zainfekowany złośliwym oprogramowaniem, może to spowodować różnego rodzaju problemy — od monitorowania naciśnięć klawiszy i działań po ciche wysyłanie różnego rodzaju poufnych informacji do systemów atakującego.

Hakerzy uwielbiają złośliwe oprogramowanie, które infekuje komputer użytkownika, a co za tym idzie, organizacje, z którymi współpracuje.

Wstrzyknięcie SQL

Atak SQL Injection to kolejny popularny cyberatak, w którym atakujący wykorzystuje parametr adresu URL w celu wykorzystania bazy danych w celu uzyskania dostępu do Twojej witryny.

Jeśli używasz standardowego języka Transact SQL, istnieje duże ryzyko, że padniesz ofiarą ataku SQL Injection. Ponieważ wszystko, czego potrzeba, aby uzyskać dostęp do swoich danych i informacji, to wpisanie nieuczciwego kodu w zapytaniu.

Skrypty między witrynami (XSS)

W badaniu Precise Security stwierdzono, że atak XSS stanowi około 40% wszystkich ataków. [iii] I chociaż jest to jeden z najczęściej stosowanych cyberataków, większość z tych ataków jest wykonywana przez amatorów i często nie są one wystarczająco wyrafinowane.

W tego rodzaju ataku atakowani są użytkownicy strony, a nie sama strona. Atakujący wstawia wiersz kodu do podatnej na ataki witryny, którą następnie nieświadomie wykonuje użytkownik witryny.

Atak ten naraża konta użytkowników, aktywuje konie trojańskie lub często modyfikuje zawartość witryny, aby skłonić użytkownika do podania prywatnych informacji.

Fuzzing (lub Fuzz Testing)

Fuzz testing to technika testowania czarnej skrzynki, której programiści używają do znajdowania błędów kodowania i luk w zabezpieczeniach w sieciach, systemach operacyjnych lub oprogramowaniu. Jednak wśród atakujących dość często zdarza się znaleźć luki w zabezpieczeniach strony internetowej lub serwera.

W Fuzzingu do aplikacji dodawana jest duża ilość losowych danych w celu jej zawieszenia. Następnie narzędzie programowe Fuzzer jest używane do określenia słabych punktów i luk, które atakujący może dalej wykorzystać.

Wyłudzanie informacji

Phishing to kolejny atak, który nie atakuje bezpośrednio stron internetowych. Ale nadal może zagrozić integralności aplikacji. Wynika to z faktu, że phishing jest najpowszechniejszym cyberprzestępstwem wykorzystującym socjotechnikę, zgodnie z raportem FBI dotyczącym przestępstw internetowych.

E-mail to standardowe narzędzie wykorzystywane do ataków typu phishing. Atakujący zwykle przebierają się i przekonują ofiary do dokonania transakcji lub podzielenia się kluczowymi informacjami. Ataki phishingowe mogą być równie dziwaczne jak oszustwa 419. Ataki te są bardzo wyrafinowane, ponieważ wykorzystują sfałszowane identyfikatory e-mail, pozornie autentyczne witryny i przekonujący język.

Rozproszona odmowa usługi (DDoS)

Atak DDoS nie narusza bezpośrednio bezpieczeństwa witryny, ale tymczasowo wyłącza witrynę dla jej użytkowników. Mówiąc prościej, atakujący zalewa witrynę większym ruchem, niż może obsłużyć. W rezultacie utrudnia to witrynie reagowanie na żądania użytkowników. Atak ma na celu przeciążenie serwera witryny.

Ochrona witryny przed atakiem DDoS jest zasadniczo wieloaspektowa.

Dowiedz się, jak możesz chronić swoją stronę internetową przed atakami DDoS.

Jak chronić swoją stronę internetową przed tymi atakami?

Teraz, gdy omówiliśmy najczęstsze rodzaje ataków na witryny, dowiedzmy się, jak chronić witrynę przed tymi atakami.

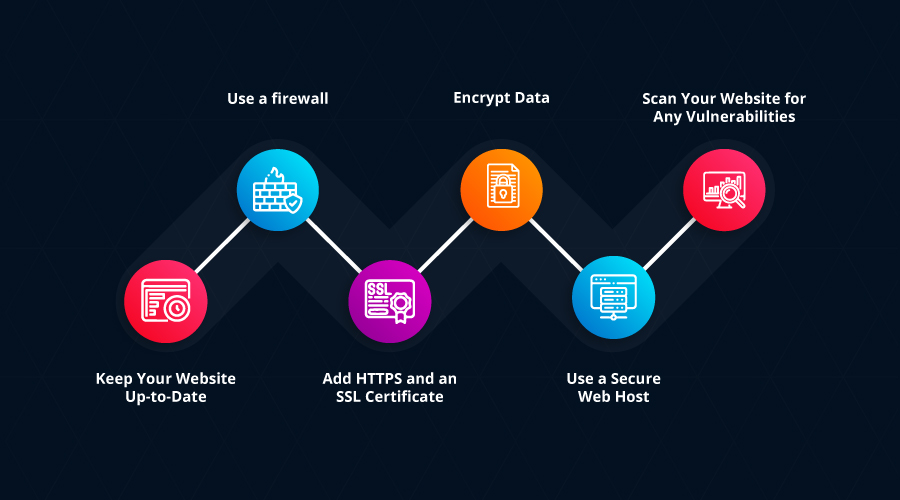

Aktualizuj swoją witrynę internetową

Aktualizowanie witryny to pierwszy krok. Przestarzała strona internetowa jest główną przyczyną cyberataków. Witryna działająca na starej technologii ma wiele luk i niezałatanych luk w zabezpieczeniach. A te słabe punkty pozwalają atakującym manipulować lukami w zabezpieczeniach Twojej witryny i uzyskać dostęp do Twojego serwera i bazy danych.

Użyj zapory ogniowej

Firewall to pierwsza linia obrony w przypadku cyberataku. Federalna Komisja Łączności (FCC) zaleca, aby każda firma zainstalowała zaporę ogniową, aby dodać barierę między poufnymi informacjami a atakującymi.

Oprócz standardowych zewnętrznych zapór ogniowych, kilka firm instaluje teraz również wewnętrzne zapory ogniowe, aby uzyskać dodatkową ochronę przed cyberatakami. Ważne jest również, aby pracownicy pracujący z domu skonfigurowali zaporę ogniową w sieci domowej.

Szyfruj dane

Zapory sieciowe nie zawsze rozwiązują problem. Jeśli atakującemu uda się przełamać barierę firewalla, Twoje dane są zagrożone.

Szyfrowanie danych sprawi, że atakujący nie będzie mógł ich odczytać. Dlatego zdecydowanie zaleca się używanie programu szyfrującego do ochrony dysków komputerowych, plików, a nawet wiadomości e-mail przed cyberatakami i naruszeniami bezpieczeństwa.

Dodaj HTTPS i certyfikat SSL

Aby chronić swoją witrynę przed wszystkimi rodzajami ataków, potrzebujesz bezpiecznego adresu URL. HTTPS i SSL to protokoły witryn, które zapewniają, że witryna jest wystarczająco bezpieczna, aby użytkownicy mogli przesyłać swoje prywatne informacje.

HTTPS (Hypertext Transfer Protocol Secure) to protokół zapewniający bezpieczeństwo w Internecie. Zapobiega przerwom i przechwytywaniom podczas przesyłania treści.

SSL (Secure Sockets Layer) to kolejny protokół, który szyfruje informacje i bezpiecznie przesyła je między witryną a bazą danych. Uniemożliwia atakującym odczytywanie lub modyfikowanie informacji podczas ich przesyłania.

Użyj bezpiecznego hosta internetowego

Bezpieczny hosting zapewnia bezpieczeństwo swoim fizycznym serwerom na najbardziej podstawowym poziomie. Poza tym możesz również spodziewać się ochrony przed cyberatakami, takimi jak DDoS. Zdecydowana większość bezpiecznych hostów internetowych oferuje funkcje bezpieczeństwa serwera, które lepiej chronią przesyłane dane witryny.

Sprawdź te elementy przy wyborze hosta internetowego –

- Czy dostawca usług hostingowych oferuje protokół bezpiecznego przesyłania plików (SFTP)?

- Czy zapewnia usługi tworzenia kopii zapasowych plików?

- Czy używa skanera rootkitów?

- Czy są na bieżąco z aktualizacjami zabezpieczeń?

Przeskanuj swoją witrynę pod kątem luk w zabezpieczeniach

Bardzo ważne jest regularne przeprowadzanie audytów bezpieczeństwa sieci, aby przeskanować witrynę pod kątem luk i luk w zabezpieczeniach. Skanowanie bezpieczeństwa witryny powinno być przeprowadzane nie tylko po dodaniu nowych komponentów do witryny, ale także co miesiąc lub przynajmniej raz na kwartał. Możesz wybierać spośród wielu narzędzi dostępnych w Internecie, aby mierzyć stopień bezpieczeństwa Twojej witryny.

Możesz nawet poprosić profesjonalistę o przeprowadzenie audytów bezpieczeństwa, aby uzyskać dogłębny raport o wszystkich lukach w zabezpieczeniach Twojej witryny, a także możliwych rozwiązaniach.

Chcesz dowiedzieć się więcej o bezpieczeństwie witryny? Przygotowaliśmy e-przewodnik dotyczący bezpieczeństwa witryny 101, który pomoże Ci zrozumieć wszystko na temat bezpieczeństwa witryny. Oto, co zawiera ten e-przewodnik.

- Co to jest bezpieczeństwo witryny?

- Typowe zagrożenia i luki w zabezpieczeniach witryn internetowych.

- Wpływ ataków na strony internetowe na firmy

- Jak zapewnić bezpieczeństwo swojej stronie internetowej?

- Korzyści z inwestowania w bezpieczeństwo stron internetowych

Dolna linia

Bezpieczeństwo witryny ma kluczowe znaczenie dla ochrony Twojej firmy oraz danych klientów przed atakującymi.

Jednak nawet jeśli zabezpieczenia witryny nie zagwarantują 100% ochrony przed cyberatakami, znacznie zmniejszą zagrożenie i utrudnią atakującym uzyskanie dostępu do Twojej witryny.

Potrzebujesz pomocy z bezpieczeństwem swojej witryny? Mów do nas!

Jeśli obawiasz się o bezpieczeństwo swojej witryny, nasz zespół ekspertów może pomóc wzmocnić jej zabezpieczenia i chronić Twoje dane przed hakerami. Aby dowiedzieć się więcej o naszych usługach, napisz do nas na adres [chroniony e-mailem] , a my zajmiemy się tym.

Bibliografia

[i] Zippia: 30 niepokojących statystyk dotyczących cyberbezpieczeństwa [2023]: dane, trendy i więcej

[ii] Metisware: Cyberataki, nie jesteś odporny

[iii] Precyzyjne zabezpieczenia: skrypty międzywitrynowe (XSS) stanowią prawie 40% wszystkich cyberataków w 2019 r.