ขอแนะนำการวิเคราะห์แคชและความปลอดภัยสำหรับ Cloudflare Enterprise

เผยแพร่แล้ว: 2024-02-06

ก่อนหน้านี้ เราสังเกตเห็นข้อเสนอแนะในหน้าคำติชมของเราซึ่งบางท่านชี้ให้เห็น: แม้ว่าส่วนเสริม Cloudflare ของเราจะสร้างประสิทธิภาพและความปลอดภัยของเว็บไซต์ของคุณได้อย่างมหัศจรรย์ แต่ก็ขาดข้อมูลเชิงลึกเกี่ยวกับการใช้งานแคชของ Cloudflare ที่แน่นอนตลอดจนคุณประโยชน์ ของคุณลักษณะด้านความปลอดภัยแต่ละอย่าง

เพื่อตรวจสอบคำขอนี้เพิ่มเติม เราได้ติดต่อคุณบางส่วนโดยใช้ส่วนเสริมนี้อย่างกว้างขวางในหลายไซต์

ปรากฎว่าแม้ว่าส่วนเสริม Cloudflare จะทำงานได้ดีในเบื้องหลังและปกป้องไซต์ของคุณจากอันตรายใดๆ ก็ตาม การไม่มี ตัวบ่งชี้ค่า ใดๆ ก็ตามจะจำกัดคุณจากการพิจารณาผลลัพธ์ที่แน่นอนของการเพิ่ม Cloudflare นี่เป็นจุดที่เป็นปัญหาอย่างแท้จริง โดยเฉพาะอย่างยิ่งสำหรับผู้ที่ใช้บริการนี้กับลูกค้า

เราคำนึงถึงความคิดเห็นของคุณเป็นหลัก และกลับมาที่กระดานวาดภาพและคิดวิธีแก้ไขปัญหานี้ขึ้นมา ความคิดเห็นของคุณบอกเราว่าคุณต้องการอะไร! ข้อมูลเชิงลึกเกี่ยวกับเหตุการณ์แคชและความปลอดภัยต่างๆ พร้อมด้วยแหล่งที่มา คล้ายกับที่ Cloudflare นำเสนอโดยตรง

โซลูชันของเรา: การวิเคราะห์แคชและความปลอดภัย

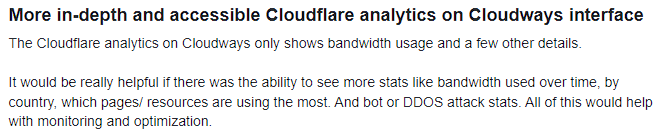

ด้วยเหตุนี้ เราจึงมีความยินดีที่จะประกาศการเพิ่มการวิเคราะห์แคชและความปลอดภัยให้กับส่วนเสริม Cloudflare Enterprise เพื่อให้คุณดูจำนวนคำขอที่ให้บริการโดย Cloudflare vs Origin ได้อย่างง่ายดาย รวมถึง แจกแจงสถานะของคำขอแต่ละรายการด้วย พร้อมแหล่งที่มาของพวกเขา

ในทำนองเดียวกัน จะช่วยให้คุณติดตามปริมาณ การรับส่งข้อมูลที่เป็นอันตรายที่ถูกบล็อก และ ผู้ดำเนินการที่อาจเป็นอันตราย ที่ถูกท้าทายโดยส่วนเสริมพร้อมรายละเอียดของบริการเฉพาะ โดยบล็อกสิ่งเหล่านี้และแหล่งที่มาของบริการเหล่านั้น

ในขณะนี้ คุณสามารถดูข้อมูลในช่วง 72 ชั่วโมง ที่ผ่านมา มั่นใจได้ว่าเรากำลังทำงานอย่างหนักเบื้องหลังเพื่อปรับปรุงความสามารถนี้ให้ดียิ่งขึ้น

Cache Analytics ใน Cloudflare คืออะไร?

การใช้การวิเคราะห์แคชของเราให้ข้อมูลเชิงลึกที่เรียบง่ายเกี่ยวกับประสิทธิภาพของเว็บไซต์ของคุณด้วยตัวแปรหลักเพียงสองตัว คำขอ (ตามจำนวน) และ การถ่ายโอนข้อมูล

แต่ละรายการจะแบ่งออกเป็นข้อมูลสรุปโดยรวม สถานะแคช และแหล่งที่มา

1. สรุป

สรุปคำขอให้ข้อมูลเชิงลึกเกี่ยวกับ จำนวนคำขอทั้งหมด พร้อม รายละเอียด คำขอที่ให้บริการโดย Cloudflare และคำขอที่ให้บริการโดยต้นทาง ซึ่งช่วยให้คุณทราบว่าจำเป็นต้องลด ปริมาณงานบนต้นทางหรือไม่ และ แก้ไขปัญหาใดๆ ที่ทำให้เกิดปริมาณงานมากเกินไป

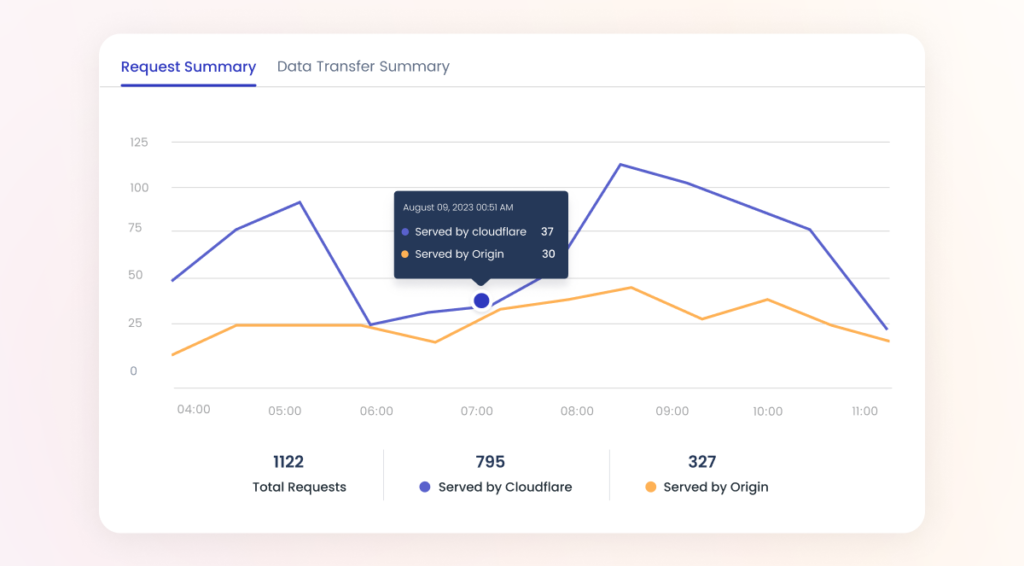

และหากคุณสนใจใน การถ่ายโอนข้อมูล รายงานนี้จะช่วยให้คุณเห็นปริมาณข้อมูลที่แน่นอนที่ให้บริการโดย Cloudflare เทียบกับต้นทาง ดังนั้นคุณจึงสามารถระบุได้ว่าแต่ละรายการใช้ แบนด์วิดท์ เป็นเท่าใด

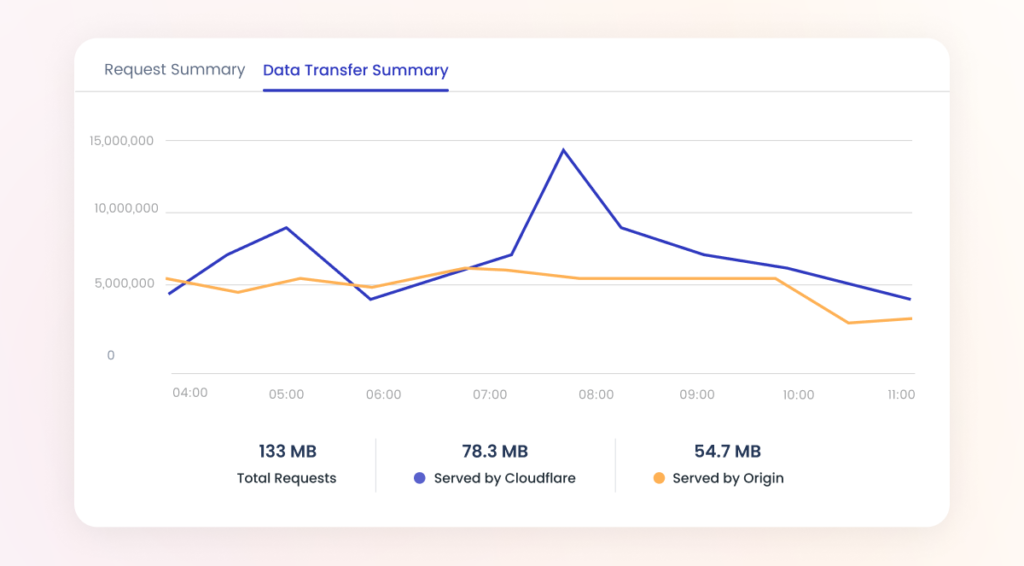

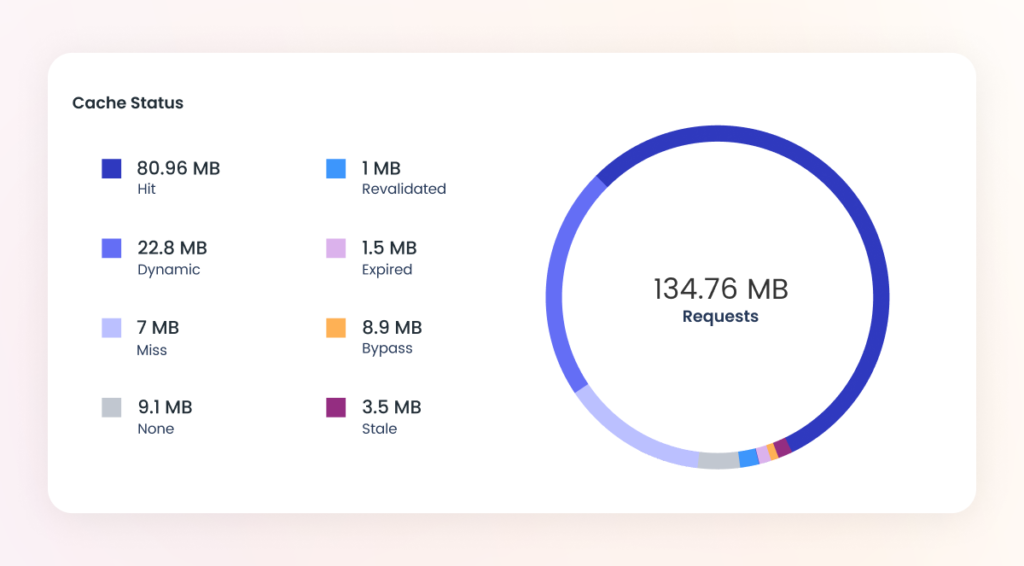

2. สถานะแคช

ส่วนสถานะแคชจะแสดงรายละเอียด สถานะแคชของแต่ละคำขอ โดยให้ข้อมูลเชิงลึกเกี่ยวกับวิธีที่ Cloudflare จัดการกับคำขอเหล่านั้น ซึ่งรวมถึงจำนวนคำขอที่ให้บริการจากแคชของ Cloudflare ( HIT ) ที่ไม่ได้แคชไว้ที่ Edge ของ Cloudflare ( MISS ) และคำขอที่ Cloudflare ไม่สามารถให้บริการได้เนื่องจากไม่มีคุณสมบัติในการแคชหรือเป็นผลมาจาก WAF ของ Cloudflare ( NONE & DYNAMIC ).

เมื่อสลับไปใช้การถ่ายโอนข้อมูล คุณจะเห็น แบนด์วิธที่แน่นอน ที่ใช้โดยคำขอเหล่านี้ ซึ่งช่วยให้คุณสามารถระบุปัญหาที่อาจเกิดขึ้นได้

คำอธิบายของแต่ละสถานะและสาเหตุที่แสดงมีดังนี้

| สถานะ | คำอธิบาย |

| ตี | พบทรัพยากรในแคชของ Cloudflare |

| นางสาว | ไม่พบทรัพยากรในแคชของ Cloudflare และให้บริการจากเว็บเซิร์ฟเวอร์ต้นทาง |

| พลวัต | โดยทั่วไป Cloudflare จะถือว่าเนื้อหาเช่นหน้า HTML ไม่มีสิทธิ์ในการแคช ซึ่งส่งผลให้เกิดสถานะ DYNAMIC อย่างไรก็ตาม หากคุณเปิดใช้งานตัวเลือกต่างๆ เช่น การแคชเพจ Edge (จำกัดเฉพาะ WordPress) Cloudflare จะเริ่มแคชเพจ HTML และจะส่งคืน HIT หรือ MISS ตามทรัพยากร HTML ที่มีอยู่ใน Cloudflare Cache |

| ไม่มี/ไม่ทราบ | Cloudflare อาจสร้างการตอบสนองที่ระบุว่าเนื้อหาไม่มีสิทธิ์ในการแคชเนื่องจากเหตุผลบางประการ: 1) หากกฎที่กำหนดเองของ WAF ถูกทริกเกอร์ให้บล็อกคำขอ การตอบสนองจะให้บริการจากเครือข่ายทั่วโลกของ Cloudflare ก่อนที่จะเข้าถึงแคช เนื่องจากไม่มีสถานะแคช Cloudflare จะบันทึกเป็นไม่มี/ไม่ทราบ 2) หากกฎแคชการเปลี่ยนเส้นทางทำให้เครือข่ายทั่วโลกตอบสนองด้วยการเปลี่ยนเส้นทางไปยังเนื้อหา/URL อื่น การตอบสนองการเปลี่ยนเส้นทางนี้เกิดขึ้นก่อนที่คำขอจะไปถึงแคช ดังนั้นสถานะแคชจึงถูกบันทึกเป็นไม่มี/ไม่ทราบ |

| หมดอายุแล้ว | พบทรัพยากรในแคชของ Cloudflare แต่หมดอายุแล้วและให้บริการจากเว็บเซิร์ฟเวอร์ต้นทาง |

| เหม็นอับ | ทรัพยากรให้บริการจากแคชของ Cloudflare แต่หมดอายุ และ Cloudflare ไม่สามารถติดต่อกับต้นทางเพื่อเรียกทรัพยากรที่อัปเดตได้ |

| บายพาส | Cloudflare สร้างการตอบสนองโดยระบุว่าเนื้อหาถูกข้ามจากการแคช สิ่งนี้อาจเกิดขึ้นได้เนื่องจากสาเหตุดังต่อไปนี้: เซิร์ฟเวอร์ต้นทางสั่งให้ Cloudflare ข้ามการแคชผ่านส่วนหัว Cache-Control ที่ตั้งค่าเป็นค่าต่างๆ เช่น no-cache, private หรือ max-age=0 แม้ว่า Cloudflare จะกำหนดลักษณะในการแคชเนื้อหาก็ตาม เมื่อเปิดใช้งาน Edge Page Caching (จำกัดเฉพาะ WordPress) แล้ว URL และคุกกี้บางรายการจะถูกแยกออกจากแคช ส่งผลให้เกิด BYPASS หากคำขอไปยังต้นทางของคุณมีส่วนหัวการอนุญาต ในบางกรณี การตอบสนองก็จะเป็น BYPASS เช่นกัน คุณสามารถดูเงื่อนไขในส่วนพฤติกรรมการควบคุมแคชของ Origin เพื่อดูรายละเอียดเพิ่มเติม |

| ตรวจสอบอีกครั้ง | ทรัพยากรให้บริการจากแคชของ Cloudflare แต่เก่าและได้รับการตรวจสอบอีกครั้งโดยส่วนหัว If-Modified-Since หรือส่วนหัว If-None-Match |

| กำลังอัปเดต | ทรัพยากรให้บริการจากแคชของ Cloudflare และหมดอายุแล้ว แต่เว็บเซิร์ฟเวอร์ต้นทางกำลังอัปเดตทรัพยากรดังกล่าว โดยทั่วไปแล้ว การอัปเดตจะเห็นได้เฉพาะกับทรัพยากรแคชที่ได้รับความนิยมมากเท่านั้น |

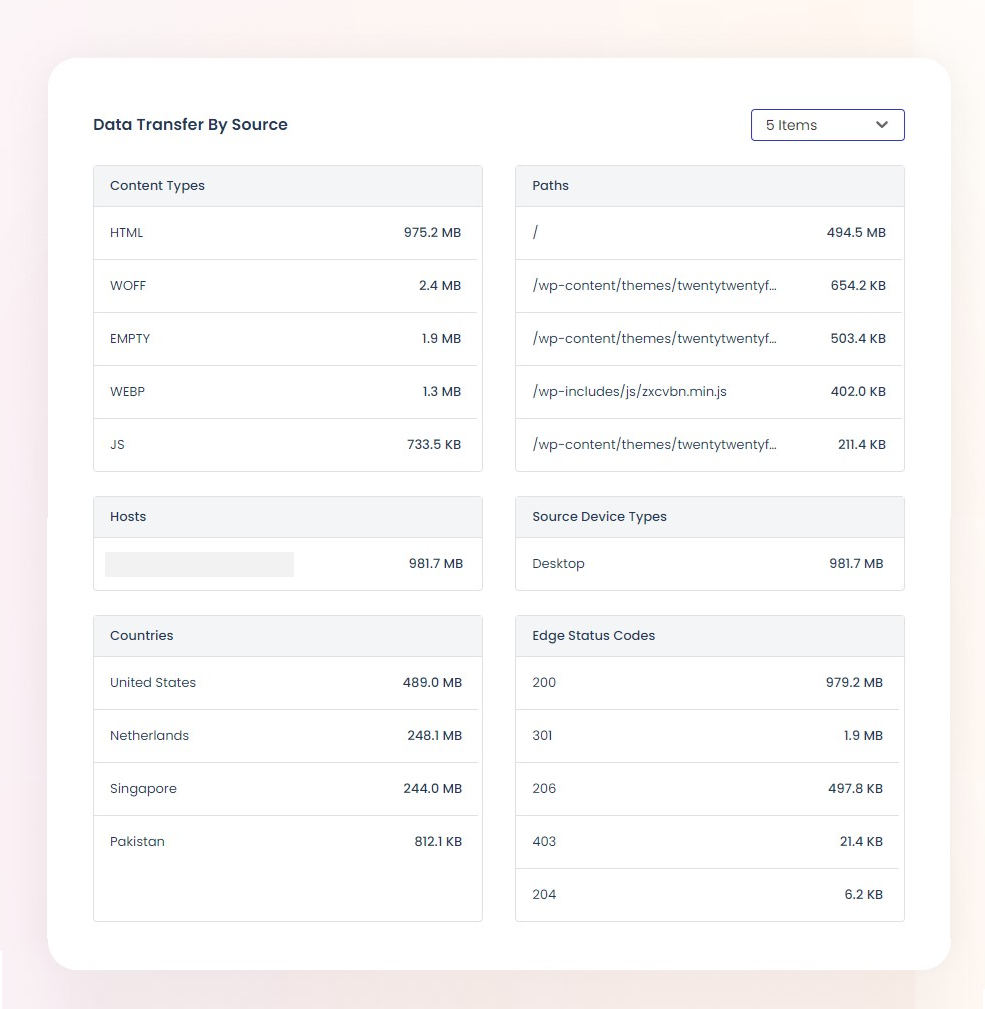

3. แหล่งที่มา

ส่วนแหล่งที่มาจะให้ข้อมูลเชิงลึกโดยละเอียดเกี่ยวกับแง่มุมต่างๆ ของแต่ละเหตุการณ์ รวมถึง ประเภทเนื้อหา เส้นทาง โฮสต์ อุปกรณ์ และ ประเทศต้นทาง วิธีนี้ช่วยให้คุณสามารถกำหนด ประเภทเนื้อหาที่ได้รับความนิยมสูงสุด และเข้าใจ ข้อมูลประชากรของผู้ชม รวมถึงอุปกรณ์และประเทศของพวกเขา

การจัดเรียงข้อมูลนี้ตามการถ่ายโอนข้อมูลทำให้คุณสามารถระบุประเภทเนื้อหาและเพจที่ใช้แบนด์วิดท์มากที่สุด

นอกจากนี้ คุณสามารถดู รหัสสถานะ Edge ที่พบบ่อยที่สุด ซึ่งอยู่ในช่วงระหว่าง 1xx ข้อมูล, 2xx สำเร็จ, 3xx เปลี่ยนเส้นทาง, 4xx ข้อผิดพลาดไคลเอ็นต์ และ 5xx ข้อผิดพลาดเซิร์ฟเวอร์ โดยให้ข้อมูลเชิงลึกเพิ่มเติมเกี่ยวกับปัญหาและปัญหาที่อาจเกิดขึ้น

การวิเคราะห์ความปลอดภัยโดยละเอียดใน Cloudflare

แท็บการวิเคราะห์ความปลอดภัยช่วยให้เข้าใจได้อย่างลึกซึ้งยิ่งขึ้นเกี่ยวกับจำนวนผู้ไม่ประสงค์ดีที่ถูกหยุดหรือจัดการโดยส่วนเสริม Cloudflare ของเรา เช่นเดียวกับการวิเคราะห์แคช โดยแบ่งออกเป็น เหตุการณ์สรุป ซึ่งแจกแจง เหตุการณ์ตามบริการ (โดยที่บริการอ้างถึงประเภทของมาตรการรักษาความปลอดภัย) และ เหตุการณ์ตามแหล่ง ที่มา ช่วยให้คุณระบุที่อยู่ IP, ตัวแทนผู้ใช้, เส้นทางและประเทศที่เป็นอันตรายเหล่านี้ คำขอมีต้นกำเนิดมาจาก

1) สรุปเหตุการณ์

แท็บสรุปเหตุการณ์จะแสดง จำนวนรวมของผู้ที่อาจเป็นอันตราย ที่พยายามเข้าถึงเว็บไซต์ของคุณ คำขอที่ถูกระบุว่าเป็นอันตรายจะ ถูกบล็อก ทันที ในขณะที่คำขอจากบอทที่อาจเป็นอันตรายจะ ถูกท้าทาย ให้ยืนยันตัวตนของมนุษย์

การเพิ่มขึ้นอย่างฉับพลันในกราฟด้านล่างบ่งบอกถึงความเป็นไปได้ที่การโจมตี DDoS แบบกำหนดเป้าหมายบนเว็บไซต์ของคุณ สิ่งนี้จะช่วยให้คุณตื่นตัวและใช้มาตรการรักษาความปลอดภัยเพิ่มเติม เช่น การเปิดใช้งานโหมด " ภายใต้การโจมตี "

2) กิจกรรมตามบริการ

ส่วนเหตุการณ์ตามบริการจะแจกแจง จำนวนเหตุการณ์ด้านความปลอดภัยที่เรียกใช้ และจัดการโดยแต่ละบริการ

ไม่ว่าจะ เป็นการจำกัดอัตราทั่วโลก ในการป้องกันบอท กฎที่กำหนดเอง ซึ่งกำหนดโดย Cloudways หรือ การโจมตี HTTP DDoS ซึ่งช่วยให้คุณกำหนดประเภทของผู้ไม่หวังดีที่พยายามเข้าถึงไซต์ของคุณได้

ขึ้นอยู่กับประเภทของผู้ไม่ประสงค์ดี อาจถูกกระตุ้นและจัดการโดยบริการต่างๆ รวมถึง:

- กฎการจำกัดอัตรา : กฎเหล่านี้จะตรวจจับและจำกัดปริมาณการใช้บอทเพื่อป้องกันการโอเวอร์โหลดบนไซต์ของคุณ

- ระดับความปลอดภัย : กำหนดว่าจะท้าทายผู้เยี่ยมชมตามคะแนนภัยคุกคามหรือไม่ โดยคำนวณจากชื่อเสียง IP ของพวกเขาในบริการ Cloudflare เช่น กฎที่จัดการโดย WAF และ DDoS พร้อมด้วย Global Project Honeypot

- กฎที่กำหนดเอง : กฎเหล่านี้เป็นกฎที่กำหนดเองซึ่งตั้งค่าโดย Cloudways รวมถึงผู้จัดการบอทขององค์กร โหมดภายใต้การโจมตี การป้องกันการเข้าสู่ระบบ และการผสานรวมกับโปรเจ็กต์ honeypot ท่ามกลางกฎอื่นๆ ที่รวบรวมไว้โดยเฉพาะเพื่อรักษาความปลอดภัยเว็บไซต์ของคุณจากการโจมตีที่หลากหลาย

- กฎที่ได้รับการจัดการ : กฎที่ตั้งค่าและจัดการโดย Cloudflare เพื่อป้องกันการโจมตีทางอินเทอร์เน็ตทั่วไป

- HTTP DDoS : การบรรเทาการโจมตี DDoS ที่ทริกเกอร์ผ่านคำขอ HTTP ซึ่งโดยทั่วไปคือ POST & GET

- การตรวจสอบความสมบูรณ์ของเบราว์เซอร์ : ตรวจสอบความถูกต้องตามกฎหมายของผู้เยี่ยมชมโดยตรวจสอบเบราว์เซอร์และข้อมูลอื่น ๆ

- การบล็อกตัวแทนผู้ใช้ : ระบุผู้เข้าชมที่เป็นอันตราย เช่น บอท สคริปต์อัตโนมัติ เบราว์เซอร์ที่ล้าสมัยและไม่ปลอดภัย และอุปกรณ์และซอฟต์แวร์ที่มักเกี่ยวข้องกับกิจกรรมที่เป็นอันตรายโดยอิงตามเบราว์เซอร์ ระบบปฏิบัติการ และรูปแบบอื่น ๆ

- การตรวจสอบ : Cloudflare ดำเนินการตรวจสอบความถูกต้องสำหรับทุกคำขอ องค์ประกอบการตรวจสอบจะดำเนินการก่อนคุณสมบัติ WAF อื่นๆ ทั้งหมด เช่น กฎที่กำหนดเองหรือกฎที่ได้รับการจัดการของ WAF การตรวจสอบความถูกต้องจะบล็อกคำขอที่มีรูปแบบไม่ถูกต้อง เช่น การโจมตี Shellshock และคำขอที่มีรูปแบบการโจมตีบางอย่างในส่วนหัว HTTP ก่อนที่ตรรกะรายการที่อนุญาตจะเกิดขึ้น

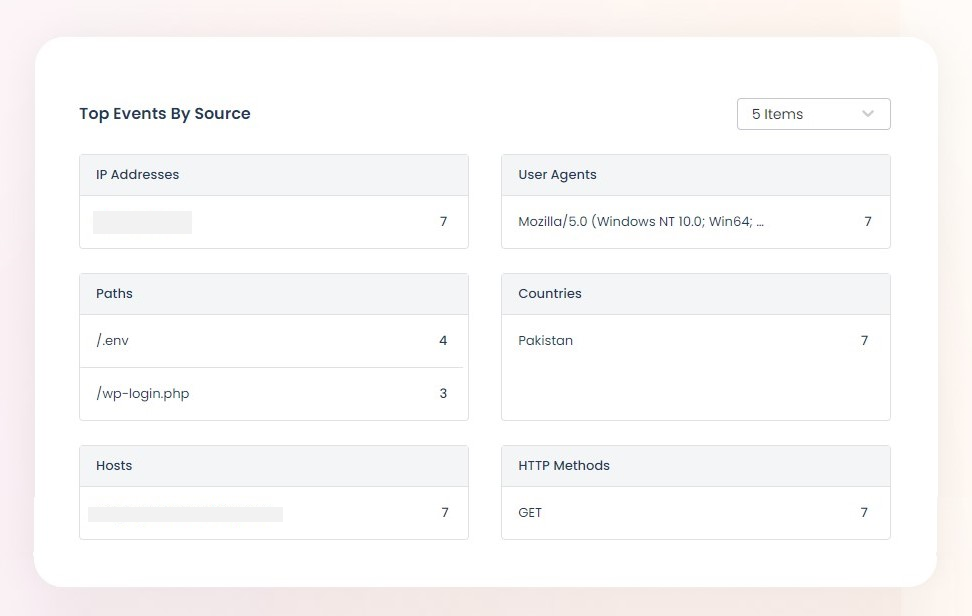

3) กิจกรรมยอดนิยมตามแหล่งที่มา

สุดท้ายนี้ เหตุการณ์ตามส่วนแหล่งที่มาจะแสดงแหล่งที่มาอันดับต้นๆ ที่เกิดเหตุการณ์ด้านความปลอดภัยส่วนใหญ่ โดยแสดงรายการแหล่งที่มา 5 อันดับแรก (สูงสุด 15) จัดแสดงรายละเอียด เช่น ที่ อยู่ IP ตัวแทนผู้ใช้ (OS เบราว์เซอร์ ฯลฯ) เส้นทาง (เพจที่ถูกโจมตี) ประเทศต้นทาง (ซึ่งมีผู้ประสงค์ร้ายอยู่) โฮสต์ และ วิธีการ HTTP ที่ใช้อยู่

ขั้นตอนในอนาคต

ส่วนเสริม Cloudflare คือความพยายามของเราในการนำ ประสิทธิภาพและความปลอดภัยระดับองค์กรมาสู่ SMB

แม้ว่าเราอาจบรรลุภารกิจนี้ได้ด้วยการเพิ่ม แคชเพจ Edge ; เรายังคงมุ่งมั่นตลอดไปในการปรับปรุงประสบการณ์ของลูกค้าในทุกวิถีทางที่เป็นไปได้

นับจากนี้ไป เรามุ่งมั่นที่จะปรับปรุงส่วนเสริมนี้อย่างต่อเนื่องสำหรับฐานลูกค้าที่หลากหลายของเรา เรารับฟัง ความคิดเห็นของลูกค้า อย่างแข็งขันผ่านการสัมภาษณ์และช่องทางโซเชียลมีเดียเพื่อค้นหาวิธีปรับปรุงฟังก์ชันการทำงานและตอบสนองความต้องการของผู้ใช้

อย่าลังเลที่จะแบ่งปันข้อเสนอแนะในหน้าคำติชมของเรา และเราจะสำรวจความเป็นไปได้ในการนำไปปฏิบัติ