SPF, DKIM, DMARC: guía detallada de protocolos de autenticación de correo electrónico

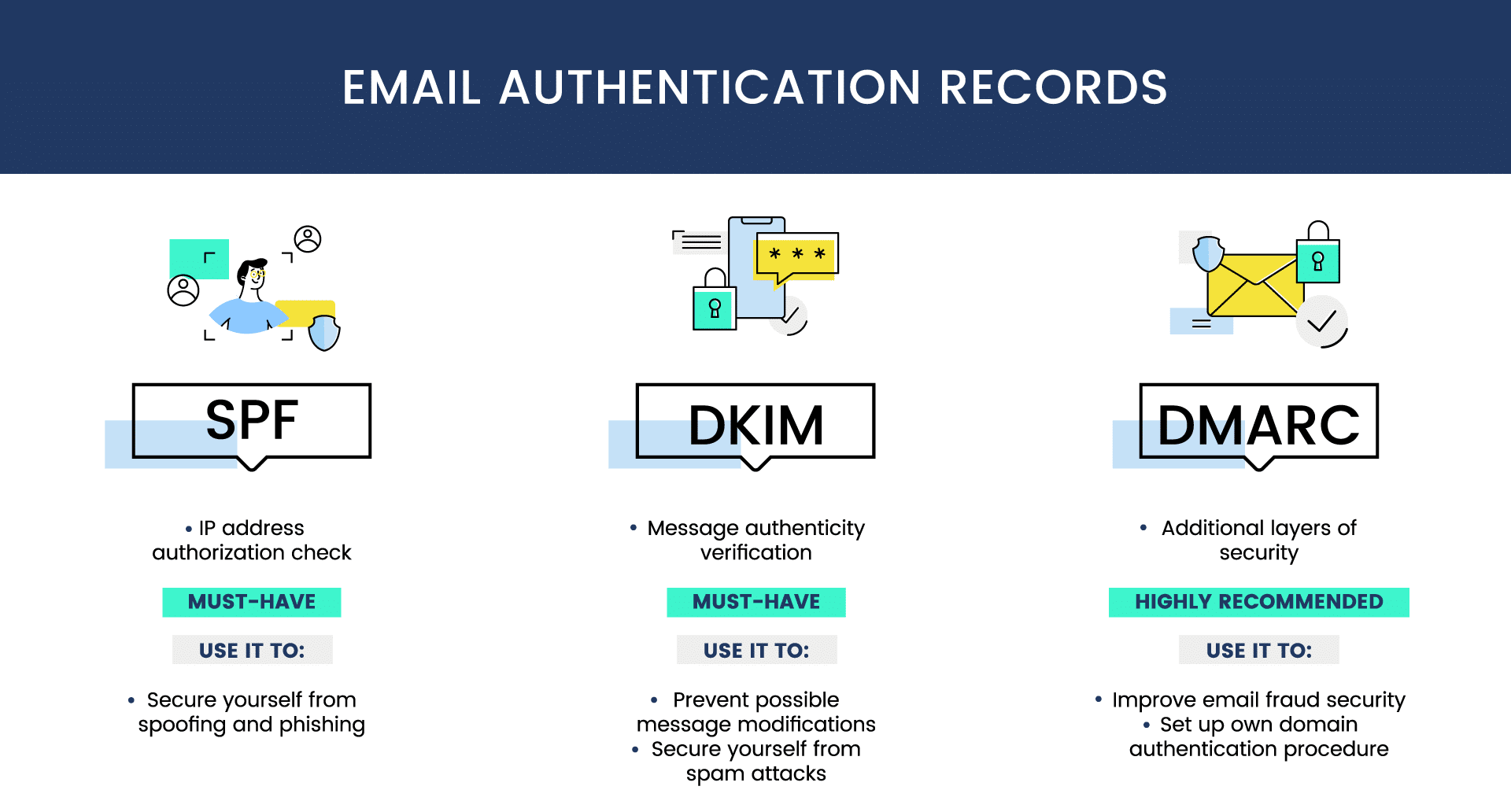

Publicado: 2023-09-05La autenticación de correo electrónico implica una amplia gama de procesos simples y complejos que evitan que actores malintencionados arruinen sus campañas de marketing. SPF, DKIM y DMARC son los tres métodos principales de autenticación de correo electrónico que admiten funcionalidades avanzadas para validar la autenticidad de sus correos electrónicos y evitar que los ciberdelincuentes roben información de los suscriptores, envíen contenido dañino o no deseado o dañen su reputación.

Pero por más vital que sea esto, muchos especialistas en marketing no utilizan protocolos de autenticación debido a las complejidades y los complicados procesos de configuración. Aún más, estos métodos no están exentos de limitaciones, por lo que configurar un sistema de validación de correo electrónico que funcione puede ser un desafío, especialmente si no eres un experto en tecnología.

En esta publicación de blog guía, desglosamos estos protocolos de autenticación de correo electrónico para ayudarlo a comprender los principios fundamentales detrás de sus operaciones. ¿Que aprenderás?

- Los conceptos básicos de SPF, DKIM y DMARC

- Cómo configurar estos protocolos de autenticación

- Componentes de los registros SPF, DKIM y DMARC

- Beneficios de la autenticación de correo electrónico

Tabla de contenido

¿Qué es el FPS?

SPF significa Marco de políticas del remitente. Es un protocolo de autenticación de correo electrónico que permite que los servidores de correo electrónico receptores acepten correos electrónicos entrantes de remitentes autorizados. Le permite imponer restricciones a la cantidad de remitentes de correo electrónico que pueden usar su nombre de dominio para enviar correos electrónicos.

Sender Policy Framework utiliza políticas establecidas conocidas como registros SPF, que contienen datos útiles para ayudar al servidor de correo electrónico receptor a identificar remitentes de correo electrónico ilegítimos.

Un registro SPF es una forma de registro TXT en su archivo de zona DNS que contiene la lista de direcciones IP autorizadas para enviar correos electrónicos utilizando su dominio. Por lo general, los servidores de correo electrónico rechazarán los correos electrónicos de direcciones IP que no figuran en este registro, evitando así que falsificadores y spammers utilicen su identidad para enviar contenido dañino. Si la dirección IP en el encabezado del correo electrónico no está en el registro SPF, el servidor la rechazará o la marcará como spam.

¿Cómo funciona el SPF?

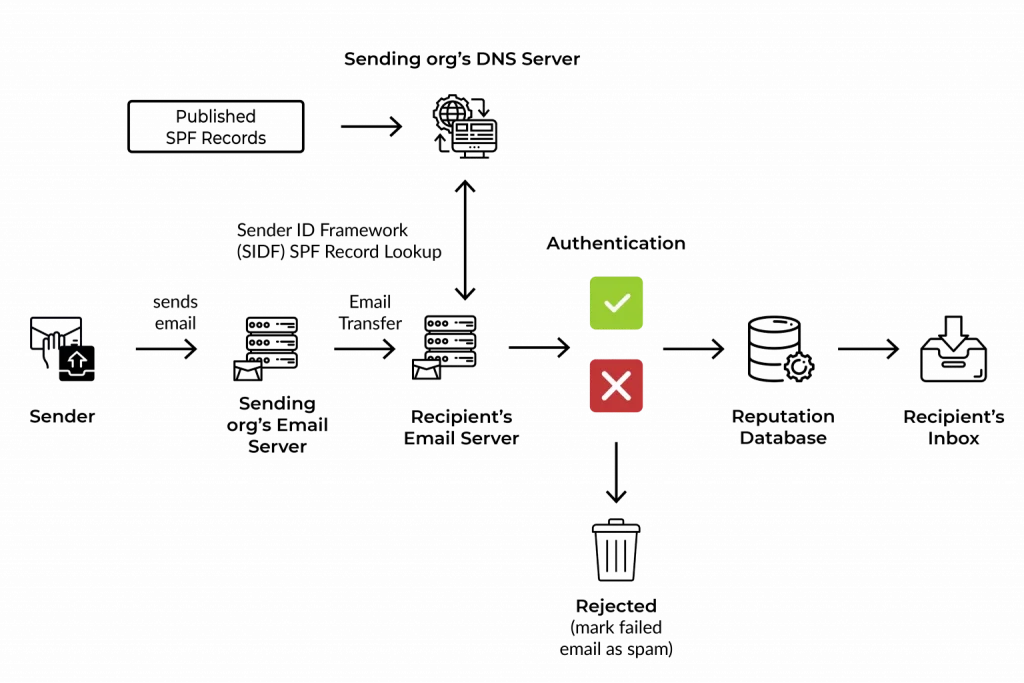

SPF verifica el origen del correo electrónico utilizando el sobre De: dirección para que coincida con los registros en el servidor DNS del propietario. Aquí hay cinco pasos principales que resumen cómo funciona el SPF:

- Los administradores de dominio publican registros SPF en la base de datos DNS, estableciendo reglas que los servidores de correo electrónico deben seguir cada vez que ven un correo electrónico entrante.

- El servidor de correo electrónico receptor realiza una búsqueda de DNS para el correo electrónico entrante, recupera el registro SPF y examina las reglas del dominio en la ruta de retorno o dirección de rebote.

- Luego, el servidor de correo electrónico compara la IP del remitente con la lista de direcciones autorizadas en los registros.

- Siguiendo las reglas, el servidor decide si debe entregar, marcar o rechazar el correo electrónico.

- Si la IP de envío está en el registro SPF, la autenticación de correo electrónico pasa

- Si la IP de envío no está en los registros SPF, la autenticación falla

¿Cómo es un registro SPF?

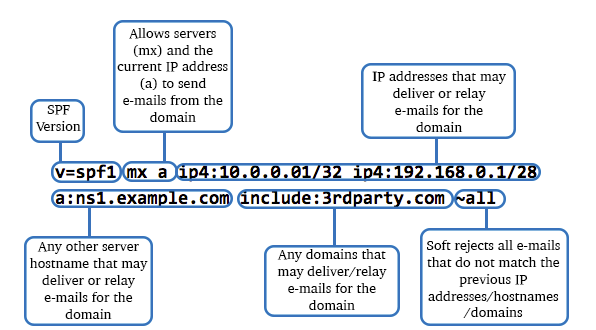

Un registro SPF contiene etiquetas que brindan a los servidores de correo electrónico receptores instrucciones sobre cómo hacer coincidir los correos electrónicos entrantes y manejar las autenticaciones fallidas. Hay dos componentes principales de un registro SPF:

- Mecanismo

- Clasificatorios

Así es como puede verse:

v=spf1 a:mail.solarmora.com ip4:192.72.10.10 incluye:_spf.google.com ~todos

1. Mecanismo

Los mecanismos SPF son elementos o etiquetas especiales en un registro SPF que muestran a los servidores de correo electrónico qué deben comparar con la dirección del remitente. Éstos son algunos de estos elementos:

- v: Este es el primer mecanismo en cada registro SPF. Especifica la versión del SPF y en este caso el valor es 1

- a: Esto especifica las direcciones IP autorizadas en los registros A o AAAA del dominio. Si el dominio tiene un registro A que devuelve la dirección IP del remitente, este mecanismo pasa

- Ip4 o Ip6: Especifica la dirección Ip4 o Ip6 respectivamente. El rango de direcciones IP se proporciona en el registro y si la dirección del remitente coincide con una dirección en el rango de red, este mecanismo pasa

- mx: especifica los servidores de correo electrónico autorizados que utiliza el remitente para transmitir mensajes en nombre del dominio. El registro mx del dominio se define en el registro SPF y una coincidencia es exitosa si la IP del remitente está vinculada a la lista de direcciones en el registro.

- incluir: esto especifica direcciones IP de terceros autorizadas para transmitir correos electrónicos para el dominio. Este mecanismo utiliza registros SPF de servidores de correo externos para hacer coincidir la dirección IP del remitente. Devuelve un error permanente (PermError) si el servidor de terceros no tiene registros SPF

- todos: este es el último mecanismo en un registro SPF y define cómo el servidor de correo electrónico entrante manejará cualquier dirección que no coincida con otros mecanismos. Utiliza calificadores para determinar qué sucede con el correo electrónico después de evaluar las direcciones con otros mecanismos.

2. Clasificatorios

El calificador es un prefijo que especifica la acción que realiza el servidor después de hacer coincidir las direcciones con los registros. Los cuatro clasificados principales incluyen:

| Calificatorio | Resultado | Significado |

| + | Aprobar | Este calificador permite que el servidor de correo electrónico receptor acepte todos los correos electrónicos entrantes incluso si no coinciden en el registro SPF. |

| – | Fallar | Éste es el gran fracaso. Le indica al servidor receptor que rechace correos electrónicos cuando el servidor emisor no está autorizado o no coincide en el registro SPF. |

| ~ | Fallo suave | Soft Fail indica al servidor que acepte todos los correos electrónicos, pero puede marcarlos como spam si el remitente no está autorizado. |

| ? | Neutral | Este calificador no proporciona instrucciones claras sobre si se debe aprobar o no la autenticación, incluso si el remitente no está autorizado. |

Cómo configurar el registro SPF

Configurar su registro SPF es un proceso complejo y una configuración incorrecta puede provocar varios errores. Sin embargo, aquí hay una descripción general del proceso de configuración:

- Obtenga una lista de las direcciones IP, servidores de correo electrónico o dominios autorizados para enviar correos electrónicos en su nombre

- Crea tu registro SPF TXT especificando las direcciones autorizadas. Puede hacer esto en su configuración de DNS dependiendo del host de su dominio.

- Publique el registro y pruebe para garantizar la configuración adecuada.

Puntos a considerar al crear tu registro SPF

- Tus registros SPF solo deben contener caracteres en minúscula

- Tiene un límite de 255 caracteres.

- Solo puedes tener un registro SPF por dominio

- Evite utilizar el mecanismo “+todos” o “?todos”

- Los registros SPF no deben exceder las 10 búsquedas de DNS

¿Cuáles son las limitaciones del SPF?

- Los servidores de correo electrónico de recepción fallarán en la autenticación si sus registros superan las 10 búsquedas de DNS

- Los mensajes reenviados no pueden pasar la autenticación ya que es posible que la nueva ruta de retorno no esté en el registro SPF

- La configuración de registros SPF es compleja y las empresas necesitan actualizarlos cuando cambian de servidor de correo electrónico

- SPF solo coincide con la dirección de rebote y no con la dirección De:, lo que hace que sus clientes sean susceptibles a ataques de spam y phishing.

Lea también: Cómo evitar los filtros de spam para mejorar la capacidad de entrega del correo electrónico

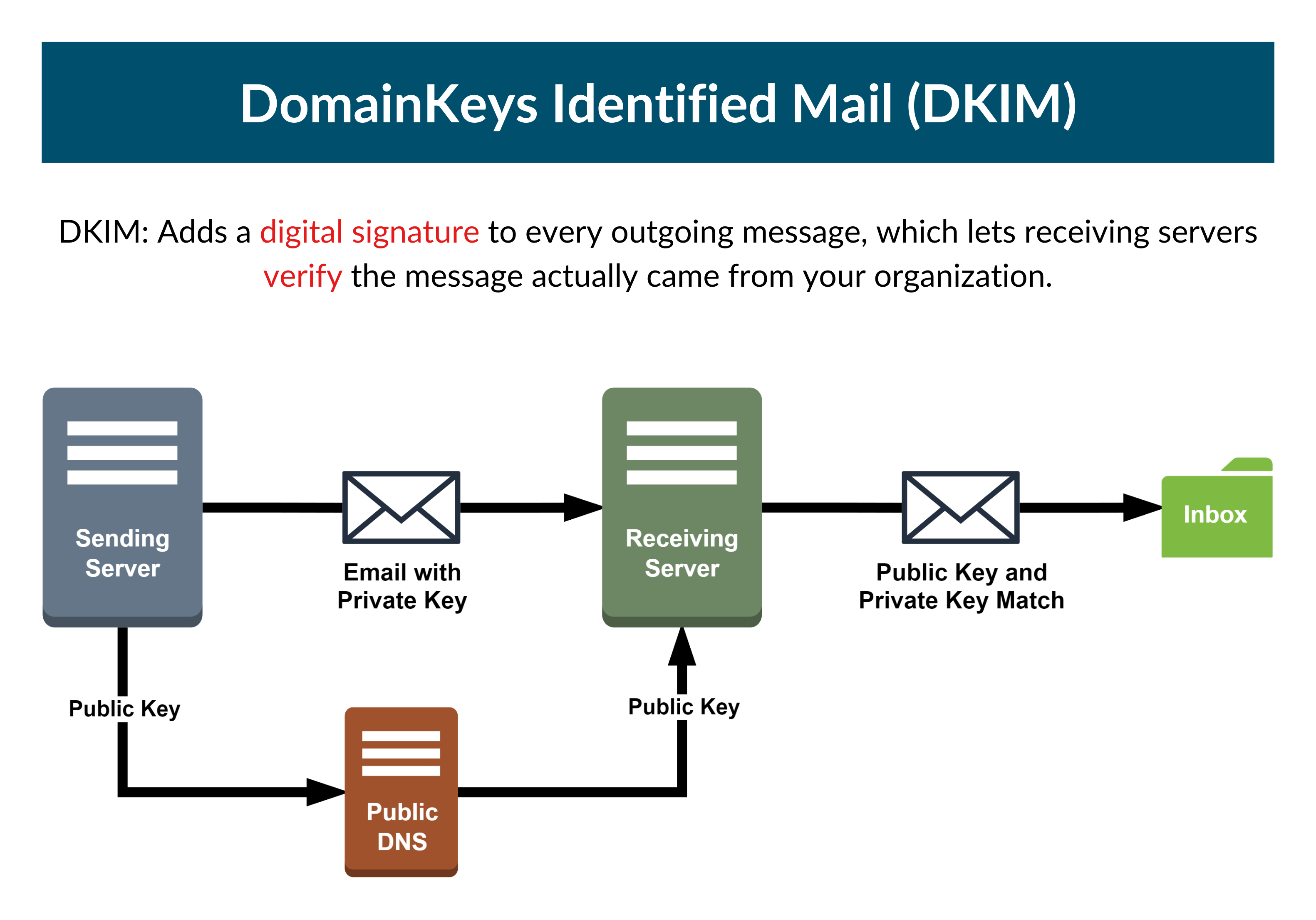

¿Qué es DKIM?

DKIM significa correo identificado con claves de dominio. Es un protocolo de autenticación de correo electrónico que utiliza firmas criptográficas (digitales) en los encabezados de los mensajes para validar la integridad y legitimidad de un mensaje. A diferencia de SPF, DKIM proporciona a su dominio una clave de cifrado que le permite firmar sus correos electrónicos para demostrar que provienen de usted.

Este método evita que los ciberdelincuentes falsifiquen su dominio, ya que no tienen acceso a la clave privada que cifra las firmas criptográficas en los encabezados de los correos electrónicos; cualquiera que tenga acceso a su clave privada puede firmar correos electrónicos en su nombre. DKIM agrega una capa adicional de seguridad a SPF al informar a los servidores de correo receptores que el mensaje proviene de usted y no ha sido modificado durante el tránsito.

Un registro DKIM es una forma de registro TXT en el archivo de zona DNS que contiene la clave pública DKIM. La clave pública es una clave asimétrica que descifra la firma firmada por la clave privada.

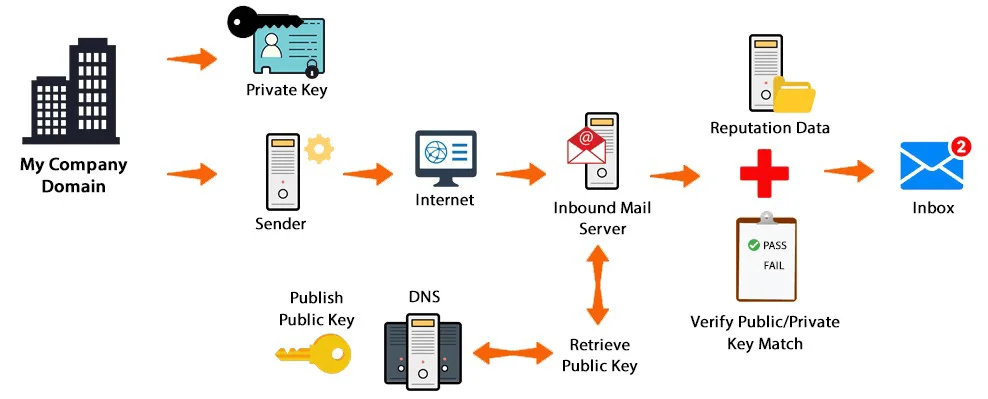

¿Cómo funciona DKIM?

DKIM utiliza criptografía asimétrica para proteger y autenticar mensajes de correo electrónico. Este proceso funciona cifrando y descifrando su firma de correo electrónico con una clave pública y privada respectivamente.

Estos son los pasos principales que resumen cómo funciona DKIM:

- El administrador del dominio crea un par de claves criptográficas (par de claves privada/pública), protege la clave privada y publica la clave pública en el registro DKIM en formato TXT.

- Se crea una firma digital para cada correo electrónico utilizando el encabezado y el contenido del mensaje para generar un hash (una alteración en cualquiera de estos campos puede cambiar el valor del hash). Este hash se cifra utilizando la clave privada del dominio y se adjunta al encabezado del correo electrónico.

- El servidor de correo receptor examina el correo electrónico entrante, realiza una búsqueda de DNS para encontrar la clave pública en el registro DKIM y genera otro hash basado en el contenido del correo electrónico. También utiliza la clave pública para descifrar la firma DKIM en el encabezado del correo electrónico.

- Finalmente, el servidor de correo receptor compara ambos valores hash. Si hay una coincidencia, se pasa la autenticación y el correo electrónico es seguro. Pero si ambos valores no coinciden, la autenticación falla, lo que significa que el mensaje ha sido alterado o el remitente del correo electrónico no está autorizado.

¿Cómo es la firma DKIM?

La firma DKIM es una larga cadena de caracteres aleatorios creada por varios componentes del mensaje: cuerpo, encabezado o dominio. Una firma DKIM simple se compone de varias partes y puede verse así:

La firma contiene etiquetas que incluyen:

- v= Esto especifica la versión de DKIM y el valor actual se establece en 1

- a= Esto especifica el algoritmo hash que utiliza el firmante para generar la firma. Normalmente, el valor es rsa-sha256 o rsa-rsa1.

- d= Esto especifica el nombre de dominio del remitente del correo electrónico

- s= Esto especifica el selector. El servidor de correo receptor lo utiliza para localizar la clave pública de una firma determinada.

- h= Esto especifica el valor hash del encabezado. Contiene toda la información en el encabezado del correo electrónico: desde: hasta: asunto: fecha: etc.

- b= Esto especifica la firma digital del encabezado y cuerpo codificada en Base64

- bh= Esto especifica el valor hash del cuerpo del correo electrónico. Es una cadena de caracteres que representa la versión cifrada del contenido de su mensaje.

- t= Esto especifica la marca de tiempo cuando se creó la firma. El formato es el número de segundos desde las 00:00:00 del 1 de enero de 1970, en la zona horaria UTC.

Cómo configurar DKIM

Al igual que SPF, la configuración de DKIM es un proceso complejo y que requiere mucho tiempo. Sin embargo, vale la pena el esfuerzo, ya que protege la reputación de su marca y protege a sus suscriptores de correo electrónico del spam y los ataques de phishing. A continuación se ofrecen consejos generales que le ayudarán a configurar la autenticación de correo electrónico DKIM.

- Genere el par de claves pública/privada para cifrar y descifrar su firma DKIM

- Publique la clave pública en su archivo de zona DNS como un registro TXT y asegure su clave privada.

- Genere su firma y pruebe sus correos electrónicos para garantizar la configuración adecuada

Puntos a considerar al crear tu registro DKIM

- La clave privada debe mantenerse segura

- Evita gases o errores en los registros DKIM

- Asegúrese de rotar su clave regularmente para reducir los efectos que pueden ocurrir cuando se ve comprometida

- Asegúrese de que sus registros estén alineados con los detalles del encabezado de su correo electrónico

- Puede reducir los errores utilizando un generador de registros DKIM confiable

¿Cuáles son las limitaciones de DKIM?

- DKIM es complejo de implementar ya que implica gestionar claves criptográficas y generar firmas de correo electrónico.

- Si los servidores de correo electrónico u otros programas alteran el mensaje en tránsito, el mensaje puede fallar en la autenticación.

- DKIM solo autentica los nombres de dominio de los remitentes, no los remitentes mismos, por lo que si un ciberdelincuente tiene acceso a su cuenta, los mensajes que envíe pasarán la autenticación.

- A veces, la firma DKIM no cubre todas las partes del correo electrónico, por lo que incluso cuando se modifica una parte del mensaje de correo electrónico, es probable que pase la autenticación.

- La firma DKIM no cubre la ruta de retorno (dirección de rebote).

Lea también: Evitar la carpeta de spam: una introducción a la capacidad de entrega del correo electrónico

¿Qué es DMARC?

DMARC significa autenticación, informes y conformidad de mensajes basados en dominio. Es un protocolo de autenticación de correo electrónico que permite a los administradores de dominio publicar políticas para manejar los correos electrónicos entrantes. Este método se basa en el marco SPF y DKIM, agregando así una capa adicional de seguridad a sus correos electrónicos.

- DMARC + SPF: DMARC garantiza que la dirección "De:" del encabezado coincida con la ruta de devolución o la dirección "De:" del sobre en el registro SPF, validando así la fuente del correo electrónico.

- DMARC + DKIM: DMARC garantiza que el encabezado "De:" del dominio coincida con el dominio d= en la firma DKIM. Esto valida la autenticidad del mensaje.

DMARC vincula estos protocolos de autenticación de correo electrónico para encontrar posibles señales de alineación y sugerir acciones que los servidores de correo receptores deben tomar cuando un correo electrónico falla en la autenticación. Además, también proporciona informes muy detallados (en formato XML) para ayudar a los administradores de dominios a monitorear cómo se utilizan sus dominios en las comunicaciones por correo electrónico.

DMARC previene el phishing y la suplantación de identidad al garantizar que el contenido no deseado o dañino no llegue a la bandeja de entrada. Utiliza registros de SPF y DKIM para combinar herramientas estándar de autenticación y cifrado, garantizando que solo los remitentes autorizados envíen correos electrónicos en nombre de su empresa. Normalmente, el registro DMARC contiene políticas para manejar estos correos electrónicos.

Un registro DMARC es una forma de registro TXT publicado en su base de datos DNS, que contiene políticas que indican a los servidores de correo receptores cómo manejar los mensajes que fallan en la autenticación de correo electrónico SPF y DKIM. También contiene instrucciones que permiten al remitente recibir informes sobre los correos electrónicos enviados utilizando el dominio.

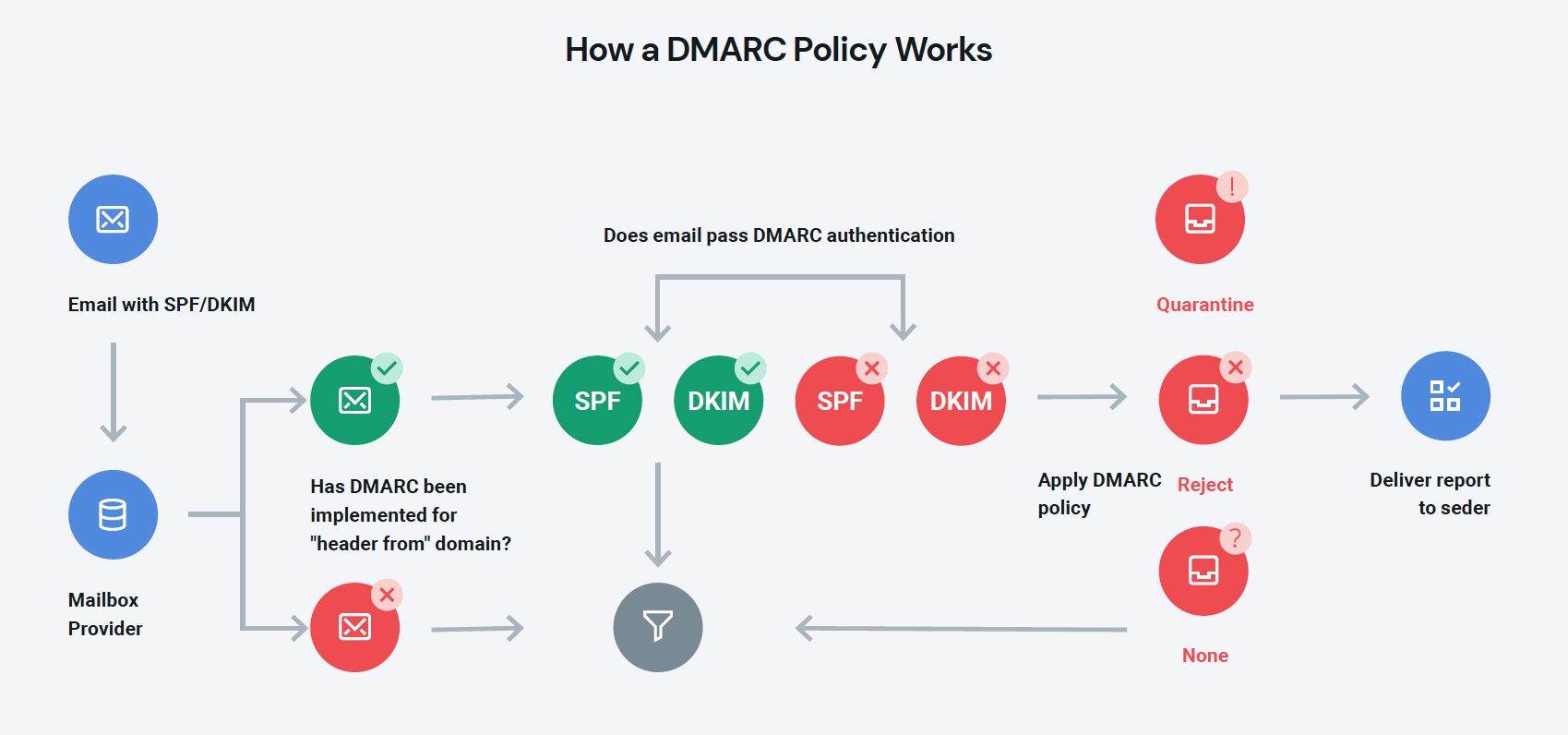

¿Cómo funciona DMARC?

DMARC no es un método de autenticación independiente. Funciona con otros protocolos para identificar remitentes de correo electrónico legítimos y sugiere acciones a tomar contra correos electrónicos no deseados o dañinos.

Estos son los pasos principales que resumen cómo funciona DMAARC:

- El administrador del dominio genera y publica un registro DMARC en formato TXT en el archivo de zona DNZ.

- Cuando el servidor de correo receptor detecta un correo electrónico entrante, realiza una búsqueda de DNS para encontrar el registro DMARC. También realiza autenticación SPF y DKIM para verificar la legitimidad del correo electrónico.

- Utiliza el registro SPF para saber si la dirección IP está autorizada

- Comprueba si la dirección y el dominio "De:" se alinean con los registros

- Utiliza el registro DKIM para validar la firma de correo electrónico

- El registro DMARC contiene tres instrucciones principales que el servidor de correo receptor debe seguir si falla una o más autenticación. Las políticas incluyen:

- Ninguno: no hacer nada con el correo electrónico

- Cuarentena: coloque los correos electrónicos fallidos en la carpeta de spam

- Rechazar: eliminar correo electrónico

- Finalmente, el servidor de correo electrónico envía un informe que resume el rendimiento de los correos electrónicos enviados desde su dominio.

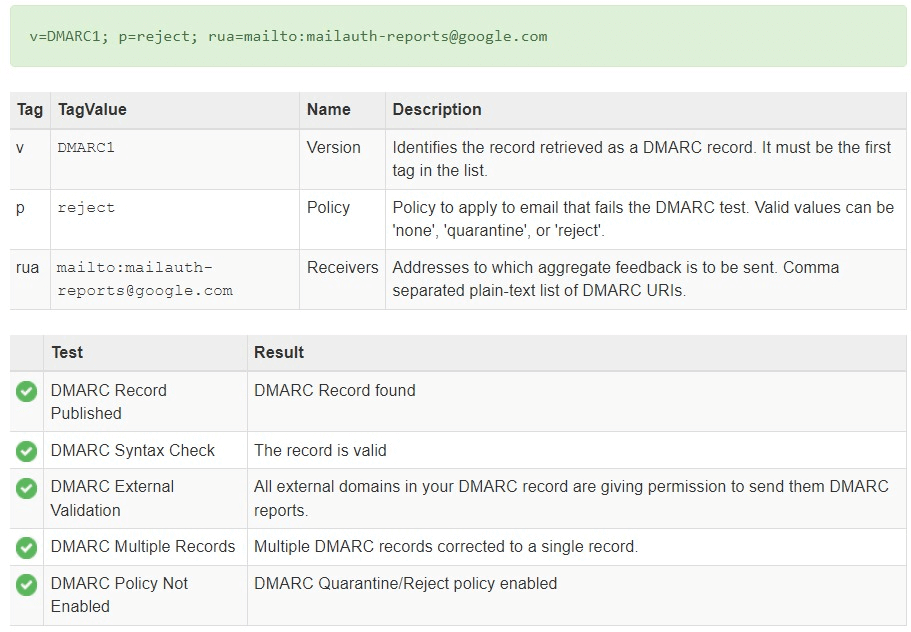

¿Cómo es un registro DMARC?

Un registro DMARC puede verse así:

v=DMARC1; p=rechazar; rua=mailto:[email protected]

El registro contiene etiquetas que incluyen:

- v= Esto especifica la versión de DMARC y el valor actual se establece en 1. Es la primera etiqueta en el registro DMARC.

- p= Esta es la etiqueta de política. Especifica cómo el servidor receptor debe manejar los correos electrónicos que fallan en la autenticación. Los tres valores son ninguno, cuarentena o

- pct= Esto especifica el porcentaje de correos electrónicos que se verán afectados por una política de cuarentena o rechazo. Funciona con la "p" para probar gradualmente una pequeña muestra del mensaje que falla la autenticación DMARC, para garantizar que los servidores receptores no marquen los correos electrónicos legítimos como spam.

- rua= Esto especifica la dirección o direcciones de correo electrónico donde recibe sus informes agregados DMARC. Estos informes le brindan información valiosa sobre cómo los remitentes de correo electrónico usan su dominio.

- ruf= Esto especifica la dirección o direcciones de correo electrónico donde recibe sus informes forenses DMARC. A diferencia de los informes agregados, estos informes brindan información sobre los correos electrónicos que no superan la autenticación SPF, DKIM y DMARC.

- adkim y aspf= Las etiquetas adkim y aspf especifican las instrucciones de alineación para DKIM y SPF, respectivamente

- sp= Esto especifica la política del subdominio. Al igual que la etiqueta "p", la política proporciona acciones a tomar en los correos electrónicos enviados con el subdominio de la empresa.

Cómo configurar el registro DMARC

A diferencia de SPF y DKIM, DMARC es bastante fácil de configurar. Sin embargo, todavía requiere procesos críticos para evitar errores. A continuación se ofrecen consejos generales que le ayudarán a configurar la autenticación de correo electrónico DMARC:

- Genera y publica tu registro DMARC en formato TXT en tu base de datos DNS

- Asegúrese de configurar SPF y DKIM correctamente

- Supervise sus correos electrónicos para identificar y analizar los correos electrónicos que fallan en la autenticación

- Ajuste gradualmente su política DMARC de ninguna a cuarentena, rechace y elija una dirección de correo electrónico para recibir informes DMARC.

- Identifique fuentes legítimas e ilegítimas que no superen la autenticación. Esto le brinda información que le ayudará a ajustar otros protocolos de seguridad.

Puntos a considerar al crear su registro DMARC

- Utilice informes DMARC (agregados y forenses) para identificar remitentes de correo electrónico autorizados y no autorizados.

- Solo puedes tener un registro DMARC para un dominio

- Pase gradualmente de una política a otra, utilizando la etiqueta "pct" para autenticar una pequeña muestra de sus mensajes y evitar que los correos electrónicos legítimos se marquen como spam.

- Verifique y actualice periódicamente sus registros SPF y DKIM para ver si coinciden con sus requisitos de seguridad actuales.

Lea también: Tasas de rebote y capacidad de entrega de correo electrónico: una guía sencilla

SPF frente a DKIM frente a DMARC

| FPS | DKIM | DMARC | |

| Marco de autenticación | SPF utiliza direcciones IP para verificar el remitente del correo electrónico | DKIM utiliza firmas digitales para verificar la autenticidad del contenido del correo electrónico | DMARC utiliza ambos |

| Informes | SPF no proporciona informes por correo electrónico | DKIM no proporciona informes por correo electrónico | DMARC proporciona informes agregados y forenses |

| parte del correo electrónico | SPF analiza la ruta de retorno o dirección de rebote | DKIM analiza la firma del correo electrónico | DMARC analiza ambos, incluida la dirección De: |

| Dependencia | El SPF puede funcionar solo | DKIM puede funcionar solo | DMARC confía en SPF y DKIM |

| Política | SPF utiliza calificadores para determinar cómo los servidores de correo electrónico deben manejar las autenticaciones de correo electrónico fallidas | DKIM no tiene políticas para manejar autenticaciones de correo electrónico fallidas | DMARC tiene políticas claras para manejar autenticaciones de correo electrónico fallidas |

Lea también: Política 101 de extinción de correo electrónico para principiantes

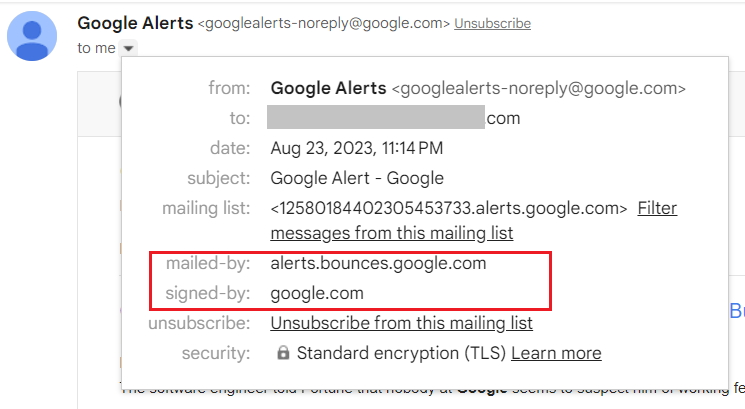

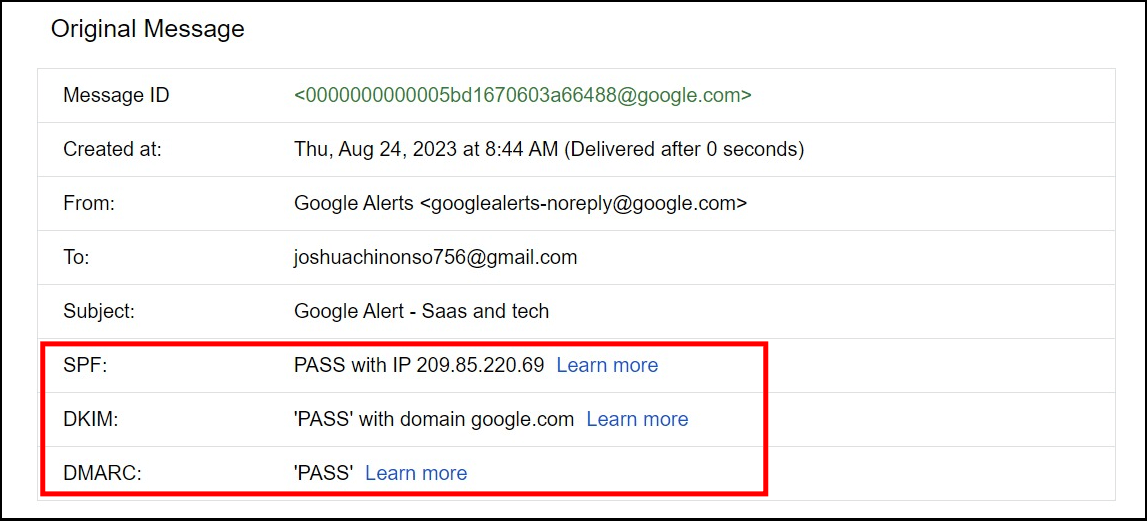

Cómo comprobar si su correo electrónico ha pasado SPF, DKIM y DMARC

1. Usando su proveedor de servicios de correo electrónico (ESP)

La forma más sencilla de comprobar el estado de sus métodos de autenticación de correo electrónico es mirando el encabezado completo de su correo electrónico en el formato HTML original. Aquí puede ver otros detalles del encabezado, como direcciones IP, firmas DKIM, detalles del remitente, etc.

A continuación te explicamos cómo puedes comprobar tu configuración en Gmail:

- Primero, envía un correo electrónico de prueba a tu dirección.

- Puede hacer clic en la flecha hacia abajo para mostrar el primer encabezado.

- Si el encabezado "enviado por correo" y "firmado por" coincide con su dominio, entonces su SPF y DKIM pasan.

- También puedes hacer clic en los tres puntos en la esquina superior izquierda para ver el encabezado completo en formato HTML.

- Si el email pasa se indicará con un “PASS”

2. Usar herramientas de correo electrónico

Preferiblemente, esta es la forma más sencilla de comprobar la configuración de autenticación de su correo electrónico y obtener información adicional sobre sus correos electrónicos.

- Ir a MxToolbox

- Ingrese los detalles requeridos

- Los resultados pueden verse así si el correo electrónico pasa la autenticación.

Los datos de esta herramienta le ayudan a analizar sus registros SPF, DKIM y DMARC e identificar fuentes internas o externas.

Lea también: Correos electrónicos de recuperación: qué son y cómo solucionarlos

Cómo ayudan los protocolos de autenticación de correo electrónico SPF, DKIM y DMARC

1. Proteger la reputación de la marca

Cuando los ciberdelincuentes utilizan su identidad para defraudar a sus suscriptores o atascarlos con correos electrónicos no solicitados, pierden interés en su marca y cambian a una marca "más segura".

Es más, marcarían tus correos electrónicos como spam. Esto envía señales a los filtros de spam y, con el tiempo, la reputación de su marca disminuye.

Pero con la autenticación de correo electrónico, puede asegurarse de que sólo los correos electrónicos legítimos de su empresa lleguen a sus suscriptores. Esto le ayuda a ejecutar campañas de marketing por correo electrónico seguras y exitosas para generar confianza y relaciones más sólidas con los clientes.

2. Prevenir el phishing y la suplantación de identidad

Los actores maliciosos pueden eludir controles de seguridad simples, atacar su servidor de correo electrónico y usar su dominio para robar la información de sus destinatarios. Sin embargo, protocolos como SPF, DKIM y DMARC pueden ayudarle a evitarlo.

Estos métodos de autenticación garantizan que solo los correos electrónicos de remitentes legítimos lleguen a la bandeja de entrada. Además, se aseguran de que los mensajes no sean manipulados durante el tránsito. Y cuando los servidores receptores detectan contenido sospechoso, pueden rechazarlo o marcarlo como spam.

3. Mejorar la capacidad de entrega del correo electrónico

Los protocolos de autenticación poseen funciones que mejoran la capacidad de entrega de su correo electrónico al reducir su puntuación de spam y rechazar correos electrónicos maliciosos, no deseados o dañinos.

Cuando los suscriptores reciben más correos electrónicos no solicitados de su marca, es posible que los muevan a la carpeta de correo no deseado. Esto aumenta su puntuación de spam y daña su reputación. Con el tiempo, los filtros de spam pueden filtrar sus correos electrónicos legítimos en la carpeta de spam donde sus destinatarios no los verán, perjudicando así sus campañas de marketing.

Lea también: ISP y capacidad de entrega del correo electrónico: cómo acceder siempre a la bandeja de entrada

Envolver

SPF, DKIM y DMARC son potentes métodos de autenticación que mejoran la seguridad general de su correo electrónico. Aunque puedes usar SPF y DKIM solos, es mejor combinar los tres protocolos para cubrir sus limitaciones.

De esta manera, puede identificar fuentes que envían correos electrónicos en su nombre, proteger el contenido de su correo electrónico y recibir valiosos informes por correo electrónico.

Puede autenticar sus correos electrónicos con EngageBay para mejorar la reputación de su marca y garantizar campañas de correo electrónico exitosas.