SPF, DKIM, DMARC: guia detalhado para protocolos de autenticação de e-mail

Publicados: 2023-09-05A autenticação de e-mail envolve uma ampla gama de processos simples e complexos que evitam que agentes mal-intencionados arruinem suas campanhas de marketing. SPF, DKIM e DMARC são os três principais métodos de autenticação de e-mail que oferecem suporte a funcionalidades avançadas para validar a autenticidade de seus e-mails e evitar que criminosos cibernéticos roubem informações de assinantes, enviem conteúdo prejudicial ou indesejado ou prejudiquem sua reputação.

Mas por mais vital que isso seja, muitos profissionais de marketing não usam protocolos de autenticação devido às complexidades e aos complicados processos de configuração. Ainda mais, esses métodos têm limitações, portanto, configurar um sistema de validação de e-mail funcional pode ser um desafio, especialmente se você não tiver experiência em tecnologia.

Nesta postagem do blog, detalhamos esses protocolos de autenticação de e-mail para ajudá-lo a compreender os princípios fundamentais por trás de suas operações. O que você aprenderá?

- Os princípios básicos de SPF, DKIM e DMARC

- Como configurar esses protocolos de autenticação

- Componentes dos registros SPF, DKIM e DMARC

- Benefícios da autenticação de e-mail

Índice

O que é FPS?

SPF significa Estrutura de política do remetente. É um protocolo de autenticação de e-mail que permite que servidores de e-mail aceitem e-mails recebidos de remetentes autorizados. Ele permite que você restrinja o número de remetentes de e-mail que podem usar seu nome de domínio para enviar e-mails.

O Sender Policy Framework usa políticas estabelecidas conhecidas como registros SPF, contendo dados úteis para ajudar o servidor de recebimento de e-mail a identificar remetentes de e-mail ilegítimos.

Um registro SPF é uma forma de registro TXT em seu arquivo de zona DNS que contém a lista de endereços IP autorizados a enviar e-mails usando seu domínio. Normalmente, os servidores de e-mail rejeitarão e-mails de endereços IP não listados neste registro, evitando assim que falsificadores e spammers usem sua identidade para enviar conteúdo prejudicial. Se o endereço IP no cabeçalho do e-mail não estiver no registro SPF, o servidor irá rejeitá-lo ou sinalizá-lo como spam.

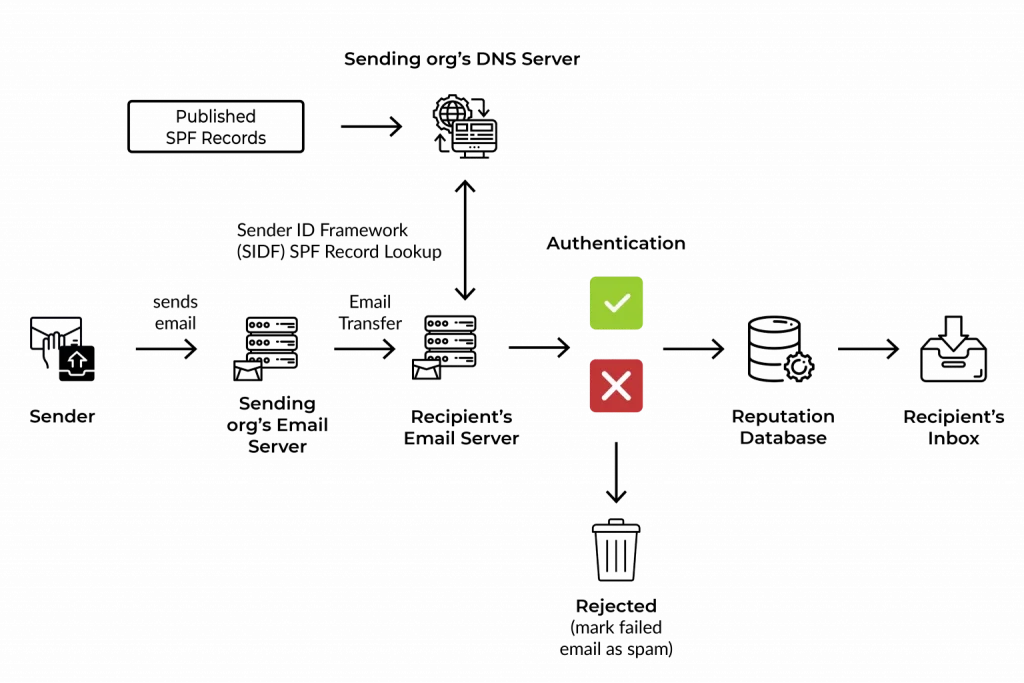

Como funciona o FPS?

O SPF verifica a origem do e-mail usando o endereço De: do envelope para corresponder aos registros no servidor DNS do proprietário. Aqui estão cinco etapas principais que resumem como o SPF funciona:

- Os administradores de domínio publicam registros SPF no banco de dados DNS, definindo regras que os servidores de e-mail devem seguir sempre que virem um e-mail recebido

- O servidor de e-mail de recebimento realiza uma pesquisa de DNS para o e-mail recebido, recupera o registro SPF e examina as regras do domínio no caminho de retorno ou no endereço de devolução

- O servidor de e-mail então compara o IP do remetente com a lista de endereços autorizados nos registros

- Seguindo as regras, o servidor decide se deve entregar, sinalizar ou rejeitar o email

- Se o IP de envio estiver no registro SPF, a autenticação do e-mail passa

- Se o IP de envio não estiver nos registros SPF, a autenticação falha

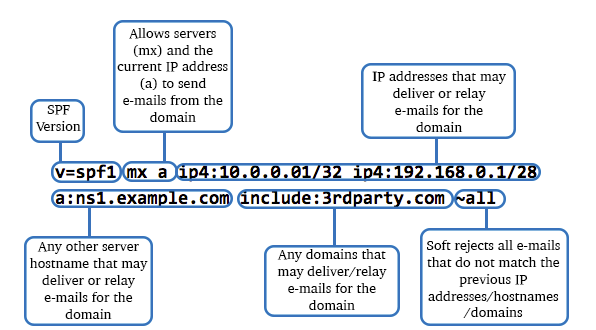

Qual é a aparência de um registro SPF?

Um registro SPF contém tags que fornecem aos servidores de recebimento de e-mail instruções sobre como corresponder os e-mails recebidos e lidar com autenticações com falha. Existem dois componentes principais de um registro SPF:

- Mecanismo

- Eliminatórias

Pode ser assim:

v=spf1 a:mail.solarmora.com ip4:192.72.10.10 include:_spf.google.com ~all

1. Mecanismo

Os mecanismos SPF são elementos ou tags especiais em um registro SPF que mostram aos servidores de e-mail o que corresponder ao endereço do remetente. Aqui estão alguns desses elementos:

- v: Este é o primeiro mecanismo em cada registro SPF. Especifica a versão do SPF e neste caso o valor é 1

- a: Especifica os endereços IP autorizados nos registros A ou AAAA do domínio. Se o domínio possuir um registro A que retorne o endereço IP do remetente, esse mecanismo passa

- Ip4 ou Ip6: especifica o endereço Ip4 ou Ip6 respectivamente. O intervalo de endereços IP é fornecido no registro e se o endereço do remetente corresponder a um endereço no intervalo da rede, este mecanismo passa

- mx: especifica os servidores de e-mail autorizados que o remetente usa para retransmitir mensagens em nome do domínio. O registro mx do domínio é definido no registro SPF e a correspondência é bem-sucedida se o IP do remetente estiver vinculado à lista de endereços no registro

- include: especifica endereços IP de terceiros autorizados a retransmitir e-mails para o domínio. Este mecanismo usa registros SPF de servidores de correio externos para corresponder ao endereço IP do remetente. Retorna um erro permanente (PermError) se o servidor de terceiros não tiver registros SPF

- all: Este é o último mecanismo em um registro SPF e define como o servidor de e-mail de entrada tratará qualquer endereço que não corresponda a outros mecanismos. Ele usa qualificadores para determinar o que acontece com o email após avaliar os endereços com outros mecanismos

2. Eliminatórias

O qualificador é um prefixo que especifica a ação que o servidor executa após combinar os endereços com os registros. Os quatro principais qualificadores incluem:

| Qualificador | Resultado | Significado |

| + | Passar | Este qualificador permite que o servidor de recebimento de e-mail aceite todos os e-mails recebidos, mesmo que não haja correspondência no registro SPF |

| – | Falhar | Esta é a falha difícil. Ele instrui o servidor de recebimento a rejeitar e-mails quando o servidor de envio não estiver autorizado ou não tiver correspondência no registro SPF |

| ~ | Falha Suave | O Soft Fail instrui o servidor a aceitar todos os e-mails, mas pode sinalizá-los como spam se o remetente não for autorizado. |

| ? | Neutro | Este qualificador não fornece instruções claras sobre a aprovação ou reprovação da autenticação, mesmo que o remetente não seja autorizado. |

Como configurar o registro SPF

Definir seu registro SPF é um processo complexo e a configuração inadequada pode resultar em vários erros. No entanto, aqui está uma visão geral do processo de configuração:

- Obtenha uma lista de endereços IP, servidores de e-mail ou domínios autorizados a enviar e-mails em seu nome

- Crie seu registro SPF TXT especificando os endereços autorizados. Você pode fazer isso nas configurações de DNS, dependendo do host do seu domínio

- Publique o registro e teste para garantir a configuração adequada

Pontos a considerar ao criar seu registro SPF

- Seus registros SPF devem conter apenas caracteres minúsculos

- Tem um limite de 255 caracteres

- Você só pode ter um registro SPF por domínio

- Evite usar o mecanismo “+all” ou “?all”

- Os registros SPF não devem exceder 10 pesquisas de DNS

Quais são as limitações do FPS?

- O recebimento de servidores de e-mail falhará na autenticação se seus registros excederem 10 pesquisas de DNS

- As mensagens encaminhadas não podem passar pela autenticação, pois o novo caminho de retorno pode não estar no registro SPF

- A configuração dos registros SPF é complexa e as empresas precisam atualizá-los à medida que mudam de servidor de e-mail

- O SPF corresponde apenas ao endereço de devolução e não ao endereço De:, tornando seus clientes suscetíveis a ataques de spam e phishing

Leia também: Como evitar filtros de spam para melhor capacidade de entrega de e-mail

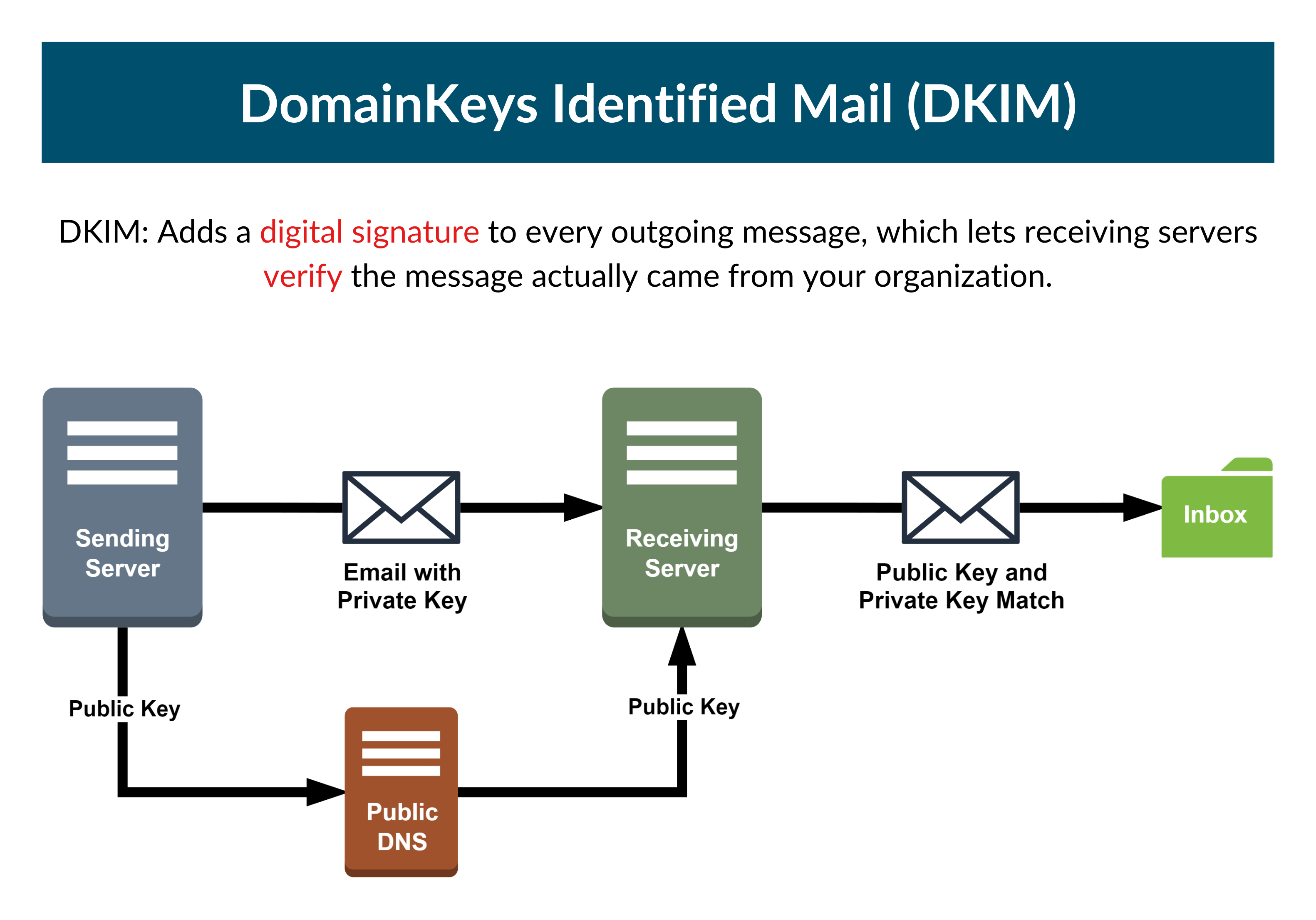

O que é DKIM?

DKIM significa Correio identificado por DomainKeys. É um protocolo de autenticação de e-mail que utiliza assinaturas criptográficas (digitais) em cabeçalhos de mensagens para validar a integridade e legitimidade de uma mensagem. Ao contrário do SPF, o DKIM fornece ao seu domínio uma chave de criptografia que permite assinar seus e-mails para provar que eles vieram de você.

Este método evita que os cibercriminosos falsifiquem o seu domínio, pois eles não têm acesso à chave privada que criptografa as assinaturas criptográficas nos cabeçalhos dos e-mails – qualquer pessoa que tenha acesso à sua chave privada pode assinar e-mails em seu nome. O DKIM adiciona uma camada extra de segurança ao SPF, informando aos servidores de recebimento de e-mail que a mensagem veio de você e não foi alterada em trânsito.

Um registro DKIM é uma forma de registro TXT no arquivo de zona DNS que contém a chave pública DKIM. A chave pública é uma chave assimétrica que descriptografa a assinatura assinada pela chave privada.

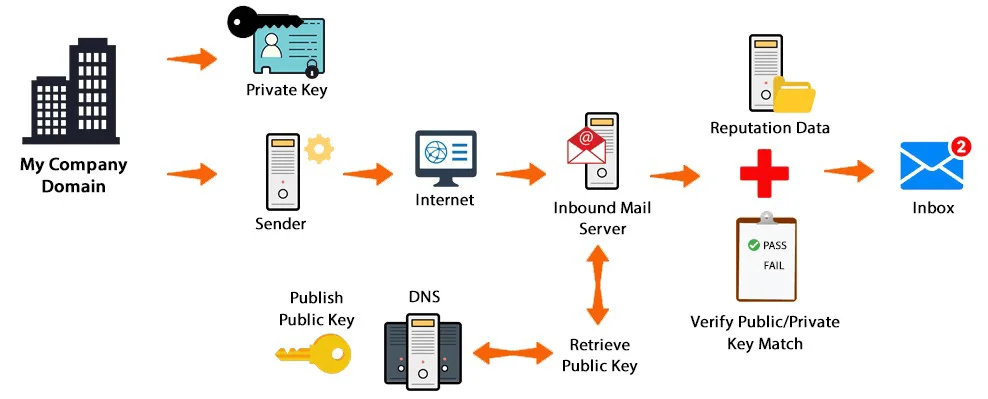

Como funciona o DKIM?

DKIM usa criptografia assimétrica para proteger e autenticar mensagens de e-mail. Este processo funciona criptografando e descriptografando sua assinatura de e-mail com uma chave privada e pública, respectivamente.

Aqui estão as principais etapas que resumem como o DKIM funciona:

- O administrador do domínio cria um par de chaves criptográficas (par de chaves privada/pública), protege a chave privada e publica a chave pública no registro DKIM no formato TXT.

- Uma assinatura digital é criada para cada e-mail usando o cabeçalho e o conteúdo da mensagem para gerar um hash (uma alteração em qualquer um desses campos pode alterar o valor do hash). Este hash é criptografado usando a chave privada do domínio e anexado ao cabeçalho do email.

- O servidor de e-mail de recebimento examina o e-mail recebido, realiza uma pesquisa de DNS para encontrar a chave pública no registro DKIM e gera outro hash com base no conteúdo do e-mail. Ele também usa a chave pública para descriptografar a assinatura DKIM no cabeçalho do email.

- Finalmente, o servidor de e-mail receptor compara os dois valores de hash. Se houver uma correspondência, a autenticação será aprovada e o e-mail estará seguro. Mas se ambos os valores não corresponderem, a autenticação falhará, significando que a mensagem foi alterada ou o remetente do email não está autorizado.

Qual é a aparência da assinatura DKIM?

A assinatura DKIM é uma longa sequência de caracteres aleatórios criados por vários componentes da mensagem – corpo, cabeçalho ou domínio. Uma assinatura DKIM simples é composta de várias partes e pode ter esta aparência:

A assinatura contém tags que incluem:

- v= Isso especifica a versão DKIM e o valor atual é definido como 1

- a= Especifica o algoritmo de hash que o signatário usa para gerar a assinatura. Normalmente, o valor é rsa-sha256 ou rsa-rsa1.

- d= Isto especifica o nome de domínio do remetente do e-mail

- s= Isso especifica o seletor. O servidor de e-mail receptor o utiliza para localizar a chave pública de uma determinada assinatura.

- h= Isso especifica o valor do hash do cabeçalho. Contém todas as informações no cabeçalho do email – de: até: assunto: data: etc.

- b= Especifica a assinatura digital do cabeçalho e corpo codificado em Base64

- bh= Especifica o valor de hash do corpo do e-mail. É uma sequência de caracteres que representa a versão criptografada do conteúdo da sua mensagem.

- t= Especifica o carimbo de data/hora em que a assinatura foi criada. O formato é o número de segundos desde 00:00:00 de 1º de janeiro de 1970, no fuso horário UTC.

Como configurar o DKIM

Assim como o SPF, a configuração do DKIM é um processo complexo e demorado. No entanto, vale a pena o esforço, pois protege a reputação da sua marca e protege os seus assinantes de e-mail contra spam e ataques de phishing. Aqui estão algumas dicas gerais para ajudá-lo a configurar a autenticação de e-mail DKIM.

- Gere o par de chaves pública/privada para criptografar e descriptografar sua assinatura DKIM

- Publique a chave pública no seu arquivo de zona DNS como um registro TXT – e proteja sua chave privada

- Gere sua assinatura e teste seus e-mails para garantir a configuração adequada

Pontos a considerar ao criar seu registro DKIM

- A chave privada deve ser mantida segura

- Evite gases ou erros nos registros DKIM

- Certifique-se de girar sua chave regularmente para reduzir os efeitos que podem ocorrer quando ela estiver comprometida

- Certifique-se de que seus registros estejam alinhados com os detalhes do cabeçalho do seu e-mail

- Você pode reduzir erros usando um gerador de registro DKIM confiável

Quais são as limitações do DKIM?

- O DKIM é complexo de implementar, pois envolve o gerenciamento de chaves criptográficas e a geração de assinaturas de e-mail

- Se os servidores de e-mail ou outros programas alterarem a mensagem em trânsito, a mensagem poderá falhar na autenticação

- O DKIM autentica apenas os nomes de domínio dos remetentes, não os próprios remetentes, portanto, se um cibercriminoso tiver acesso à sua conta, as mensagens que ele enviar passarão pela autenticação.

- Às vezes, a assinatura DKIM não cobre todas as partes do email, portanto, mesmo quando uma parte da mensagem de email é alterada, é provável que ela passe na autenticação

- A assinatura DKIM não cobre o caminho de retorno (endereço de devolução).

Leia também: Evitando a pasta Spam: uma introdução à capacidade de entrega de e-mail

O que é DMARC?

DMARC significa Autenticação, Relatórios e Conformidade de Mensagens Baseadas em Domínio. É um protocolo de autenticação de email que permite aos administradores de domínio publicar políticas para lidar com emails recebidos. Este método baseia-se na estrutura SPF e DKIM, adicionando assim uma camada extra de segurança aos seus e-mails.

- DMARC + SPF: DMARC garante que o endereço “De:” do cabeçalho corresponda ao caminho de retorno ou endereço “De:” do envelope no registro SPF, validando assim a origem do e-mail.

- DMARC + DKIM: DMARC garante que o domínio “From:” do cabeçalho corresponda ao domínio d= na assinatura DKIM. Isso valida a autenticidade da mensagem.

O DMARC une esses protocolos de autenticação de e-mail para encontrar possíveis sinais de alinhamento e sugerir ações que os servidores de e-mail de recebimento devem tomar quando um e-mail falha na autenticação. Além disso, também fornece relatórios bem detalhados – em formato XML – para ajudar os administradores de domínio a monitorar como seus domínios são usados nas comunicações por email.

O DMARC evita phishing e spoofing, garantindo que conteúdo indesejado ou prejudicial não chegue à caixa de entrada. Ele utiliza registros SPF e DKIM para combinar ferramentas padrão de autenticação e criptografia, garantindo que apenas remetentes autorizados enviem e-mails em nome de sua empresa. Normalmente, o registro DMARC contém políticas para lidar com esses e-mails.

Um registro DMARC é uma forma de registro TXT publicado em seu banco de dados DNS, contendo políticas que informam aos servidores de recebimento de e-mail como lidar com mensagens que falham na autenticação de e-mail SPF e DKIM. Ele também contém instruções que permitem ao remetente receber relatórios sobre emails enviados usando o domínio.

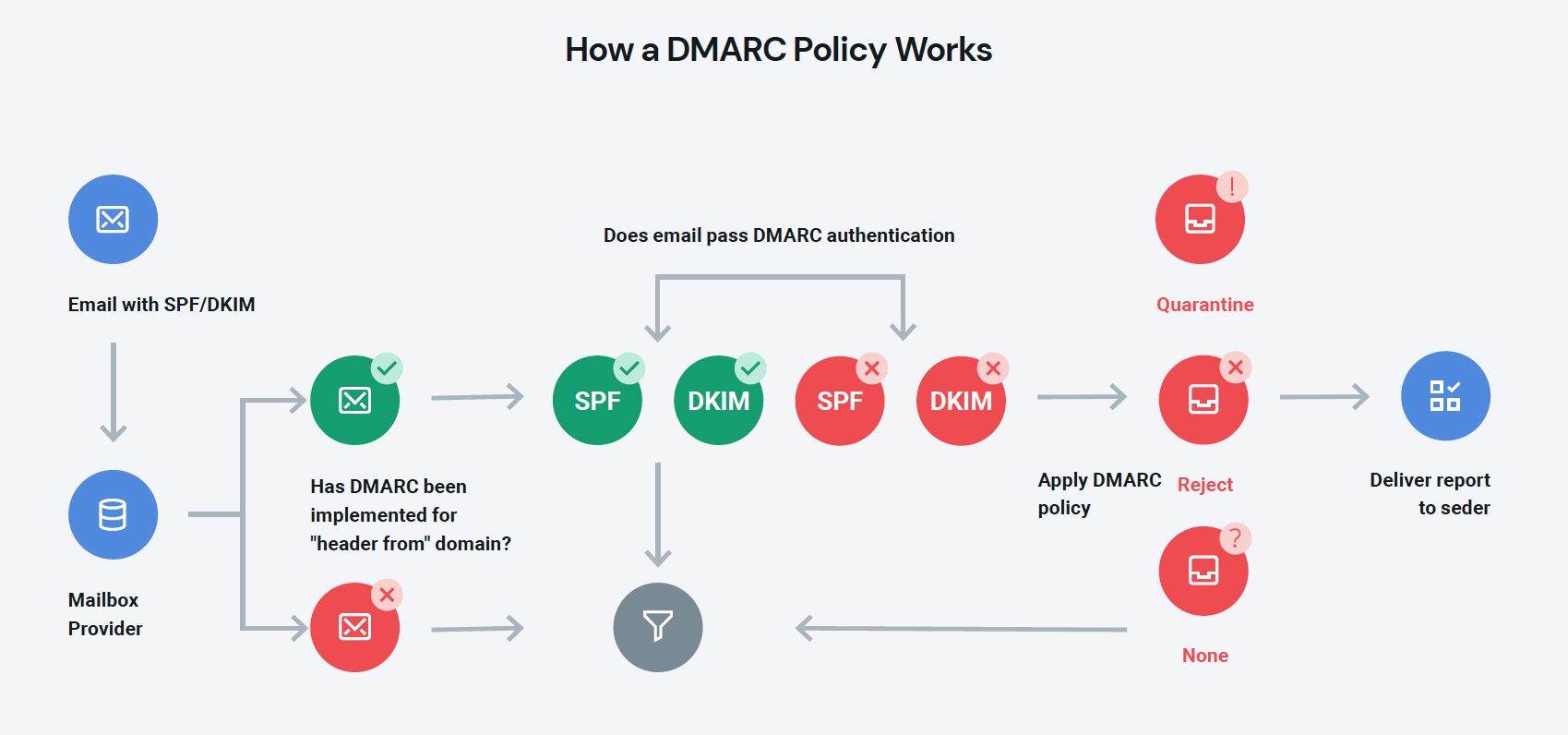

Como funciona o DMARC?

DMARC não é um método de autenticação independente. Ele funciona com outros protocolos para identificar remetentes de e-mail legítimos e sugere ações a serem tomadas contra e-mails indesejados ou prejudiciais.

Aqui estão as principais etapas que resumem como o DMAARC funciona:

- O administrador do domínio gera e publica um registro DMARC em formato TXT no arquivo de zona DNZ.

- Quando o servidor de recebimento de e-mail detecta um e-mail recebido, ele realiza uma pesquisa de DNS para encontrar o registro DMARC. Também faz autenticação SPF e DKIM para verificar a legitimidade do email.

- Usa o registro SPF para descobrir se o endereço IP está autorizado

- Ele verifica se o endereço e domínio “De:” estão alinhados com os registros

- Usa o registro DKIM para validar a assinatura do email

- O registro DMARC contém três instruções principais que o servidor de recebimento de e-mail deve seguir se uma ou mais autenticações falharem. As políticas incluem:

- Nenhum: não faça nada com o e-mail

- Quarentena: coloque e-mails com falha na pasta de spam

- Rejeitar: excluir e-mail

- Por fim, o servidor de e-mail envia um relatório que resume o desempenho dos e-mails enviados do seu domínio.

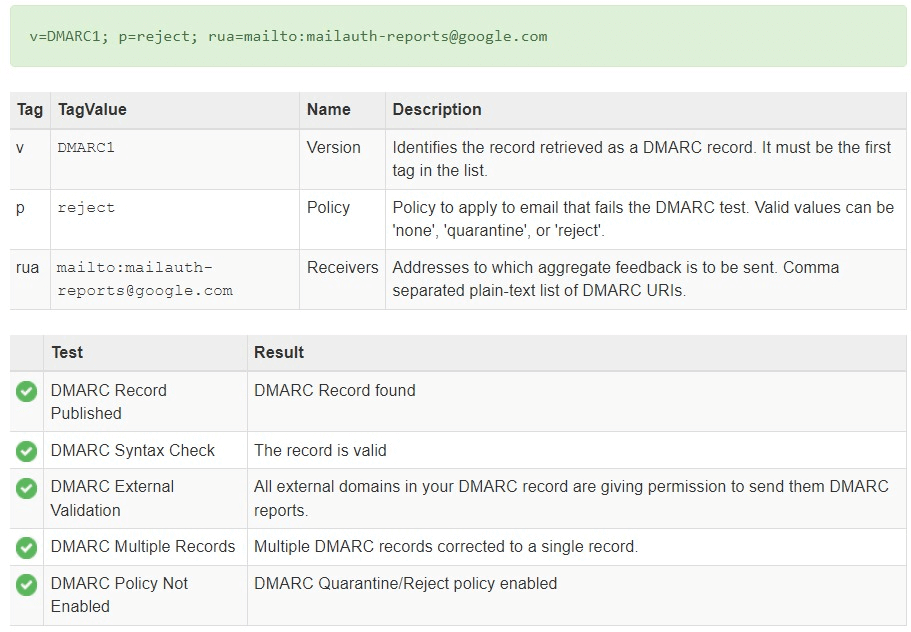

Qual é a aparência de um registro DMARC?

Um registro DMARC pode ter esta aparência:

v=DMARC1; p=rejeitar; rua=mailto:[email protected]

O registro contém tags que incluem:

- v= Especifica a versão do DMARC e o valor atual é definido como 1. É a primeira tag no registro DMARC.

- p= Esta é a tag da política. Ele especifica como o servidor de recebimento deve lidar com os e-mails que falham na autenticação. Os três valores são nenhum, quarentena ou

- pct= Especifica a porcentagem de e-mails que serão afetados por uma política de quarentena ou rejeição. Ele funciona com o “p” para testar gradualmente uma pequena amostra da mensagem que falha na autenticação DMARC, para garantir que os servidores receptores não marquem e-mails legítimos como spam.

- rua= Especifica o endereço ou endereços de e-mail onde você recebe seus relatórios agregados DMARC. Esses relatórios fornecem informações valiosas sobre como os remetentes de e-mail usam seu domínio.

- ruf= Especifica o endereço ou endereços de e-mail onde você recebe seus relatórios forenses DMARC. Ao contrário dos relatórios agregados, esses relatórios fornecem insights sobre e-mails que falham na autenticação SPF, DKIM e DMARC.

- adkim e aspf= As tags adkim e aspf especificam as instruções de alinhamento para DKIM e SPF, respectivamente

- sp= Isso especifica a política de subdomínio. Assim como a tag “p”, a política fornece ações a serem tomadas em e-mails enviados com o subdomínio da empresa

Como configurar o registro DMARC

Ao contrário do SPF e do DKIM, o DMARC é bastante fácil de configurar. No entanto, ainda requer processos críticos para evitar erros. Aqui estão algumas dicas gerais para ajudá-lo a configurar a autenticação de e-mail DMARC:

- Gere e publique seu registro DMARC em formato TXT em seu banco de dados DNS

- Certifique-se de configurar SPF e DKIM corretamente

- Monitore seus e-mails para identificar e analisar e-mails que falham na autenticação

- Aperte gradualmente sua política DMARC de nenhuma para quarentena, rejeite e escolha um endereço de e-mail para receber relatórios DMARC

- Identifique fontes legítimas e ilegítimas que falham na autenticação. Isso fornece insights para ajudá-lo a ajustar outros protocolos de segurança

Pontos a considerar ao criar seu registro DMARC

- Use relatórios DMARC – agregados e forenses – para identificar remetentes de e-mail autorizados e não autorizados

- Você só pode ter um registro DMARC para um domínio

- Mude gradualmente de uma política para outra, usando a tag “pct” para autenticar uma pequena amostra de suas mensagens e evitar que e-mails legítimos sejam sinalizados como spam

- Verifique e atualize regularmente seus registros SPF e DKIM para ver se eles atendem aos seus requisitos de segurança atuais

Leia também: Taxas de rejeição e capacidade de entrega de e-mail – um guia simples

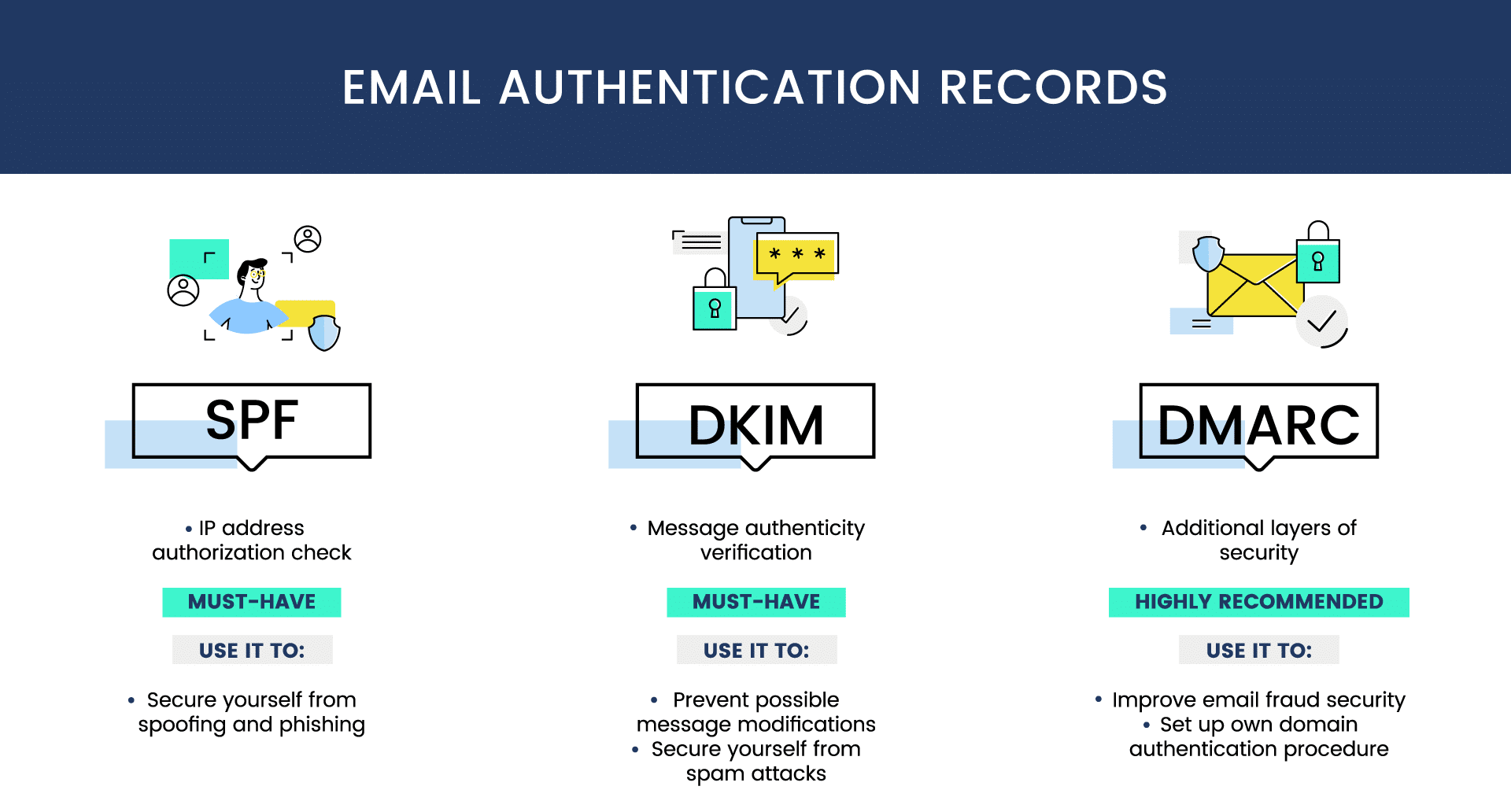

SPF x DKIM x DMARC

| FPS | DKIM | DMARC | |

| Estrutura de autenticação | SPF usa endereços IP para verificar o remetente do email | DKIM usa assinaturas digitais para verificar a autenticidade do conteúdo do email | DMARC usa ambos |

| Comunicando | SPF não fornece relatórios por e-mail | DKIM não fornece relatórios por e-mail | DMARC fornece relatórios agregados e forenses |

| Parte do e-mail | SPF analisa o caminho de retorno ou endereço de devolução | DKIM analisa a assinatura do email | O DMARC analisa ambos, incluindo o endereço De: |

| Confiança | SPF pode funcionar sozinho | DKIM pode funcionar sozinho | DMARC depende de SPF e DKIM |

| Política | SPF usa qualificadores para determinar como os servidores de e-mail devem lidar com autenticações de e-mail com falha | O DKIM não tem políticas para lidar com falhas nas autenticações de e-mail | O DMARC tem políticas claras para lidar com falhas nas autenticações de e-mail |

Leia também: Política de descontinuação de e-mail 101 para iniciantes

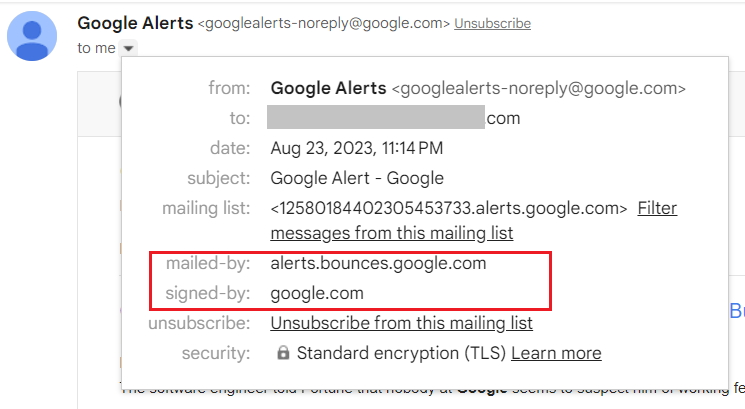

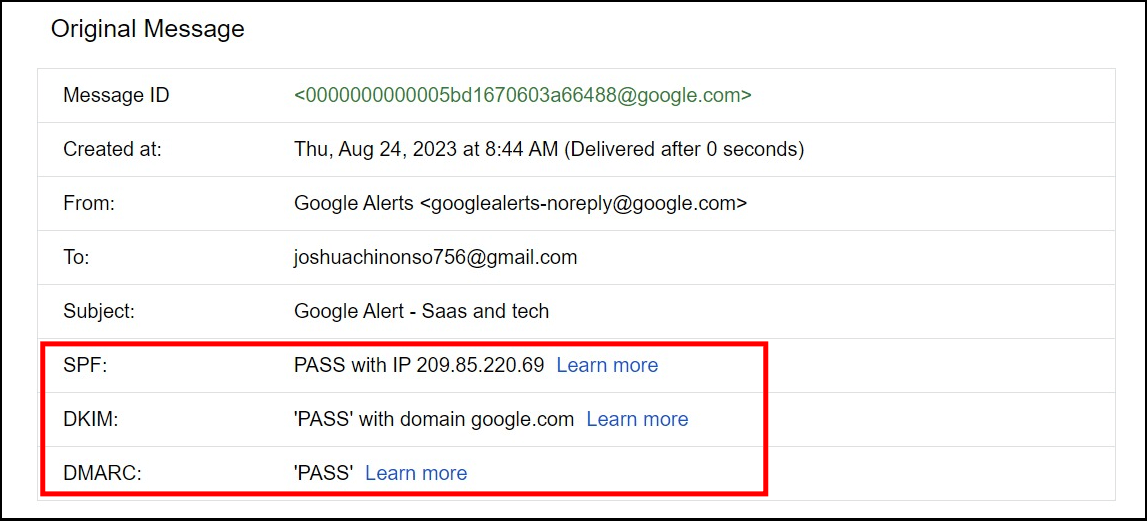

Como verificar se seu e-mail foi aprovado em SPF, DKIM e DMARC

1. Usando seu provedor de serviços de e-mail (ESP)

A maneira mais simples de verificar o status dos seus métodos de autenticação de e-mail é observar o cabeçalho completo do seu e-mail no formato HTML original. Aqui, você pode visualizar outros detalhes do cabeçalho, como endereços IP, assinaturas DKIM, detalhes do remetente, etc.

Veja como você pode verificar sua configuração no Gmail:

- Primeiro, envie um e-mail de teste para o seu endereço

- Você pode clicar na seta para baixo para mostrar o primeiro cabeçalho.

- Se os cabeçalhos “enviado por” e “assinado por” corresponderem ao seu domínio, então seu SPF e DKIM são aprovados.

- Você também pode clicar nos três pontos no canto superior esquerdo para visualizar o cabeçalho completo em formato HTML

- Se o e-mail for aprovado, será indicado com um “PASS”

2. Usando ferramentas de e-mail

Esta é preferencialmente a maneira mais fácil de verificar a configuração da autenticação de e-mail e obter informações adicionais sobre seus e-mails.

- Vá para MxToolbox

- Insira os detalhes necessários

- Os resultados podem ser assim se o e-mail passar na autenticação

Os dados desta ferramenta ajudam você a analisar seus registros SPF, DKIM e DMARC e identificar fontes internas ou externas.

Leia também: E-mails devolvidos: o que são e como corrigi-los

Como os protocolos de autenticação de e-mail SPF, DKIM e DMARC ajudam

1. Proteja a reputação da marca

Quando os cibercriminosos usam sua identidade para fraudar seus assinantes ou atolá-los com e-mails não solicitados, você perde o interesse em sua marca e muda para uma marca “mais segura”.

Ainda mais, eles marcariam seus e-mails como spam. Isso envia sinais para filtros de spam e, com o tempo, a reputação da sua marca diminui.

Mas com a autenticação de e-mail, você pode garantir que apenas e-mails legítimos da sua empresa cheguem aos seus assinantes. Isso ajuda você a executar campanhas de marketing por e-mail seguras e bem-sucedidas para construir confiança e relacionamentos mais fortes com os clientes.

2. Evite phishing e falsificação

Atores maliciosos podem ignorar simples verificações de segurança, atacar seu servidor de e-mail e usar seu domínio para roubar informações de seus destinatários. No entanto, protocolos como SPF, DKIM e DMARC podem ajudar a evitar isso.

Esses métodos de autenticação garantem que apenas e-mails de remetentes legítimos cheguem à caixa de entrada. Além disso, eles garantem que as mensagens não sejam adulteradas durante o trânsito. E quando os servidores receptores detectam conteúdo suspeito, eles podem rejeitá-lo ou sinalizá-lo como spam.

3. Melhore a capacidade de entrega do e-mail

Os protocolos de autenticação possuem funções que melhoram a capacidade de entrega de e-mail, reduzindo a pontuação de spam e rejeitando e-mails maliciosos, indesejados ou prejudiciais.

Quando os assinantes recebem mais e-mails não solicitados de sua marca, eles podem movê-los para a pasta de lixo eletrônico. Isso aumenta sua pontuação de spam e prejudica sua reputação. Com o tempo, os filtros de spam podem filtrar seus e-mails legítimos para a pasta de spam, onde seus destinatários não os verão, prejudicando assim suas campanhas de marketing.

Leia também: ISP e capacidade de entrega de e-mail: como acessar sempre a caixa de entrada

Embrulhar

SPF, DKIM e DMARC são métodos de autenticação poderosos que melhoram a segurança geral do seu e-mail. Embora você possa usar SPF e DKIM sozinhos, é melhor combinar os três protocolos para cobrir suas limitações.

Dessa forma, você pode identificar fontes que enviam e-mails em seu nome, proteger o conteúdo do seu e-mail e receber relatórios valiosos por e-mail.

Você pode autenticar seus e-mails com EngageBay para aumentar a reputação de sua marca e garantir campanhas de e-mail bem-sucedidas.