SPF, DKIM, DMARC: Detaillierte Anleitung zu E-Mail-Authentifizierungsprotokollen

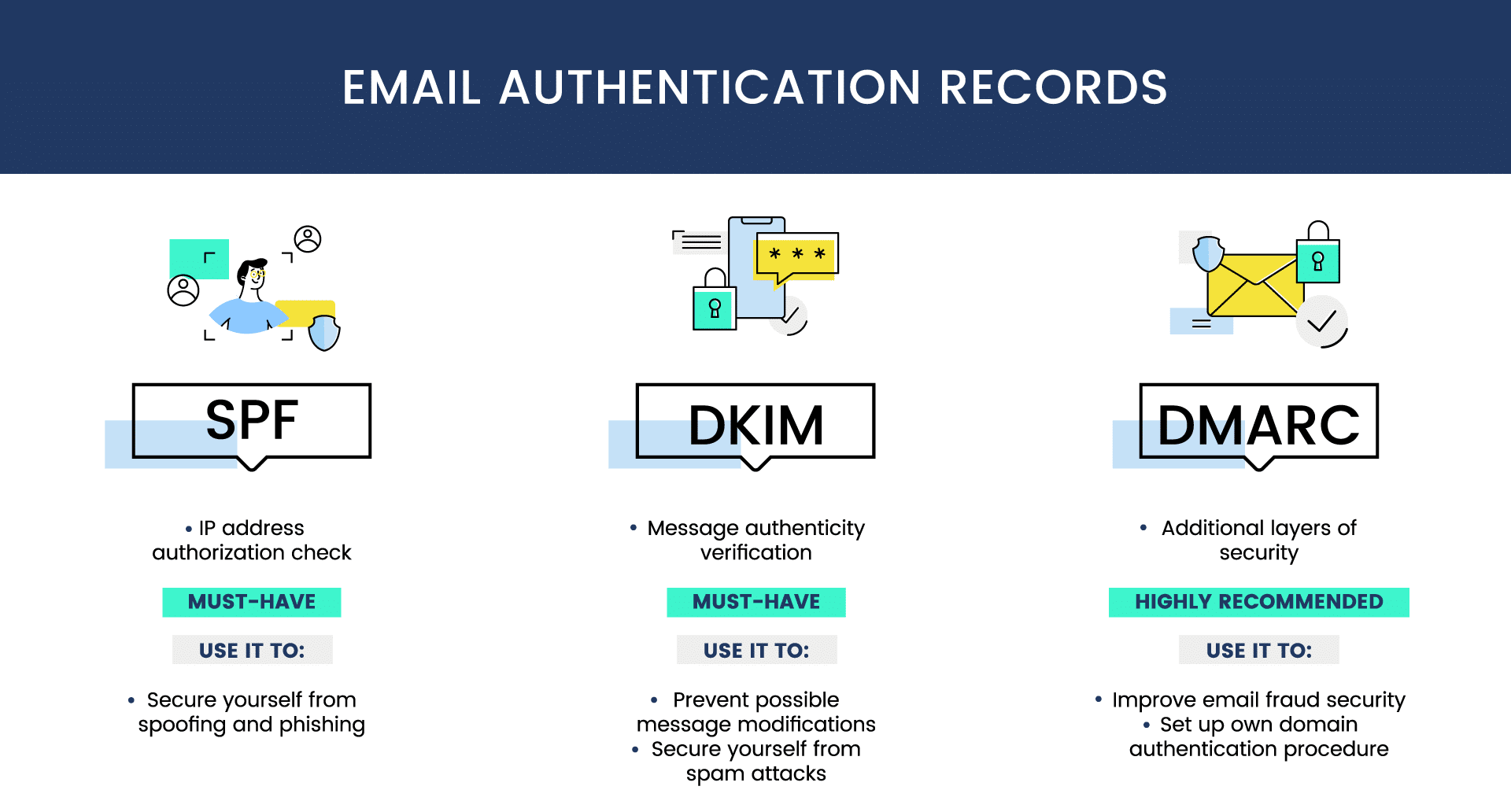

Veröffentlicht: 2023-09-05Die E-Mail-Authentifizierung umfasst eine Vielzahl einfacher und komplexer Prozesse, die verhindern, dass böswillige Akteure Ihre Marketingkampagnen ruinieren. SPF, DKIM und DMARC sind die drei wichtigsten E-Mail-Authentifizierungsmethoden, die erweiterte Funktionen zur Validierung der Authentizität Ihrer E-Mails unterstützen und verhindern, dass Cyberkriminelle Abonnenteninformationen stehlen, schädliche oder unerwünschte Inhalte versenden oder Ihren Ruf schädigen.

Doch so wichtig dies auch ist, viele Vermarkter verwenden aufgrund der Komplexität und komplizierten Einrichtungsprozesse keine Authentifizierungsprotokolle. Darüber hinaus sind diese Methoden nicht ohne Einschränkungen, sodass die Einrichtung eines funktionierenden E-Mail-Validierungssystems eine Herausforderung sein kann, insbesondere wenn Sie nicht technisch versiert sind.

In diesem Leitfaden-Blogbeitrag haben wir diese E-Mail-Authentifizierungsprotokolle aufgeschlüsselt, um Ihnen das Verständnis der Grundprinzipien ihrer Funktionsweise zu erleichtern. Was wirst du lernen?

- Die Grundlagen von SPF, DKIM und DMARC

- So richten Sie diese Authentifizierungsprotokolle ein

- Komponenten der SPF-, DKIM- und DMARC-Datensätze

- Vorteile der E-Mail-Authentifizierung

Inhaltsverzeichnis

Was ist SPF?

SPF steht für Sender Policy Framework. Dabei handelt es sich um ein E-Mail-Authentifizierungsprotokoll, das es empfangenden E-Mail-Servern ermöglicht, eingehende E-Mails von autorisierten Absendern anzunehmen. Sie können damit die Anzahl der E-Mail-Absender beschränken, die Ihren Domainnamen zum Senden von E-Mails verwenden können.

Das Sender Policy Framework verwendet etablierte Richtlinien, die als SPF-Einträge bekannt sind und nützliche Daten enthalten, die dem empfangenden E-Mail-Server dabei helfen, unzulässige E-Mail-Absender zu identifizieren.

Ein SPF-Eintrag ist eine Form eines TXT-Eintrags in Ihrer DNS-Zonendatei, der die Liste der IP-Adressen enthält, die zum Senden von E-Mails über Ihre Domain berechtigt sind. Normalerweise lehnen E-Mail-Server E-Mails von IP-Adressen ab, die nicht in diesem Datensatz aufgeführt sind, und verhindern so, dass Spoofer und Spammer Ihre Identität zum Versenden schädlicher Inhalte missbrauchen. Wenn die IP-Adresse im E-Mail-Header nicht im SPF-Eintrag enthalten ist, wird sie vom Server entweder abgelehnt oder als Spam gekennzeichnet.

Wie funktioniert SPF?

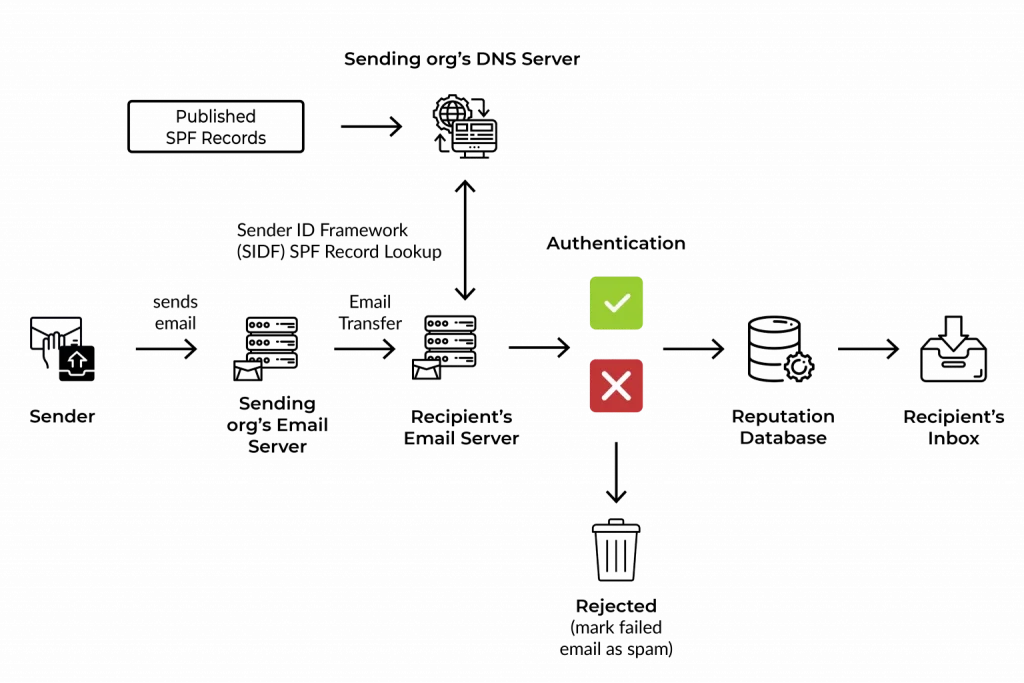

SPF überprüft die Quelle der E-Mail anhand der Absenderadresse des Umschlags, um sie mit den Einträgen im DNS-Server des Eigentümers abzugleichen. Hier sind fünf Hauptschritte, die zusammenfassen, wie SPF funktioniert:

- Domänenadministratoren veröffentlichen SPF-Einträge in der DNS-Datenbank und legen Regeln fest, denen E-Mail-Server folgen sollten, wenn sie eine eingehende E-Mail sehen

- Der empfangende E-Mail-Server führt eine DNS-Suche für die eingehende E-Mail durch, ruft den SPF-Eintrag ab und prüft die Regeln für die Domäne im Rückpfad oder in der Bounce-Adresse

- Der E-Mail-Server vergleicht dann die IP des Absenders mit der Liste der autorisierten Adressen in den Datensätzen

- Anhand der Regeln entscheidet der Server, ob er die E-Mail zustellen, markieren oder ablehnen soll

- Wenn die sendende IP im SPF-Eintrag enthalten ist, ist die E-Mail-Authentifizierung erfolgreich

- Wenn die sendende IP nicht in den SPF-Einträgen enthalten ist, schlägt die Authentifizierung fehl

Wie sieht ein SPF-Eintrag aus?

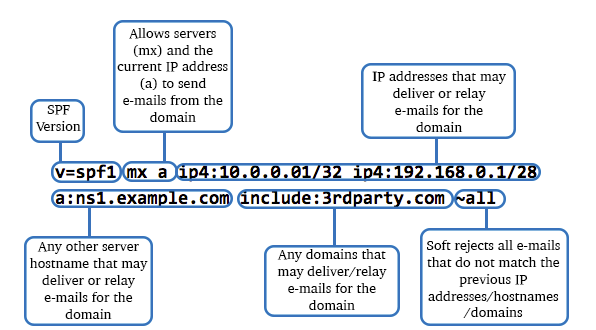

Ein SPF-Eintrag enthält Tags, die den empfangenden E-Mail-Servern Anweisungen zum Zuordnen eingehender E-Mails und zum Umgang mit fehlgeschlagenen Authentifizierungen geben. Ein SPF-Eintrag besteht aus zwei Hauptkomponenten:

- Mechanismus

- Qualifikanten

So könnte es aussehen:

v=spf1 a:mail.solarmora.com ip4:192.72.10.10 include:_spf.google.com ~all

1. Mechanismus

SPF-Mechanismen sind spezielle Elemente oder Tags in einem SPF-Eintrag, die E-Mail-Servern zeigen, was mit der Absenderadresse abgeglichen werden soll. Hier sind einige dieser Elemente:

- v: Dies ist der erste Mechanismus in jedem SPF-Eintrag. Es gibt die SPF-Version an und in diesem Fall ist der Wert 1

- a: Dies gibt die autorisierten IP-Adressen in den A- oder AAAA-Einträgen der Domäne an. Wenn die Domäne über einen A-Eintrag verfügt, der die IP-Adresse des Absenders zurückgibt, ist dieser Mechanismus erfolgreich

- Ip4 oder Ip6: Dies gibt die IP4- bzw. Ip6-Adresse an. Der IP-Adressbereich wird im Datensatz angegeben und wenn die Adresse des Absenders mit einer Adresse im Netzwerkbereich übereinstimmt, wird dieser Mechanismus erfolgreich ausgeführt

- mx: Dies gibt die autorisierten E-Mail-Server an, die der Absender verwendet, um Nachrichten im Namen der Domäne weiterzuleiten. Der MX-Eintrag der Domain ist im SPF-Eintrag definiert und ein Abgleich ist erfolgreich, wenn die IP des Absenders mit der Adressliste im Eintrag verknüpft ist

- include: Dies gibt IP-Adressen von Drittanbietern an, die berechtigt sind, E-Mails für die Domain weiterzuleiten. Dieser Mechanismus verwendet die SPF-Einträge externer Mailserver, um die IP-Adresse des Absenders abzugleichen. Es gibt einen permanenten Fehler (PermError) zurück, wenn der Drittanbieterserver keine SPF-Einträge hat

- all: Dies ist der letzte Mechanismus in einem SPF-Eintrag und definiert, wie der Posteingangsserver mit Adressen umgeht, die nicht mit anderen Mechanismen übereinstimmen. Es verwendet Qualifizierer, um zu bestimmen, was mit der E-Mail passiert, nachdem die Adressen mit anderen Mechanismen ausgewertet wurden

2. Qualifikation

Der Qualifizierer ist ein Präfix, das die Aktion angibt, die der Server nach dem Abgleich der Adressen mit den Datensätzen durchführt. Zu den vier wichtigsten Qualifikationsmerkmalen gehören:

| Qualifikant | Ergebnis | Bedeutung |

| + | Passieren | Dieser Qualifizierer ermöglicht es dem empfangenden E-Mail-Server, alle eingehenden E-Mails zu akzeptieren, auch wenn es keine Übereinstimmung im SPF-Eintrag gibt |

| – | Scheitern | Das ist der Hard Fail. Es weist den empfangenden Server an, E-Mails abzulehnen, wenn der sendende Server nicht autorisiert ist oder keine Übereinstimmung im SPF-Eintrag aufweist |

| ~ | Soft Fail | Der Soft Fail weist den Server an, alle E-Mails zu akzeptieren, sie jedoch möglicherweise als Spam zu kennzeichnen, wenn der Absender nicht autorisiert ist |

| ? | Neutral | Dieses Qualifikationsmerkmal gibt keine klare Anweisung darüber, ob die Authentifizierung bestanden werden soll oder nicht, selbst wenn der Absender nicht autorisiert ist |

So richten Sie einen SPF-Eintrag ein

Das Festlegen Ihres SPF-Eintrags ist ein komplexer Vorgang und eine falsche Konfiguration kann zu mehreren Fehlern führen. Hier ist jedoch ein allgemeiner Überblick über den Einrichtungsprozess:

- Erhalten Sie eine Liste der IP-Adressen, E-Mail-Server oder Domänen, die zum Versenden von E-Mails in Ihrem Namen berechtigt sind

- Erstellen Sie Ihren SPF-TXT-Eintrag unter Angabe der autorisierten Adressen. Abhängig von Ihrem Domain-Host können Sie dies in Ihren DNS-Einstellungen tun

- Veröffentlichen Sie den Datensatz und testen Sie ihn, um die ordnungsgemäße Konfiguration sicherzustellen

Punkte, die Sie bei der Erstellung Ihres SPF-Eintrags berücksichtigen sollten

- Ihre SPF-Einträge sollten nur Kleinbuchstaben enthalten

- Die Länge ist auf 255 Zeichen begrenzt

- Sie können nur einen SPF-Eintrag pro Domain haben

- Vermeiden Sie die Verwendung des „+all“- oder „?all“-Mechanismus

- SPF-Einträge sollten nicht mehr als 10 DNS-Suchvorgänge umfassen

Was sind die Einschränkungen von SPF?

- Die Authentifizierung der empfangenden E-Mail-Server schlägt fehl, wenn Ihre Einträge mehr als 10 DNS-Suchvorgänge umfassen

- Weitergeleitete Nachrichten können die Authentifizierung nicht bestehen, da der neue Rückpfad möglicherweise nicht im SPF-Datensatz enthalten ist

- Die Einrichtung von SPF-Einträgen ist komplex und Unternehmen müssen sie aktualisieren, wenn sie E-Mail-Server wechseln

- SPF gleicht nur die Bounce-Adresse und nicht die Absenderadresse ab und macht Ihre Kunden somit anfällig für Spam- und Phishing-Angriffe

Lesen Sie auch: So vermeiden Sie Spam-Filter für eine bessere E-Mail-Zustellbarkeit

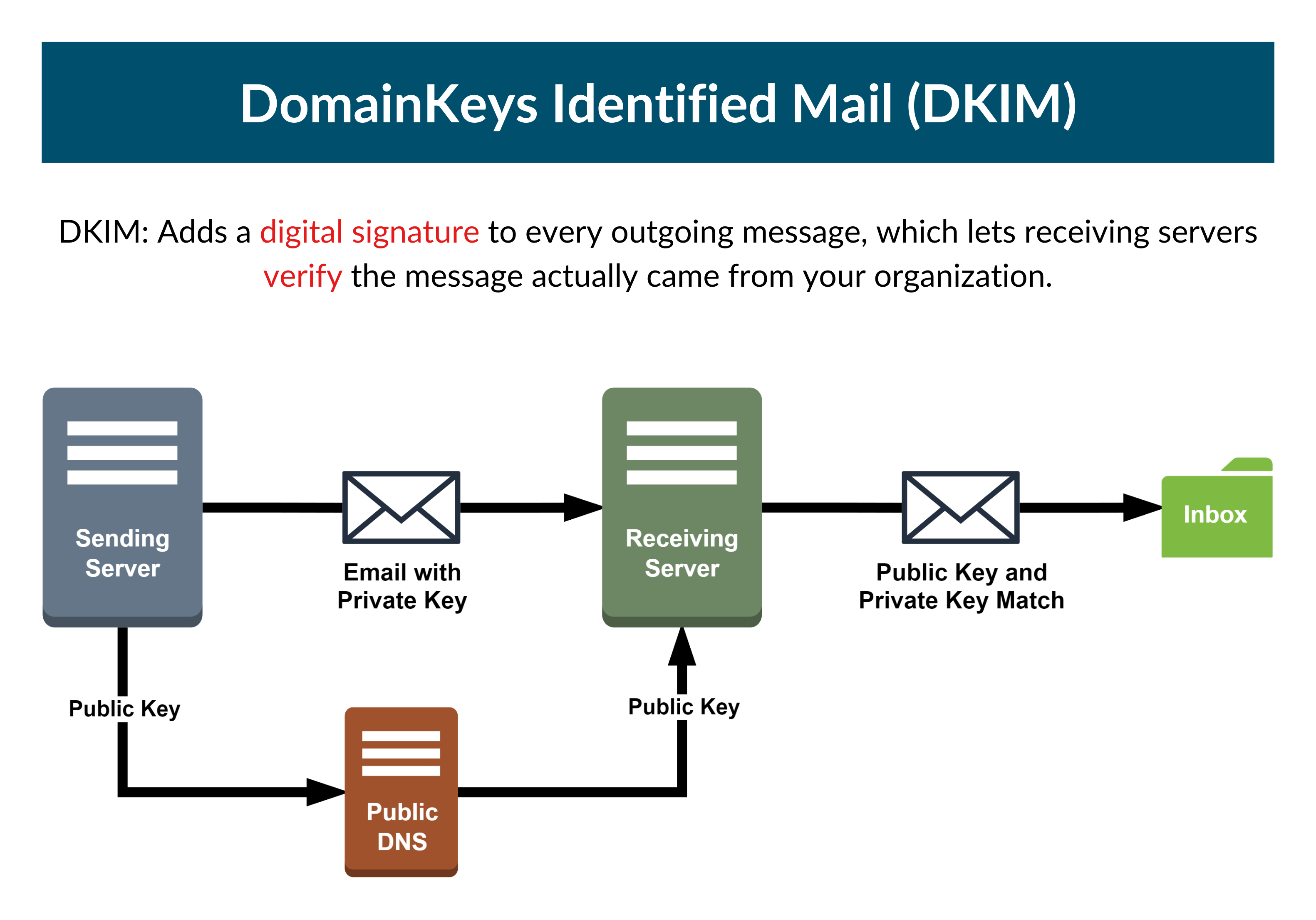

Was ist DKIM?

DKIM steht für DomainKeys Identified Mail. Es handelt sich um ein E-Mail-Authentifizierungsprotokoll, das kryptografische (digitale) Signaturen in Nachrichtenkopfzeilen verwendet, um die Integrität und Legitimität einer Nachricht zu überprüfen. Im Gegensatz zu SPF stellt DKIM Ihrer Domain einen Verschlüsselungsschlüssel zur Verfügung, mit dem Sie Ihre E-Mails signieren können, um zu beweisen, dass sie von Ihnen stammen.

Diese Methode verhindert, dass Cyberkriminelle Ihre Domain fälschen, da sie keinen Zugriff auf den privaten Schlüssel haben, der kryptografische Signaturen in E-Mail-Headern verschlüsselt – jeder, der Zugriff auf Ihren privaten Schlüssel hat, kann E-Mails in Ihrem Namen signieren. DKIM fügt SPF eine zusätzliche Sicherheitsebene hinzu, indem es den empfangenden Mailservern mitteilt, dass die Nachricht von Ihnen stammt und während der Übertragung nicht verändert wurde.

Ein DKIM-Eintrag ist eine Form eines TXT-Eintrags in der DNS-Zonendatei, der den öffentlichen DKIM-Schlüssel enthält. Der öffentliche Schlüssel ist ein asymmetrischer Schlüssel, der die vom privaten Schlüssel signierte Signatur entschlüsselt.

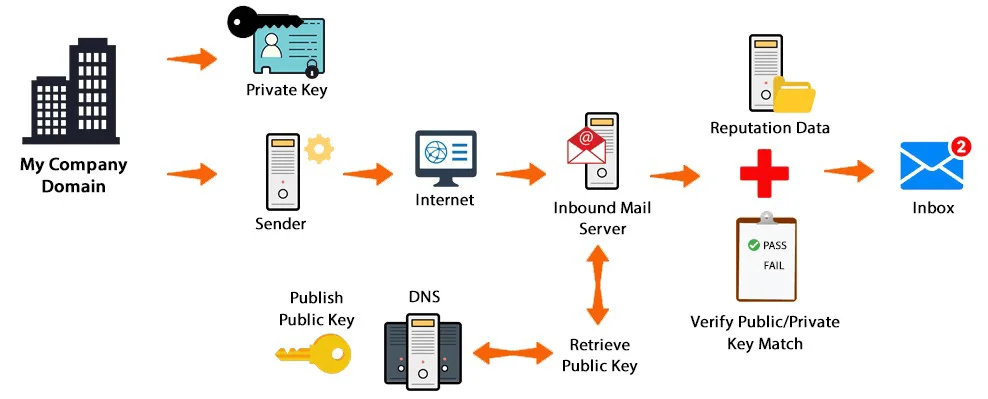

Wie funktioniert DKIM?

DKIM verwendet asymmetrische Kryptografie, um E-Mail-Nachrichten zu sichern und zu authentifizieren. Bei diesem Vorgang wird Ihre E-Mail-Signatur mit einem privaten bzw. öffentlichen Schlüssel verschlüsselt und entschlüsselt.

Hier sind die wichtigsten Schritte, die die Funktionsweise von DKIM zusammenfassen:

- Der Domänenadministrator erstellt ein kryptografisches Schlüsselpaar (privates/öffentliches Schlüsselpaar), sichert den privaten Schlüssel und veröffentlicht den öffentlichen Schlüssel im DKIM-Eintrag im TXT-Format.

- Für jede E-Mail wird eine digitale Signatur erstellt, indem der Nachrichtenkopf und der Inhalt verwendet werden, um einen Hash zu generieren (eine Änderung in einem dieser Felder kann den Hash-Wert ändern). Dieser Hash wird mit dem privaten Schlüssel der Domain verschlüsselt und an den E-Mail-Header angehängt.

- Der empfangende Mailserver untersucht die eingehende E-Mail, führt eine DNS-Suche durch, um den öffentlichen Schlüssel im DKIM-Eintrag zu finden, und generiert einen weiteren Hash basierend auf dem E-Mail-Inhalt. Außerdem wird der öffentliche Schlüssel verwendet, um die DKIM-Signatur im E-Mail-Header zu entschlüsseln.

- Abschließend vergleicht der empfangende Mailserver beide Hashwerte. Bei einer Übereinstimmung ist die Authentifizierung erfolgreich und die E-Mail ist sicher. Wenn jedoch beide Werte nicht übereinstimmen, schlägt die Authentifizierung fehl, was bedeutet, dass die Nachricht geändert wurde oder der E-Mail-Absender nicht autorisiert ist.

Wie sieht die DKIM-Signatur aus?

Die DKIM-Signatur ist eine lange Zeichenfolge zufälliger Zeichen, die von mehreren Komponenten der Nachricht erstellt wird – Text, Header oder Domäne. Eine einfache DKIM-Signatur besteht aus mehreren Teilen und könnte so aussehen:

Die Signatur enthält Tags, die Folgendes umfassen:

- v= Dies gibt die DKIM-Version an und der aktuelle Wert ist auf 1 gesetzt

- a= Dies gibt den Hash-Algorithmus an, den der Unterzeichner zum Generieren der Signatur verwendet. Normalerweise ist der Wert entweder rsa-sha256 oder rsa-rsa1.

- d= Dies gibt den Domänennamen des E-Mail-Absenders an

- s= Dies gibt den Selektor an. Der empfangende Mailserver verwendet es, um den öffentlichen Schlüssel für eine bestimmte Signatur zu finden.

- h= Dies gibt den Header-Hash-Wert an. Es enthält alle Informationen im E-Mail-Header – von: bis: Betreff: Datum: usw.

- b= Dies gibt die digitale Signatur des in Base64 codierten Headers und Bodys an

- bh= Dies gibt den Hashwert des E-Mail-Textes an. Dabei handelt es sich um eine Zeichenfolge, die die verschlüsselte Version Ihres Nachrichteninhalts darstellt.

- t= Dies gibt den Zeitstempel an, als die Signatur erstellt wurde. Das Format ist die Anzahl der Sekunden seit 00:00:00 Uhr am 1. Januar 1970 in der UTC-Zeitzone.

So richten Sie DKIM ein

Wie SPF ist auch die DKIM-Einrichtung ein komplexer und zeitaufwändiger Prozess. Der Aufwand lohnt sich jedoch, da es den Ruf Ihrer Marke schützt und Ihre E-Mail-Abonnenten vor Spam- und Phishing-Angriffen schützt. Hier finden Sie allgemeine Tipps, die Ihnen beim Einrichten der DKIM-E-Mail-Authentifizierung helfen.

- Generieren Sie das öffentliche/private Schlüsselpaar zum Verschlüsseln und Entschlüsseln Ihrer DKIM-Signatur

- Veröffentlichen Sie den öffentlichen Schlüssel in Ihrer DNS-Zonendatei als TXT-Eintrag – und sichern Sie Ihren privaten Schlüssel

- Generieren Sie Ihre Signatur und testen Sie Ihre E-Mails, um eine ordnungsgemäße Konfiguration sicherzustellen

Punkte, die Sie bei der Erstellung Ihres DKIM-Eintrags berücksichtigen sollten

- Der private Schlüssel sollte sicher aufbewahrt werden

- Vermeiden Sie Gas oder Fehler in den DKIM-Datensätzen

- Stellen Sie sicher, dass Sie Ihren Schlüssel regelmäßig wechseln, um die Auswirkungen zu verringern, die bei einer Gefährdung auftreten können

- Stellen Sie sicher, dass Ihre Datensätze mit den Details Ihres E-Mail-Headers übereinstimmen

- Sie können Fehler reduzieren, indem Sie einen vertrauenswürdigen DKIM-Datensatzgenerator verwenden

Was sind die Einschränkungen von DKIM?

- Die Implementierung von DKIM ist komplex, da es die Verwaltung kryptografischer Schlüssel und die Generierung von E-Mail-Signaturen umfasst

- Wenn E-Mail-Server oder andere Programme die Nachricht während der Übertragung ändern, kann es sein, dass die Authentifizierung der Nachricht fehlschlägt

- DKIM authentifiziert nur die Domänennamen der Absender, nicht die Absender selbst. Wenn also ein Cyberkrimineller Zugriff auf Ihr Konto hat, bestehen die von ihm gesendeten Nachrichten die Authentifizierung.

- Manchmal deckt die DKIM-Signatur nicht alle Teile der E-Mail ab, sodass selbst dann, wenn ein Teil der E-Mail-Nachricht geändert wird, die Authentifizierung wahrscheinlich bestehen bleibt

- Die DKIM-Signatur deckt nicht den Rückweg (Bounce-Adresse) ab.

Lesen Sie auch: Vermeidung des Spam-Ordners: Eine Einführung in die E-Mail-Zustellbarkeit

Was ist DMARC?

DMARC steht für Domain-based Message Authentication, Reporting, and Conformance. Dabei handelt es sich um ein E-Mail-Authentifizierungsprotokoll, das es Domänenadministratoren ermöglicht, Richtlinien für den Umgang mit eingehenden E-Mails zu veröffentlichen. Diese Methode baut auf dem SPF- und DKIM-Framework auf und verleiht Ihren E-Mails so eine zusätzliche Sicherheitsebene.

- DMARC + SPF: DMARC stellt sicher, dass die Header-„Von:“-Adresse mit dem Rückpfad oder der Umschlag-„Von:“-Adresse im SPF-Datensatz übereinstimmt und validiert so die Quelle der E-Mail.

- DMARC + DKIM: DMARC stellt sicher, dass die Header-Domäne „From:“ mit der d=-Domäne in der DKIM-Signatur übereinstimmt. Dies bestätigt die Authentizität der Nachricht.

DMARC verknüpft diese E-Mail-Authentifizierungsprotokolle miteinander, um mögliche Ausrichtungssignale zu finden und Maßnahmen vorzuschlagen, die die empfangenden Mailserver ergreifen sollten, wenn die Authentifizierung einer E-Mail fehlschlägt. Darüber hinaus bietet es detaillierte Berichte im XML-Format, mit denen Domain-Administratoren überwachen können, wie ihre Domains in der E-Mail-Kommunikation verwendet werden.

DMARC verhindert Phishing und Spoofing, indem es sicherstellt, dass unerwünschte oder schädliche Inhalte nicht in den Posteingang gelangen. Es verwendet Datensätze von SPF und DKIM, um Standard-Authentifizierungs- und Verschlüsselungstools zu kombinieren und sicherzustellen, dass nur autorisierte Absender E-Mails im Namen Ihres Unternehmens versenden. Normalerweise enthält der DMARC-Eintrag Richtlinien für den Umgang mit diesen E-Mails.

Ein DMARC-Eintrag ist eine Form eines TXT-Eintrags, der in Ihrer DNS-Datenbank veröffentlicht wird und Richtlinien enthält, die empfangenden E-Mail-Servern mitteilen, wie sie mit Nachrichten umgehen sollen, die die SPF- und DKIM-E-Mail-Authentifizierung nicht bestehen. Es enthält außerdem Anweisungen, die es dem Absender ermöglichen, Berichte über über die Domain gesendete E-Mails zu erhalten.

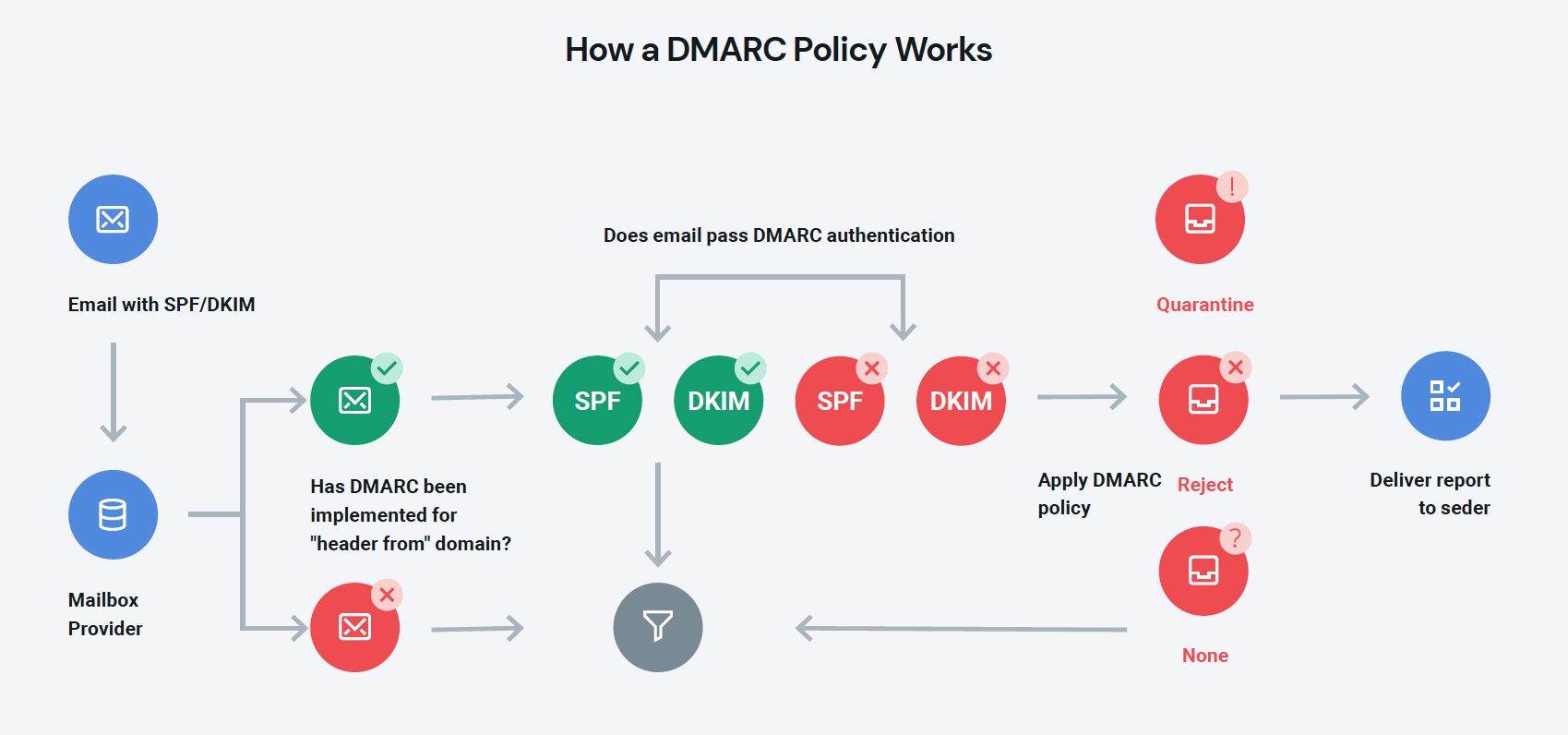

Wie funktioniert DMARC?

DMARC ist keine eigenständige Authentifizierungsmethode. Es arbeitet mit anderen Protokollen zusammen, um legitime E-Mail-Absender zu identifizieren und schlägt Maßnahmen gegen unerwünschte oder schädliche E-Mails vor.

Hier sind die wichtigsten Schritte, die zusammenfassen, wie DMAARC funktioniert:

- Der Domänenadministrator generiert und veröffentlicht einen DMARC-Eintrag im TXT-Format in der DNZ-Zonendatei.

- Wenn der empfangende Mailserver eine eingehende E-Mail erkennt, führt er eine DNS-Suche durch, um den DMARC-Eintrag zu finden. Außerdem führt es eine SPF- und DKIM-Authentifizierung durch, um die Legitimität der E-Mail zu überprüfen.

- Verwendet den SPF-Eintrag, um herauszufinden, ob die IP-Adresse autorisiert ist

- Es prüft, ob die „Von:“-Adresse und die Domäne mit den Datensätzen übereinstimmen

- Verwendet den DKIM-Eintrag zur Validierung der E-Mail-Signatur

- Der DMARC-Eintrag enthält drei Hauptanweisungen, die der empfangende Mailserver befolgen sollte, wenn eine oder mehrere Authentifizierungen fehlschlagen. Die Richtlinien umfassen:

- Keine: Nichts mit der E-Mail tun

- Quarantäne: Fehlgeschlagene E-Mails im Spam-Ordner ablegen

- Ablehnen: E-Mail löschen

- Abschließend sendet der E-Mail-Server einen Bericht, der die Leistung der von Ihrer Domain gesendeten E-Mails zusammenfasst.

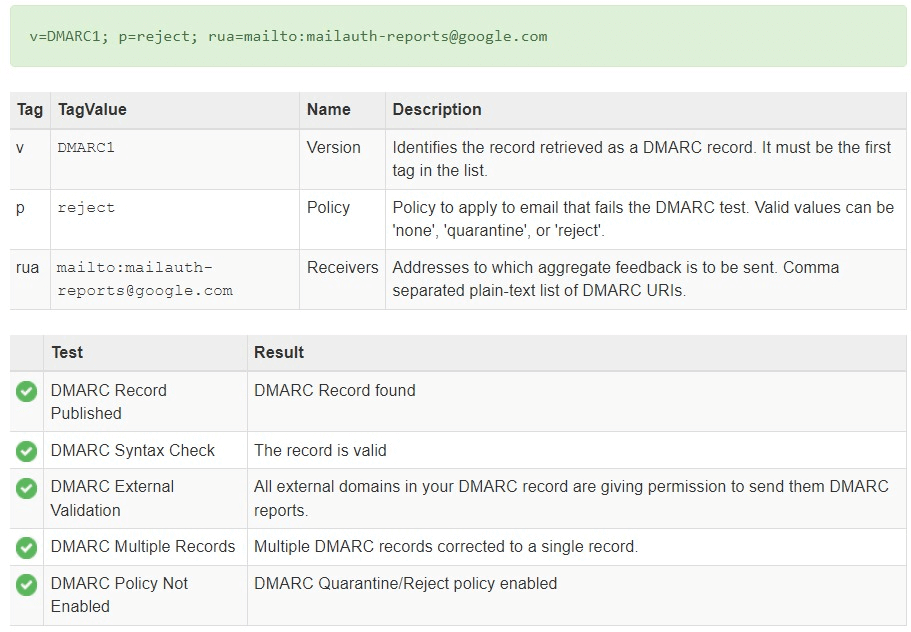

Wie sieht ein DMARC-Eintrag aus?

Ein DMARC-Eintrag könnte so aussehen:

v=DMARC1; p=ablehnen; rua=mailto:[email protected]

Der Datensatz enthält Tags, die Folgendes umfassen:

- v= Dies gibt die DMARC-Version an und der aktuelle Wert wird auf 1 gesetzt. Es ist das erste Tag im DMARC-Datensatz.

- p= Dies ist das Richtlinien-Tag. Es gibt an, wie der empfangende Server mit E-Mails umgehen soll, bei denen die Authentifizierung fehlschlägt. Die drei Werte sind „Keine“, „Quarantäne“ oder „Oder“.

- pct= Dies gibt den Prozentsatz der E-Mails an, die von einer Quarantäne- oder Ablehnungsrichtlinie betroffen sind. Es arbeitet mit dem „p“, um nach und nach eine kleine Stichprobe der Nachricht zu testen, die die DMARC-Authentifizierung nicht besteht, um sicherzustellen, dass empfangende Server legitime E-Mails nicht als Spam markieren.

- rua= Dies gibt die E-Mail-Adresse(n) an, an die Sie Ihre DMARC-Aggregatberichte erhalten. Diese Berichte geben Ihnen wertvolle Einblicke in die Art und Weise, wie E-Mail-Absender Ihre Domain nutzen.

- ruf= Dies gibt die E-Mail-Adresse(n) an, an die Sie Ihre forensischen DMARC-Berichte erhalten. Im Gegensatz zu den aggregierten Berichten geben diese Berichte Einblicke in E-Mails, die die SPF-, DKIM- und DMARC-Authentifizierung nicht bestehen.

- adkim und aspf= Die Tags adkim und aspf geben die Ausrichtungsanweisungen für DKIM bzw. SPF an

- sp= Dies gibt die Subdomain-Richtlinie an. Wie das „p“-Tag gibt die Richtlinie Aktionen vor, die für E-Mails ausgeführt werden sollen, die über die Subdomain des Unternehmens gesendet werden

So richten Sie einen DMARC-Eintrag ein

Im Gegensatz zu SPF und DKIM ist DMARC relativ einfach einzurichten. Dennoch sind kritische Prozesse erforderlich, um Fehler zu vermeiden. Hier sind allgemeine Tipps, die Ihnen beim Einrichten der DMARC-E-Mail-Authentifizierung helfen:

- Generieren und veröffentlichen Sie Ihren DMARC-Eintrag im TXT-Format in Ihrer DNS-Datenbank

- Stellen Sie sicher, dass Sie SPF und DKIM korrekt einrichten

- Überwachen Sie Ihre E-Mails, um E-Mails zu identifizieren und zu analysieren, bei denen die Authentifizierung fehlschlägt

- Verschärfen Sie Ihre DMARC-Richtlinie schrittweise von „Keine“ auf „Quarantäne“ und „ Ablehnen“ und wählen Sie eine E-Mail-Adresse für den Empfang von DMARC-Berichten

- Identifizieren Sie legitime und illegitime Quellen, bei denen die Authentifizierung fehlschlägt. Dadurch erhalten Sie Einblicke, die Ihnen bei der Anpassung anderer Sicherheitsprotokolle helfen

Punkte, die Sie bei der Erstellung Ihres DMARC-Eintrags berücksichtigen sollten

- Verwenden Sie aggregierte und forensische DMARC-Berichte, um autorisierte und nicht autorisierte E-Mail-Absender zu identifizieren

- Sie können nur einen DMARC-Eintrag für eine Domain haben

- Wechseln Sie schrittweise von einer Richtlinie zur nächsten und verwenden Sie das „pct“-Tag, um eine kleine Auswahl Ihrer Nachrichten zu authentifizieren und zu verhindern, dass legitime E-Mails als Spam gekennzeichnet werden

- Überprüfen und aktualisieren Sie regelmäßig Ihre SPF- und DKIM-Einträge, um festzustellen, ob sie Ihren aktuellen Sicherheitsanforderungen entsprechen

Lesen Sie auch: Absprungraten und E-Mail-Zustellbarkeit – eine einfache Anleitung

SPF vs. DKIM vs. DMARC

| Lichtschutzfaktor | DKIM | DMARC | |

| Authentifizierungs-Framework | SPF verwendet IP-Adressen, um den E-Mail-Absender zu überprüfen | DKIM verwendet digitale Signaturen, um die Authentizität des E-Mail-Inhalts zu überprüfen | DMARC nutzt beides |

| Berichterstattung | SPF stellt keine E-Mail-Berichte bereit | DKIM stellt keine E-Mail-Berichte bereit | DMARC stellt aggregierte und forensische Berichte bereit |

| Teil einer E-Mail | SPF analysiert den Rückweg oder die Bounce-Adresse | DKIM analysiert die E-Mail-Signatur | DMARC analysiert beides, einschließlich der From:-Adresse |

| Vertrauen | SPF kann alleine funktionieren | DKIM kann alleine funktionieren | DMARC setzt auf SPF und DKIM |

| Politik | SPF verwendet Qualifizierer, um zu bestimmen, wie E-Mail-Server mit fehlgeschlagenen E-Mail-Authentifizierungen umgehen sollen | DKIM verfügt über keine Richtlinien für den Umgang mit fehlgeschlagenen E-Mail-Authentifizierungen | DMARC verfügt über klare Richtlinien für den Umgang mit fehlgeschlagenen E-Mail-Authentifizierungen |

Lesen Sie auch: E-Mail-Sunsetting-Richtlinie 101 für Anfänger

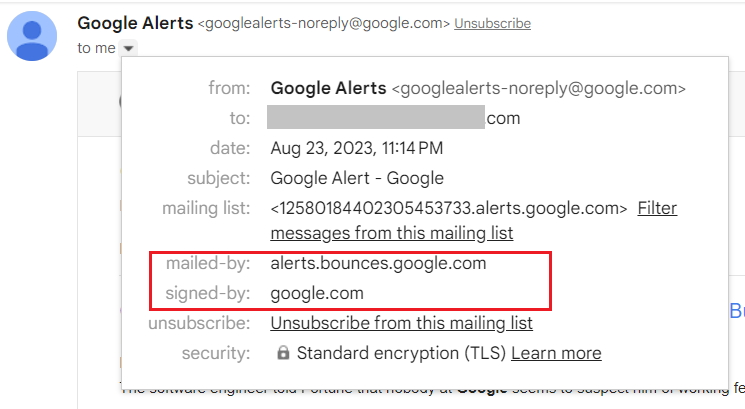

So überprüfen Sie, ob Ihre E-Mail SPF, DKIM und DMARC bestanden hat

1. Verwendung Ihres E-Mail-Dienstanbieters (ESP)

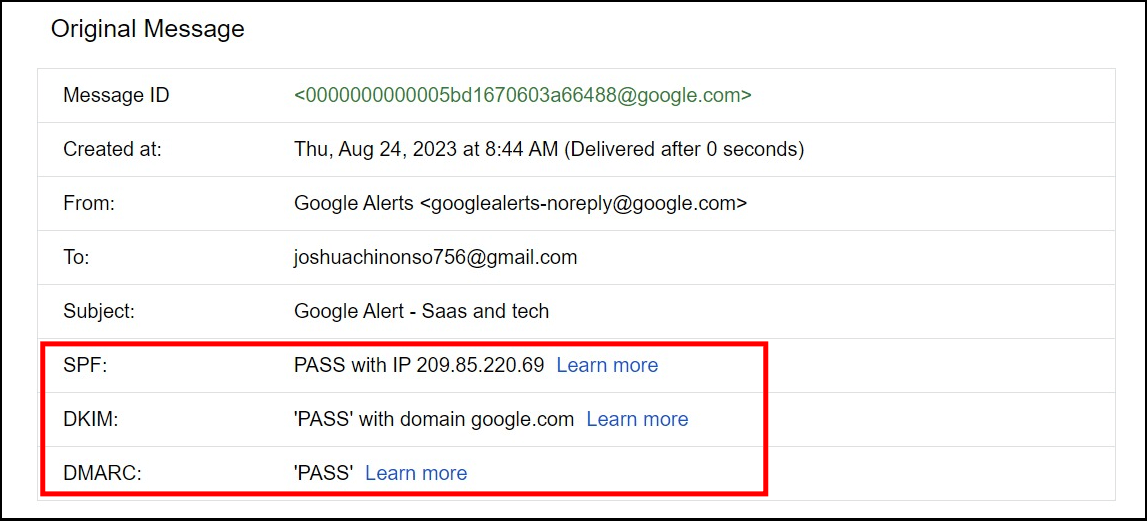

Der einfachste Weg, den Status Ihrer E-Mail-Authentifizierungsmethoden zu überprüfen, besteht darin, sich den vollständigen Header Ihrer E-Mail im ursprünglichen HTML-Format anzusehen. Hier können Sie weitere Header-Details wie IP-Adressen, DKIM-Signaturen, Absenderdetails usw. anzeigen.

So können Sie Ihre Einrichtung in Gmail überprüfen:

- Senden Sie zunächst eine Test-E-Mail an Ihre Adresse

- Sie können entweder auf den Abwärtspfeil klicken, um die erste Kopfzeile anzuzeigen.

- Wenn die Header „mailed-by“ und „signed-by“ mit Ihrer Domain übereinstimmen, sind Ihr SPF und DKIM gültig.

- Sie können auch auf die drei Punkte in der oberen linken Ecke klicken, um die vollständige Kopfzeile im HTML-Format anzuzeigen

- Wenn die E-Mail erfolgreich ist, wird dies mit „PASS“ angezeigt.

2. E-Mail-Tools verwenden

Dies ist vorzugsweise die einfachste Möglichkeit, Ihre E-Mail-Authentifizierungseinstellungen zu überprüfen und zusätzliche Informationen zu Ihren E-Mails zu erhalten.

- Gehen Sie zu MxToolbox

- Geben Sie die erforderlichen Details ein

- Die Ergebnisse könnten so aussehen, wenn die E-Mail die Authentifizierung besteht

Die Daten dieses Tools helfen Ihnen, Ihre SPF-, DKIM- und DMARC-Datensätze zu analysieren und interne oder externe Quellen zu identifizieren.

Lesen Sie auch: Bounce-Back-E-Mails: Was sind sie und wie können sie behoben werden?

Wie die E-Mail-Authentifizierungsprotokolle SPF, DKIM und DMARC helfen

1. Den Ruf der Marke schützen

Wenn Cyberkriminelle Ihre Identität nutzen, um Ihre Abonnenten zu betrügen oder sie mit unerwünschten E-Mails zu überhäufen, verlieren Sie das Interesse an Ihrer Marke und wechseln zu einer „sichereren“ Marke.

Darüber hinaus würden sie Ihre E-Mails als Spam markieren. Dadurch werden Signale an Spamfilter gesendet, und mit der Zeit nimmt der Ruf Ihrer Marke ab.

Mit der E-Mail-Authentifizierung können Sie jedoch sicherstellen, dass nur legitime E-Mails Ihres Unternehmens an Ihre Abonnenten gesendet werden. Dies hilft Ihnen, sichere und erfolgreiche E-Mail-Marketingkampagnen durchzuführen, um Vertrauen und stärkere Kundenbeziehungen aufzubauen.

2. Verhindern Sie Phishing und Spoofing

Böswillige Akteure können einfache Sicherheitsprüfungen umgehen, Ihren E-Mail-Server angreifen und Ihre Domain nutzen, um die Informationen Ihrer Empfänger zu stehlen. Protokolle wie SPF, DKIM und DMARC können Ihnen jedoch dabei helfen, dies zu verhindern.

Diese Authentifizierungsmethoden stellen sicher, dass nur E-Mails von legitimen Absendern den Posteingang erreichen. Außerdem stellen sie sicher, dass die Nachrichten während der Übertragung nicht manipuliert werden. Und wenn Empfangsserver verdächtige Inhalte entdecken, können sie diese entweder ablehnen oder als Spam kennzeichnen.

3. Verbessern Sie die Zustellbarkeit von E-Mails

Authentifizierungsprotokolle verfügen über Funktionen, die die Zustellbarkeit Ihrer E-Mails verbessern, indem sie Ihren Spam-Score senken und bösartige, unerwünschte oder schädliche E-Mails ablehnen.

Wenn Abonnenten mehr unerwünschte E-Mails von Ihrer Marke erhalten, verschieben sie diese möglicherweise in den Junk-Ordner. Dies erhöht Ihren Spam-Score und schadet Ihrem Ruf. Im Laufe der Zeit können Spamfilter Ihre legitimen E-Mails in den Spam-Ordner filtern, wo Ihre Empfänger sie nicht sehen können, was Ihren Marketingkampagnen schadet.

Lesen Sie auch: ISP- und E-Mail-Zustellbarkeit: So erreichen Sie immer den Posteingang

Einpacken

SPF, DKIM und DMARC sind leistungsstarke Authentifizierungsmethoden, die Ihre allgemeine E-Mail-Sicherheit verbessern. Obwohl Sie SPF und DKIM allein verwenden können, ist es am besten, die drei Protokolle zu kombinieren, um deren Einschränkungen abzudecken.

Auf diese Weise können Sie Quellen identifizieren, die E-Mails in Ihrem Namen versenden, Ihren E-Mail-Inhalt schützen und wertvolle E-Mail-Berichte erhalten.

Sie können Ihre E-Mails mit EngageBay authentifizieren, um den Ruf Ihrer Marke zu stärken und erfolgreiche E-Mail-Kampagnen sicherzustellen.