Autenticação de e-mail 101: proteja suas bases contra ataques de phishing

Publicados: 2023-09-08Se você é um profissional de marketing por e-mail e envia centenas de e-mails por dia, pode ter um alvo pintado nas suas costas. O Google tem treinado suas armas contra golpes de phishing, bloqueando 99,9% desses e-mails todos os dias. Como uma das marcas mais representadas do mundo, não tem escolha. Para permanecer na 'via segura', você precisa ativar (ou revisar) a autenticação de e-mail. É a única maneira de provar que você é legítimo.

Há outro grande motivo pelo qual você precisa de autenticação de e-mail. Você deve aos seus clientes fornecer toda proteção possível contra fraudes por e-mail. Além disso, a autenticação de e-mail é muito mais fácil do que parece.

Neste artigo, abordaremos os fundamentos da autenticação de e-mail e ajudaremos você a fazer o melhor uso dela. Abordaremos:

- O que são protocolos de autenticação de e-mail?

- Como funcionam os protocolos de autenticação de e-mail?

- Práticas recomendadas de autenticação de e-mail

Índice

O que são protocolos de autenticação de e-mail?

Os protocolos de autenticação de e-mail são como guardas de portão que verificam todos os e-mails recebidos em busca de sinais de atividades suspeitas antes de deixá-los chegar à sua caixa de entrada. Eles executam uma lista de verificação bem definida de critérios de aprovação ou reprovação para impedir a entrada de bandidos – spam e ataques de phishing.

Os protocolos de autenticação de email usam vários métodos para informar aos servidores de recebimento de email se o remetente é legítimo e se um email foi modificado desde que foi enviado. Se o e-mail falhar na verificação, ele será descartado de forma clínica – filtrado como spam ou simplesmente bloqueado para sempre. Os protocolos de autenticação de e-mail executam ping no remetente para verificar se um e-mail recebido está autorizado.

Em outras palavras, eles permitem que servidores de envio e recebimento de e-mail se comuniquem e sinalizem problemas em tempo real. Além disso, eles podem gerar relatórios de capacidade de entrega de e-mail para que os remetentes possam identificar ataques de phishing e tomar medidas oportunas.

No contexto do email marketing, a plataforma de email que você usa para enviar emails – como o EngageBay – atua como seu domínio de envio.

O que é phishing?

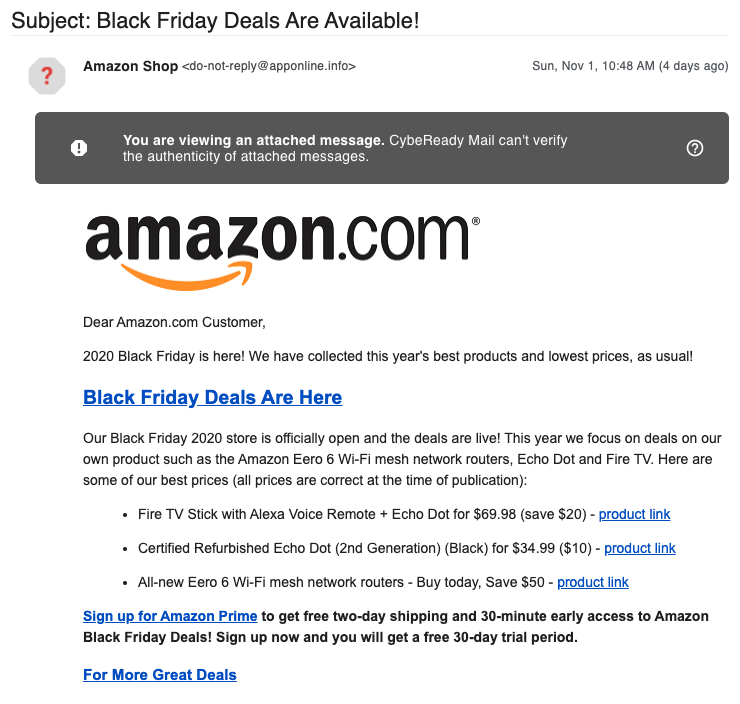

E-mails de phishing são e-mails semelhantes enviados por fraudadores que se fazem passar por você para pessoas de sua lista. 70% dos usuários abrem esses e-mails e 50% clicam. Essas mensagens são projetadas para induzi-los a fornecer senhas, números de previdência social, PINs de cartão de crédito e outras informações pessoais.

O típico e-mail de phishing será redirecionado para uma página da Web diferente assim que você clicar em um link. Uma vez lá, você poderá ser solicitado a ‘fazer login e verificar sua conta’. Esse clique pode expô-lo a malware e outros códigos maliciosos. Como profissional de marketing por email, você paga o preço: desligamento do cliente e perda de confiança.

Aqui está um exemplo de e-mail de phishing:

A autenticação de e-mail foi introduzida no início dos anos 2000 para combater essa ameaça e evoluiu ao longo do tempo para se tornar uma solução confiável e obrigatória para os profissionais de marketing.

Leia também: Evitando a pasta Spam: uma introdução à capacidade de entrega de e-mail

Benefícios da autenticação de e-mail

Os protocolos de autenticação de e-mail são como regras de tráfego para profissionais de marketing que desejam proteger seus e-mails e chegar à caixa de entrada. Eles oferecem os seguintes benefícios:

1. Conquiste a confiança dos clientes e promova o engajamento

Graças à autenticação de e-mail, os servidores de e-mail podem conversar entre si e sinalizar e-mails suspeitos antes de serem entregues aos usuários. Isso protege os consumidores contra ataques sofisticados de phishing e spoofing. Se eles confiarem em você, abrirão e clicarão em seus e-mails com mais frequência, melhorando a reputação do remetente.

Você pode até usar a autenticação de e-mail como uma oportunidade de branding (mais sobre isso mais tarde).

2. Melhore a conformidade

Se suas credenciais forem usadas para enviar e-mails maliciosos, você poderá acabar na lista negra sem culpa sua. Os relatórios de autenticação de e-mail podem sinalizar mensagens não autorizadas e ajudar você a alertar os provedores de serviços de e-mail antes que seja tarde demais.

Você seria capaz de criar uma política de segurança de e-mail melhor com os insights obtidos nos relatórios de autenticação.

3. Melhora a capacidade de entrega do email

Os provedores de serviços de e-mail enviarão e-mails de remetentes verificados para a caixa de entrada. É uma confirmação de que você é um remetente seguro. Alguns provedores de e-mail também analisarão o nível de engajamento que você obtém para decidir sobre o posicionamento.

No entanto, a autenticação de e-mail ajuda a abrir as portas para uma maior capacidade de entrega de e-mail ao longo do tempo.

Nos tempos atuais, a autenticação de e-mail é como obedecer às regras de trânsito quando estiver na estrada. Se você não configurar a autenticação de e-mail, os provedores de serviços de e-mail provavelmente enviarão seus e-mails para spam. Em breve, isso afetará a capacidade de entrega e o ROI do seu e-mail.

Leia mais: Capacidade de entrega de e-mail - 7 dicas para obter mais cliques, vendas e inscrições

Como funciona a autenticação de e-mail?

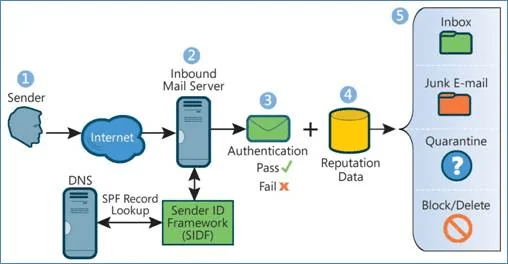

A autenticação de e-mail usa um conjunto de regras para verificar o caminho percorrido por um e-mail (através de vários servidores conectados) e rastreá-lo até o remetente. O domínio de envio estabelece as regras e é tarefa do servidor receptor combinar e verificar.

Se o e-mail não for verificado, ele poderá ser marcado como spam, rejeitado ou processado de acordo com a política do destinatário. As regras estão localizadas no Domain Name Service (DNS) – um 'endereço interno' que contém informações de IP e/ou domínio.

É assim que funciona o processo de autenticação de e-mail:

- O remetente atualiza as regras nos registros DNS para um ou mais domínios

- O servidor de recebimento usa essas regras para verificar se o remetente é legítimo e se o email foi modificado de alguma forma.

- O servidor receptor então aceita ou rejeita o email.

Os protocolos de autenticação de e-mail têm a tarefa de verificar:

- A identidade do remetente do e-mail (você)

- O domínio de envio (seu provedor de hospedagem – Go Daddy, por exemplo)

- Se um terceiro tiver adulterado o e-mail em trânsito.

Leia também: E-mails devolvidos – o que são e como corrigi-los

Os 4 protocolos de autenticação de e-mail

Existem 4 protocolos principais de autorização de e-mail – SPF, DKIM, DMARC e BIBI. Cada um deles cria um escudo protetor contra ataques de spam, falsificação e phishing. Vamos explorá-los em detalhes:

1. Estrutura de Política do Remetente (SPF)

Este método de autenticação permite que você (o remetente) informe ao servidor receptor quais servidores (ou endereços IP) estão autorizados a enviar e-mails em seu nome. Essas informações são armazenadas no DNS (Domain Name System) do remetente.

Pense no DNS como o endereço dentro de um pacote de correio que você enviaria via UPS ou FedEx. Ele permite que os e-mails sejam rastreados até a origem (também conhecido como endereço do caminho de retorno). O servidor receptor verifica se o email é de um IP autorizado. Se não houver correspondência, o e-mail será processado como reprovado.

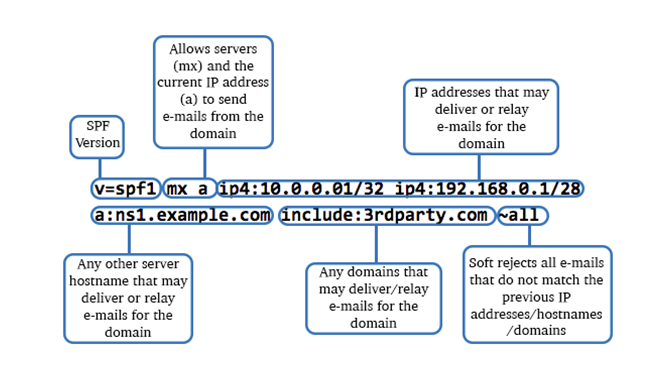

Esta é a aparência de um FPS:

V=spf1: Mostra a versão do SPF em uso.

Incluir: Todos os domínios válidos ou endereços IP autorizados pelo remetente aparecem aqui. Neste exemplo, estamos usando 3rdparty.com

Todos: Isso significa que nenhum outro domínio pode enviar e-mails. Estamos informando ao servidor de recebimento para falhar em tais e-mails no SPF.

O SPF também contém instruções para servidores de recebimento sobre como processar e-mails específicos

- ~ : Este símbolo significa soft fail, significando que o e-mail pode ser aceito, mas o SPF é considerado com falha.

- – : Este símbolo significa uma falha grave. O e-mail é enviado para spam ou rejeitado.

- + : Isso significa passar. O e-mail é filtrado para a caixa de entrada

- ? : Isso denota política neutra ou nenhuma política. O destinatário pode aplicar sua própria política ou não marcar o status SPF.

No entanto, o servidor receptor pode ignorar essas condições de aprovação, falha ou rejeição.

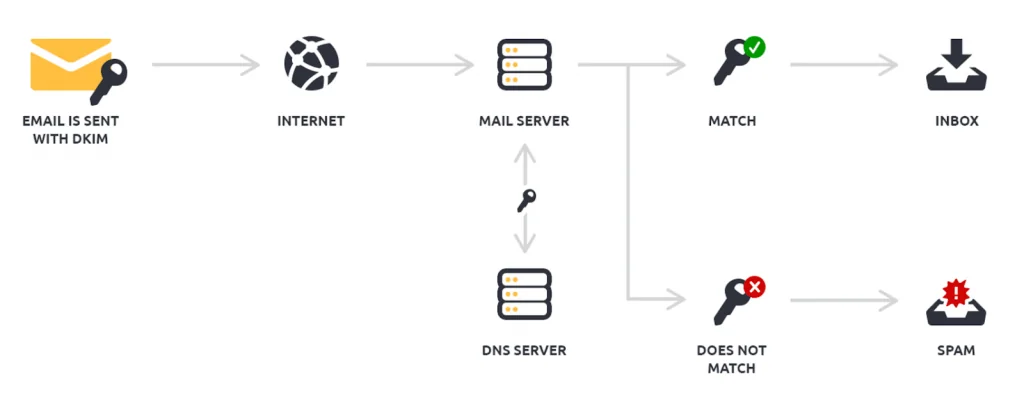

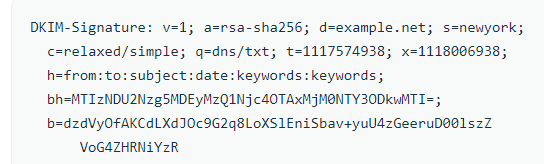

2. Correio identificado por chaves de domínio (DKIM)

DKIM é uma assinatura digital criptografada adicionada ao cabeçalho do e-mail antes de ser enviado. O remetente cria a assinatura usando uma chave privada, que reformata o cabeçalho e o conteúdo do email em uma série de hashes.

O remetente também adiciona uma chave pública para que o servidor destinatário possa ler a assinatura.

Esta chave é armazenada no DNS. Se os detalhes do remetente e o conteúdo corresponderem, o e-mail será marcado como 'passado'. Caso contrário, será considerado um 'fracasso'. As verificações que falharam vão para spam ou são bloqueadas. A imagem abaixo mostra a aparência de um DKIM.

Na imagem, a tag ‘bh’ é o corpo da mensagem, enquanto a tag ‘b’ é a assinatura.

3. Autorização, relatórios e conformidade de mensagens baseadas em domínio (DMARC)

O DMARC informa ao servidor receptor qual política procurar (SPF, DKIM ou ambas) e o que fazer se o e-mail falhar nas duas verificações – rejeitar, colocar em quarentena ou não fazer nada. Se o remetente escolher a opção ‘rejeitar’, o e-mail será bloqueado, enquanto selecionar ‘quarentena’ o enviará para spam.

Se você definir a opção 'nenhum', o servidor receptor poderá tratar o e-mail de acordo com sua própria política. O DMARC também gera relatórios sobre verificações aprovadas e reprovadas para remetentes, o que pode ajudá-lo a otimizar para uma melhor capacidade de entrega de e-mail.

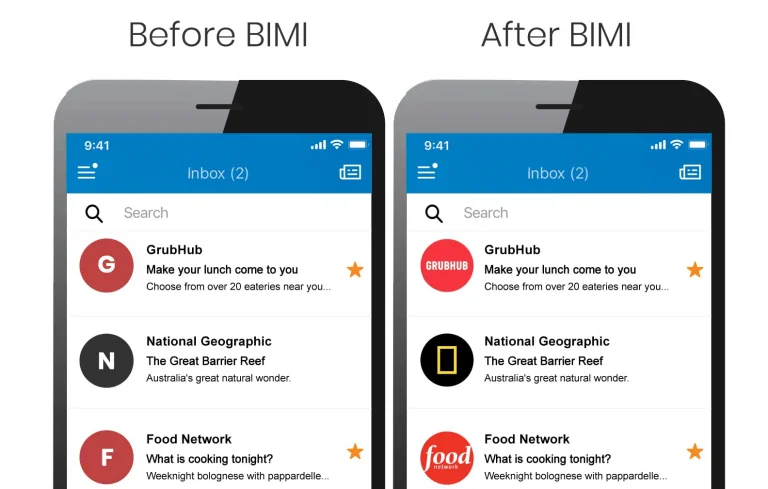

4. Indicadores de Marca para Identificação de Mensagens (BIMI)

BIMI é um novo recurso que os provedores de e-mail estão lentamente adotando. Não é uma ferramenta típica de autenticação de e-mail de segurança. Ele ajuda os assinantes a reconhecê-lo instantaneamente, exibindo seu logotipo ao lado do nome do remetente.

O BIMI tem requisitos de qualificação rigorosos – os remetentes precisam se registrar e ter uma boa reputação de remetente para poder usar o serviço. Combinado com SPF, DKIM e DMARC, torna a autenticação de email muito eficaz.

Leia também: SPF, DKIM, DMARC: Guia para protocolos de autenticação de e-mail

Como SPF, DKIM, DMARC e BIMI se comparam?

Os quatro métodos de autenticação de email possuem funções específicas e devem ser vistos como partes de um todo. Aqui está uma comparação rápida:

| FPS | DKIM | DMARC | BIMI | |

| Para quem é isso? | O destinatário verifica o remetente | O destinatário verifica o remetente e o conteúdo | O destinatário o utiliza para processar verificações com falha | O assinante identifica o remetente |

| O que foi verificado? | Se o endereço IP ou servidor de envio for aprovado para enviar e-mails | Se as informações do remetente no cabeçalho corresponderem e o conteúdo estiver intacto | Se as verificações falhadas forem rejeitadas, enviadas para spam ou não marcadas | Se houver um logotipo ou identificador de marca a ser exibido |

| Por que é usado? | Para evitar e-mails de endereços de e-mail falsos | Para evitar phishing | Para evitar phishing | Para evitar phishing |

| Existem pré-requisitos? | Não | Não | SPF ou DKIM devem estar habilitados. Idealmente ambos | DMARC é obrigatório. Os remetentes devem se registrar, seguir as práticas recomendadas de segurança de e-mail e ter uma boa reputação |

| Criptografia? | Não | Sim | Não | Não |

Leia também: Ciclos de feedback por e-mail: como funcionam [um guia]

Melhores práticas para autenticação de e-mail

Os protocolos de autenticação de e-mail precisam ser atualizados regularmente para manter alta a capacidade de entrega do e-mail. Aqui estão algumas práticas experimentadas e testadas:

1. Use configurações moderadas de FPS

A maioria dos profissionais de marketing prefere usar uma política de autenticação de e-mail de falha suave (~ todos ou neutra), pois isso melhora a caixa de entrada para e-mails válidos que às vezes podem falhar na verificação SPF. Usar a política '-all' mais rigorosa rejeitará todos os e-mails que não atendam às condições SPF.

Os provedores de serviços de e-mail analisam parâmetros adicionais, como taxa de abertura, para determinar a autenticidade, portanto, há uma boa chance de seus e-mails ainda serem aceitos.

2. Troque as chaves regularmente

O Google recomenda que você gire ou altere suas chaves DKIM uma vez por trimestre. O motivo: os golpistas podem ter acesso a eles e utilizá-los para atingir assinantes desavisados. No entanto, é melhor esperar alguns dias entre a atualização e a remoção das chaves para evitar falhas nas autenticações.

3. Os protocolos de autenticação de e-mail funcionam melhor em equipe

É melhor usar SPF, DKIM, DMARC e BIMI juntos para aumentar a capacidade de entrega de e-mail. Cada método tem um foco específico, e pular um deles pode significar ser marcado como spam pelos servidores destinatários. Os assinantes são compreensivelmente cautelosos com remetentes que não reconhecem prontamente.

O BIMI pode ajudar a garantir que você é quem diz ser, exibindo um logotipo. Isso cria reconhecimento da marca. O Google tem feito alterações no BIMI para torná-lo mais robusto.

Leia também: Como evitar filtros de spam para melhor capacidade de entrega de e-mail

Como testar a autenticação de e-mail

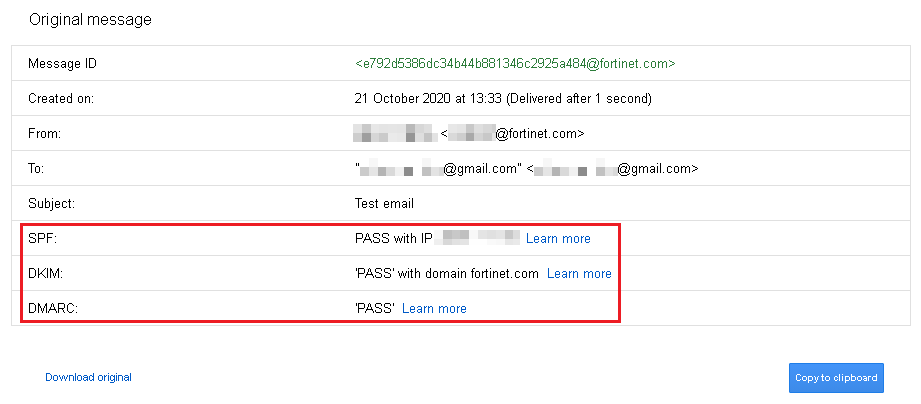

A maneira mais simples para os profissionais de marketing testarem se os protocolos de autenticação de e-mail estão funcionando corretamente é enviar um e-mail do domínio existente. Abra a mensagem no Gmail e verifique a mensagem original (clique no botão “mais” ao lado de “responder”). Isso deve fornecer um status de autenticação completo.

Será parecido com a imagem abaixo:

Configurar a autenticação de e-mail não é uma questão de tentativa e erro. Existem algumas exceções técnicas em que alguns protocolos podem não funcionar. Por exemplo, o SPF é conhecido por ignorar e-mails encaminhados. Erros manuais também podem causar falha na autenticação de e-mail. EngageBay automatiza o trabalho de configuração de protocolos de autenticação.

Por exemplo, o sistema gera código para SPF e DKIM assim que você insere seu nome de domínio. Tudo que você precisa fazer é atualizar o DNS e verificar seu domínio.

Você também pode trabalhar com nossa equipe de suporte para resolver quaisquer problemas durante a configuração. Caso você não saiba, o suporte de integração é gratuito no EngageBay!

Leia também: Leia também: Política de descontinuação de e-mail 101 para iniciantes

Conclusão

Os protocolos de autenticação de e-mail desempenham um papel fundamental para garantir que seus e-mails cheguem ao seu público. Verifique-os regularmente durante a rotina de manutenção de sua lista para garantir boas taxas de entrega e engajamento.

Lembre-se de que os golpistas estão sempre procurando maneiras de explorar quaisquer pontos fracos na segurança do e-mail.

Fique um passo à frente deles.