Аутентификация электронной почты 101: защитите свои базы от фишинговых атак

Опубликовано: 2023-09-08Если вы маркетолог по электронной почте, рассылающий сотни электронных писем в день, у вас на спине может быть нарисована цель. Google тренирует свои навыки борьбы с фишинговыми атаками, блокируя 99,9% таких писем каждый день. У него, как у одного из самых популярных брендов в мире, нет выбора. Чтобы оставаться на «безопасной полосе», вам необходимо включить (или просмотреть) аутентификацию по электронной почте. Это единственный способ доказать, что вы законны.

Есть еще одна важная причина, по которой вам нужна аутентификация по электронной почте. Вы обязаны обеспечить своим клиентам все возможные меры защиты от мошенничества с электронной почтой. Кроме того, аутентификация по электронной почте намного проще, чем кажется.

В этой статье мы рассмотрим основы аутентификации электронной почты и поможем вам извлечь из нее максимальную пользу. Мы рассмотрим:

- Что такое протоколы аутентификации электронной почты?

- Как работают протоколы аутентификации электронной почты?

- Рекомендации по аутентификации электронной почты

Оглавление

Что такое протоколы аутентификации электронной почты?

Протоколы аутентификации электронной почты подобны охранникам, которые сканируют каждое входящее электронное письмо на наличие признаков подозрительной активности, прежде чем пропустить его в ваш почтовый ящик. Они используют тщательно отточенный контрольный список критериев «прошел или не прошел», чтобы не допустить плохих парней — спама и фишинговых атак.

Протоколы аутентификации электронной почты используют несколько методов, чтобы сообщить принимающим почтовым серверам, является ли отправитель законным и было ли электронное письмо изменено с момента его отправки. Если электронное письмо не проходит проверку, оно удаляется клиническим способом — либо фильтруется как спам, либо просто блокируется навечно. Протоколы аутентификации электронной почты проверяют отправителя, чтобы проверить, авторизовано ли входящее электронное письмо.

Другими словами, они позволяют отправлять и получать почтовые серверы для связи и выявления проблем в режиме реального времени. Более того, они могут создавать отчеты о доставляемости электронной почты, чтобы отправители могли выявить фишинговые атаки и принять своевременные меры.

В контексте электронного маркетинга платформа электронной почты, которую вы используете для отправки электронных писем, например EngageBay, действует как ваш отправляющий домен.

Что такое фишинг?

Фишинговые электронные письма — это похожие электронные письма, отправленные мошенниками, выдающими себя за вас, людям из вашего списка. 70% пользователей открывают эти письма и 50% переходят по ссылке. Эти сообщения предназначены для того, чтобы заставить их выдать пароли, номера социального страхования, PIN-коды кредитных карт и другую личную информацию.

Типичное фишинговое письмо будет перенаправлено на другую веб-страницу, как только вы нажмете на ссылку. Оказавшись там, вас могут попросить «войти в систему и подтвердить свою учетную запись». Этот один щелчок может подвергнуть вас воздействию вредоносного ПО и другого вредоносного кода. Как маркетолог электронной почты, вы платите цену: отстранение клиентов и потерю доверия.

Вот пример фишингового письма:

Аутентификация электронной почты была введена в начале 2000-х годов для противодействия этой угрозе и со временем превратилась в надежное и обязательное решение для маркетологов.

Читайте также: Как избежать папки со спамом: введение в доставляемость электронной почты

Преимущества аутентификации по электронной почте

Протоколы аутентификации электронной почты подобны правилам дорожного движения для маркетологов, желающих защитить свою электронную почту и получить доступ к почтовому ящику. Они предлагают следующие преимущества:

1. Укрепите доверие клиентов и повысьте вовлеченность

Благодаря аутентификации электронной почты почтовые серверы могут взаимодействовать друг с другом и помечать подозрительные электронные письма до того, как они будут доставлены пользователям. Это защищает потребителей от изощренных фишинговых и спуфинговых атак. Если они вам доверяют, они будут чаще открывать и просматривать ваши электронные письма, улучшая вашу репутацию отправителя.

Вы даже можете использовать аутентификацию по электронной почте в качестве возможности для брендинга (подробнее об этом позже).

2. Улучшение соблюдения требований

Если ваши учетные данные используются для рассылки вредоносных писем, вы можете попасть в черный список не по вашей вине. Отчеты об аутентификации электронной почты могут отмечать несанкционированные сообщения и помогать вам предупреждать поставщиков услуг электронной почты, пока не стало слишком поздно.

Вы сможете создать лучшую политику безопасности электронной почты, используя информацию, полученную из отчетов об аутентификации.

3. Улучшает доставляемость электронной почты.

Поставщики услуг электронной почты будут отправлять электронные письма от проверенных отправителей в почтовый ящик. Это подтверждение того, что вы надежный отправитель. Некоторые поставщики услуг электронной почты также будут учитывать уровень вашего взаимодействия, чтобы принять решение о размещении.

Тем не менее, аутентификация электронной почты действительно помогает открыть двери для увеличения доставляемости электронной почты с течением времени.

В настоящее время аутентификация по электронной почте подобна соблюдению правил дорожного движения на дороге. Если вы не настроите аутентификацию электронной почты, поставщики услуг электронной почты могут отправлять ваши электронные письма в спам. Вскоре это повлияет на доставляемость вашей электронной почты и рентабельность инвестиций.

Подробнее: Доставляемость электронной почты: 7 советов, как получить больше кликов, продаж и регистраций

Как работает аутентификация электронной почты?

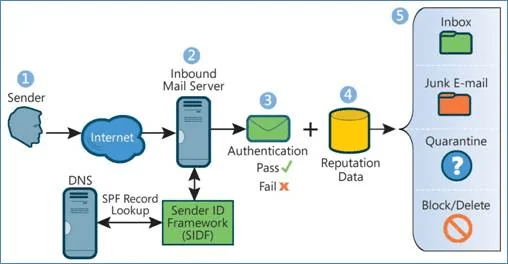

Аутентификация электронной почты использует набор правил для проверки пути, пройденного электронным письмом (через несколько подключающихся серверов), и отслеживает его до отправителя. Отправляющий домен устанавливает правила, а задача принимающего сервера — сопоставлять и проверять.

Если электронное письмо не было получено, оно может быть помечено как спам, отклонено или обработано в соответствии с политикой получателя. Правила расположены в службе доменных имен (DNS) – «внутреннем адресе», который содержит информацию об IP и/или домене.

Вот как работает процесс аутентификации электронной почты:

- Отправитель обновляет правила в записях DNS для одного или нескольких доменов.

- Сервер-получатель использует эти правила, чтобы проверить, является ли отправитель законным и не было ли каким-либо образом изменено электронное письмо.

- Затем принимающий сервер принимает или отклоняет электронное письмо.

Протоколы аутентификации электронной почты призваны проверять:

- Личность отправителя электронной почты (вы)

- Домен-отправитель (например, ваш хостинг-провайдер — Go Daddy)

- Если третья сторона вмешалась в передаваемое электронное письмо.

Читайте также: Возвратные электронные письма — что это такое и как их исправить

4 протокола аутентификации электронной почты

Существует 4 основных протокола авторизации электронной почты — SPF, DKIM, DMARC и BIBI. Каждый из них создает защитный щит от спама, подделок и фишинговых атак. Давайте изучим их подробно:

1. Структура политики отправителей (SPF)

Этот метод аутентификации позволяет вам (отправителю) сообщить серверу-получателю, какие серверы (или IP-адреса) имеют право отправлять электронные письма от вашего имени. Эта информация хранится в DNS отправителя (система доменных имен).

Думайте о DNS как об адресе внутри почтового пакета, который вы отправляете через UPS или FedEx. Это позволяет отслеживать электронные письма до источника (так называемого адреса обратного пути). Сервер-получатель проверяет, пришло ли письмо с авторизованного IP-адреса. Если совпадений нет, электронное письмо обрабатывается как ошибочное.

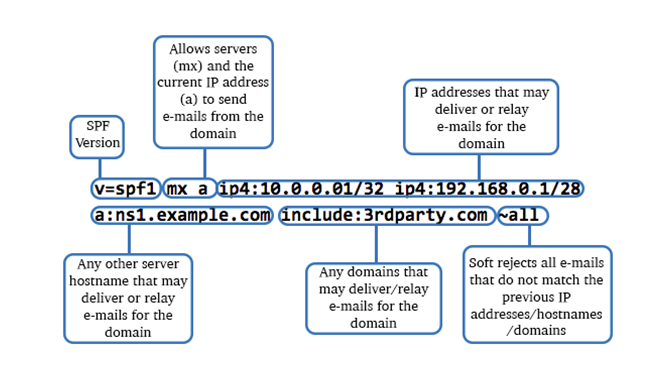

Вот как выглядит SPF:

V=spf1: показывает используемую версию SPF.

Включить: здесь отображаются все действительные домены или IP-адреса, авторизованные отправителем. В этом примере мы используем 3rdparty.com.

Все: это означает, что ни один другой домен не может отправлять электронную почту. Мы сообщаем принимающему серверу, чтобы он не отправлял такие письма в SPF.

SPF также содержит инструкции для серверов приема о том, как обрабатывать определенные электронные письма.

- ~ : этот символ обозначает программный сбой, что означает, что электронное письмо может быть принято, но SPF считается неудавшимся.

- – : Этот символ означает серьезный сбой. Письмо отправляется в спам или отклонено.

- + : Это означает «пройти». Электронная почта фильтруется во входящие

- ? : Это означает нейтральность или отсутствие политики. Получатель может применить собственную политику или не отмечать статус SPF.

Однако принимающий сервер может обойти эти условия прохождения, сбоя или отклонения.

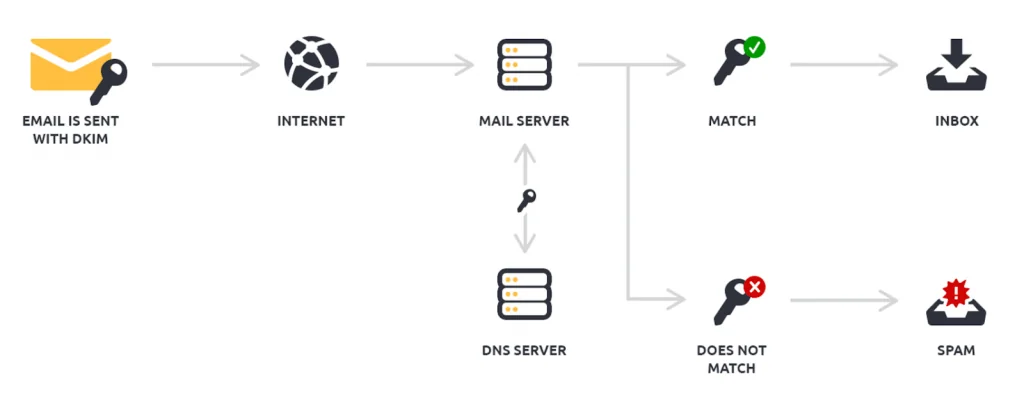

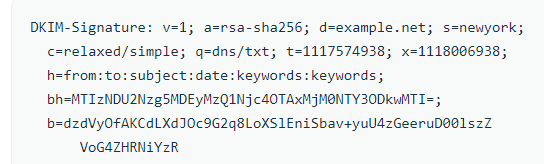

2. Почта, идентифицированная ключами домена (DKIM)

DKIM — это зашифрованная цифровая подпись, которая добавляется в заголовок электронного письма перед его отправкой. Отправитель создает подпись, используя закрытый ключ, который преобразует заголовок и содержимое электронного письма в серию хешей.

Отправитель также добавляет открытый ключ, чтобы сервер получателя мог прочитать подпись.

Этот ключ хранится в DNS. Если данные отправителя и содержимое совпадают, электронное письмо помечается как «проходное». Если нет, то это считается «провалом». Неудачные проверки попадают в спам или блокируются. На изображении ниже показано, как выглядит DKIM.

На изображении тег «bh» — это тело сообщения, а тег «b» — подпись.

3. Авторизация, отчетность и соответствие сообщений на основе домена (DMARC)

DMARC сообщает принимающему серверу, какую политику следует искать (SPF, DKIM или обе) и что делать, если электронное письмо не проходит две проверки — отклонить, поместить в карантин или ничего не делать. Если отправитель выберет опцию «Отклонить», электронное письмо будет заблокировано, а при выборе «Карантин» оно будет отправлено в спам.

Если вы установите опцию «Нет», принимающий сервер может обрабатывать электронную почту в соответствии со своей собственной политикой. DMARC также генерирует отчеты о пройденных и неудавшихся проверках для отправителей, что может помочь вам оптимизировать доставку электронной почты.

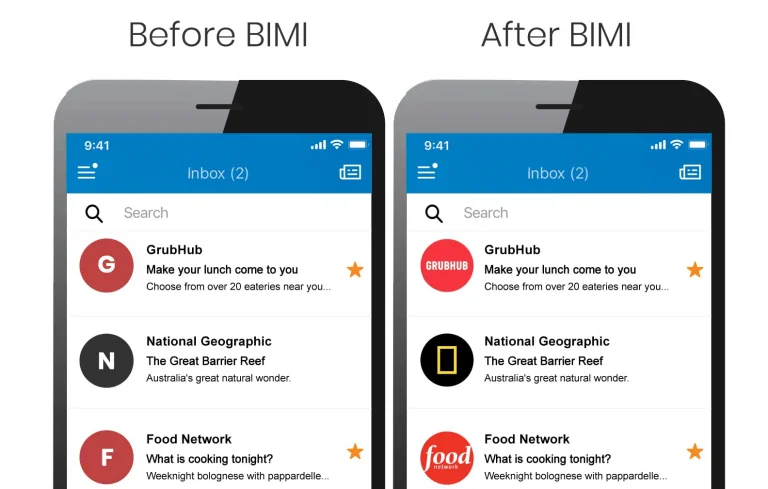

4. Индикаторы бренда для идентификации сообщений (BIMI)

BIMI — это новая функция, к которой поставщики электронной почты постепенно осваивают. Это не обычный инструмент аутентификации электронной почты. Это поможет подписчикам мгновенно узнать вас, отображая ваш логотип рядом с именем отправителя.

BIMI предъявляет строгие квалификационные требования: отправители должны зарегистрироваться и иметь хорошую репутацию, чтобы иметь возможность использовать эту услугу. В сочетании с SPF, DKIM и DMARC это делает аутентификацию электронной почты очень эффективной.

Читайте также: SPF, DKIM, DMARC: Руководство по протоколам аутентификации электронной почты.

Как SPF, DKIM, DMARC и BIMI сравниваются друг с другом?

Четыре метода аутентификации электронной почты имеют конкретные функции и должны рассматриваться как части единого целого. Вот быстрое сравнение:

| СПФ | ДКИМ | ДМАРК | БИМИ | |

| Для кого это? | Получатель проверяет отправителя | Получатель проверяет отправителя и содержимое. | Получатель использует его для обработки неудачных проверок. | Абонент идентифицирует отправителя |

| Что проверено? | Если IP-адрес или сервер отправки одобрены для отправки электронных писем | Если информация об отправителе в заголовке совпадает и содержимое не повреждено | Если неудавшиеся проверки должны быть отклонены, отправлены в спам или не отмечены | Если необходимо отобразить логотип или идентификатор бренда |

| Почему он используется? | Чтобы предотвратить получение писем с поддельных адресов электронной почты | Чтобы предотвратить фишинг | Чтобы предотвратить фишинг | Чтобы предотвратить фишинг |

| Есть ли предпосылки? | Нет | Нет | Должен быть включен SPF или DKIM. В идеале оба | DMARC обязателен. Отправители должны зарегистрироваться, следовать рекомендациям по обеспечению безопасности электронной почты и иметь хорошую репутацию. |

| Шифрование? | Нет | Да | Нет | Нет |

Читайте также: Циклы обратной связи по электронной почте: как они работают [Руководство]

Лучшие практики аутентификации электронной почты

Протоколы аутентификации электронной почты необходимо регулярно обновлять, чтобы обеспечить высокую доставляемость электронной почты. Вот несколько проверенных практик:

1. Используйте умеренные настройки SPF.

Большинству маркетологов лучше использовать политику аутентификации электронной почты с мягким сбоем (~всех или нейтральных), поскольку это улучшает отправку входящих сообщений для действительных электронных писем, которые иногда могут не пройти проверку SPF. Использование более строгой политики «-all» будет отклонять все электронные письма, не соответствующие условиям SPF.

Поставщики услуг электронной почты учитывают дополнительные параметры, такие как скорость открытия, чтобы определить подлинность, поэтому есть большая вероятность, что ваши электронные письма все равно будут приняты.

2. Регулярно меняйте ключи

Google рекомендует менять ключи DKIM раз в квартал. Причина: мошенники могут получить к ним доступ и использовать их для нападения на ничего не подозревающих подписчиков. Однако лучше подождать несколько дней между обновлением и удалением ключей, чтобы избежать неудачной аутентификации.

3. Протоколы аутентификации электронной почты лучше всего работают в команде.

Лучше всего использовать SPF, DKIM, DMARC и BIMI вместе, чтобы повысить доставляемость электронной почты. Каждый метод имеет определенную направленность, и пропуск одного из них может означать, что серверы-получатели пометят его как спам. Понятно, что подписчики настороженно относятся к отправителям, которых они не сразу узнают.

BIMI может помочь им убедить их в том, что вы тот, за кого себя выдаете, отображая логотип. Это создает узнаваемость бренда. Google вносит изменения в BIMI, чтобы сделать его более надежным.

Читайте также: Как избежать спам-фильтров для лучшей доставляемости электронной почты

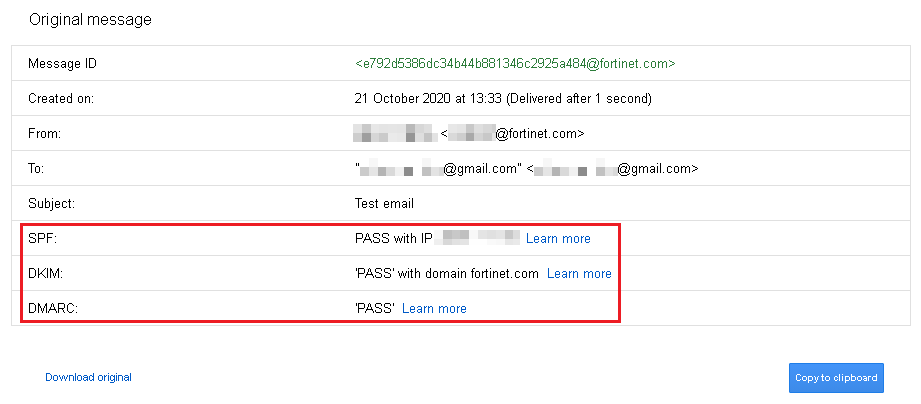

Как проверить аутентификацию электронной почты

Самый простой способ для маркетологов проверить правильность работы протоколов аутентификации электронной почты — отправить электронное письмо с существующего домена. Откройте сообщение в Gmail и проверьте исходное сообщение (нажмите кнопку «Еще» рядом с надписью «Ответить»). Это должно дать вам полный статус аутентификации.

Это будет выглядеть примерно так, как показано на рисунке ниже:

Настройка аутентификации электронной почты не является вопросом проб и ошибок. Существуют технические исключения, при которых некоторые протоколы могут не работать. Например, известно, что SPF пропускает пересылаемые электронные письма. Ошибки, совершенные вручную, также могут привести к сбою аутентификации электронной почты. EngageBay автоматизирует работу по настройке протоколов аутентификации.

Например, система генерирует код для SPF и DKIM, как только вы вводите свое доменное имя. Все, что вам нужно сделать, это обновить DNS и подтвердить свой домен.

Вы также можете обратиться в нашу службу поддержки, чтобы устранить любые проблемы во время установки. Если вы не знали, поддержка в EngageBay бесплатна!

Читайте также: Читайте также: Политика прекращения использования электронной почты 101 для начинающих

Заключение

Протоколы аутентификации электронной почты играют ключевую роль в обеспечении того, чтобы ваши электронные письма дошли до вашей аудитории. Регулярно проверяйте их во время ведения списка, чтобы обеспечить хорошую доставляемость и уровень вовлеченности.

Помните, что мошенники всегда ищут способы воспользоваться любыми слабыми местами в безопасности электронной почты.

Будьте на шаг впереди них.