5 bonnes pratiques de cybersécurité pour protéger les données de votre entreprise

Publié: 2024-03-05Rien qu’en 2022, le Federal Bureau of Investigation a reçu 800 944 plaintes émanant d’entreprises américaines victimes de cyberattaques.

S'il est vrai que les cyberattaques sont en augmentation, votre entreprise ne doit pas nécessairement être victime d'une attaque. Au contraire, vous pouvez prendre l’initiative en mettant en œuvre des mesures de cybersécurité pour vous prémunir contre les nombreux risques de sécurité dans le cyberespace.

Voici cinq bonnes pratiques essentielles en matière de cybersécurité que vous pouvez mettre en œuvre pour protéger les données de votre entreprise.

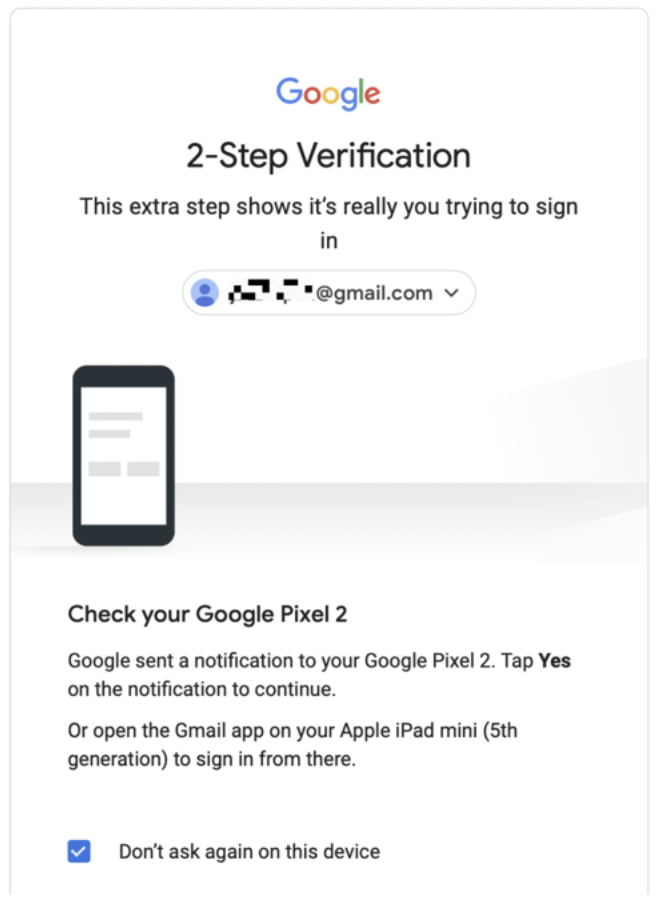

1. Activer l'authentification à deux facteurs

L'authentification à deux facteurs (également appelée « authentification multifacteur ») est l'une des meilleures pratiques de cybersécurité les plus courantes que vous pouvez mettre en œuvre pour tenir à distance les cybermenaces. Des entreprises comme Microsoft et Google l'utilisent pour assurer la sécurité des données de leurs clients, et cela est recommandé par des législations telles que le Règlement général sur la protection des données (RGPD) de l'Union européenne.

Cette simple mesure de cybersécurité peut protéger les données de votre entreprise en exigeant que vos employés fournissent un deuxième facteur d'authentification (autre que leurs mots de passe) avant de pouvoir accéder à leurs comptes. Les informations supplémentaires permettant de vérifier l’identité pourraient être :

- des mots de passe à usage unique à six chiffres envoyés à leur numéro de téléphone à chaque fois qu'ils se connectent

- leurs données biométriques (par exemple, une empreinte digitale, un scanner rétinien ou un scanner de reconnaissance faciale)

- la voix de l'employé

La qualité qui rend l’authentification à deux facteurs efficace réside dans la couche de sécurité supplémentaire qu’elle offre.

Avant sa mise en œuvre, les noms d'utilisateur et les mots de passe étaient tous nécessaires aux acteurs malveillants pour accéder aux données d'une entreprise. Désormais, même si des pirates informatiques parviennent à acquérir les noms d'utilisateur et les mots de passe de vos employés, ils ne pourront pas accéder aux comptes sans leur téléphone ni leurs données biométriques.

Mais ce n'est pas tout : l'authentification à deux facteurs peut également vous alerter en temps réel d'une activité suspecte. Dans certains cas, vos employés recevront des e-mails lorsque des utilisateurs non autorisés tenteront de se connecter avec leurs identifiants à partir d'un appareil non reconnu. L'e-mail peut les inviter à confirmer s'ils reconnaissent une tentative de connexion. Consultez cet exemple d'e-mail envoyé par Google pour confirmer une connexion :

Envisagez d'utiliser l'authentification multifacteur si votre personnel est réparti et que vos employés se connectent à partir d'appareils extérieurs à votre réseau d'entreprise. Cette mesure de cybersécurité est simple à mettre en œuvre et ne pèsera pas sur votre budget de cybersécurité.

2. Appliquer une politique de mot de passe forte

Les cybercriminels utilisent plusieurs techniques telles que l'ingénierie sociale et les attaques par force brute pour compromettre les comptes des employés. Les mots de passe faibles augmentent leurs chances de réussite et la probabilité que les propriétaires d'entreprise comme vous soient confrontés à une faille de sécurité.

Ainsi, une autre façon de protéger vos données contre les menaces de cybersécurité consiste à appliquer une politique de mot de passe stricte sur votre lieu de travail.

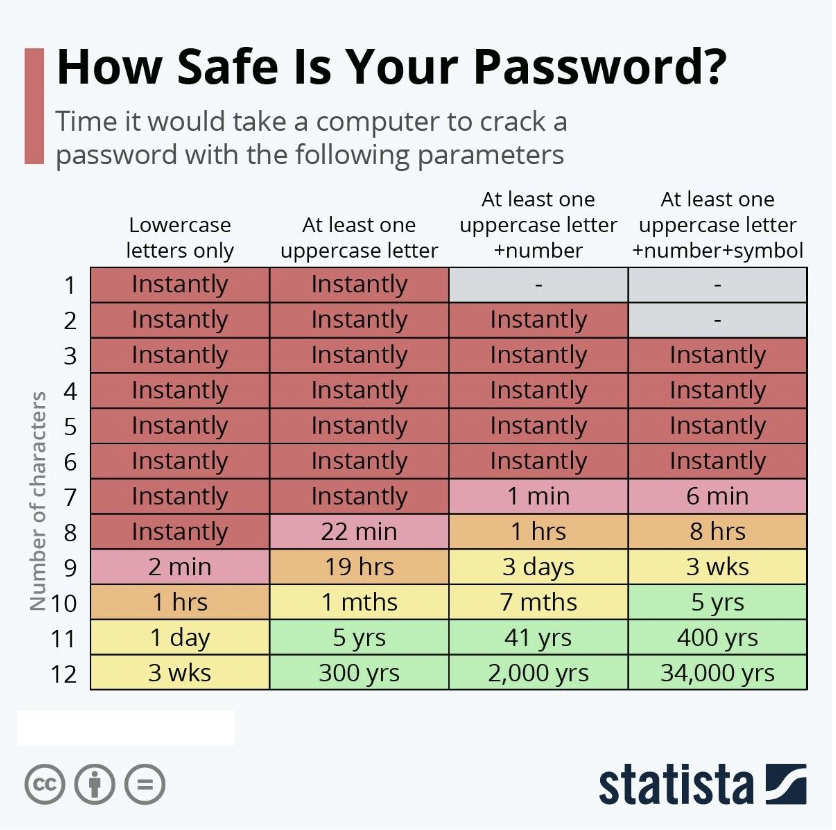

L'application d'une politique de mot de passe forte implique la création d'un ensemble de règles de base que vos employés suivront lors de la définition des mots de passe pour leurs comptes. Les règles typiques peuvent inclure l'utilisation de mots de passe distincts pour chaque compte et la création de mots de passe forts et longs comprenant une combinaison de lettres (majuscules et minuscules), de chiffres et de symboles.

Par ailleurs, vous devrez informer vos employés sur les critères que leurs mots de passe doivent remplir pour être considérés comme forts. Le géant des moteurs de recherche Google fournit des conseils sur la façon de définir un mot de passe fort. Il dit que vous devriez :

- être unique (et non réutilisé pour les comptes personnels d'un collaborateur)

- être mémorable

- exclure les modèles courants (par exemple, « 1234 »)

- exclure les informations personnelles (par exemple, l'anniversaire d'un proche)

Les mots de passe qui répondent aux critères ci-dessus devraient constituer une première ligne de défense contre tout accès non autorisé à la propriété intellectuelle de votre entreprise. Si vous voulez être absolument sûr que les mots de passe sont difficiles à déchiffrer, demandez-leur également d'utiliser ce tableau comme guide lors du choix :

Source : CDN

Soyez conscient des inconvénients de cette stratégie de cybersécurité et des remèdes disponibles.

Le principal inconvénient de demander à un employé d’utiliser un mot de passe complexe est qu’il peut l’écrire et stocker le papier à proximité de son espace de travail. Vous pouvez décourager cette pratique en déployant des gestionnaires de mots de passe qui les aident à stocker et à mémoriser leurs mots de passe. Ces outils seront également utiles si vous obligez vos employés à changer leur mot de passe tous les trois à six mois.

3. Créer une sauvegarde des données

Sauvegarder régulièrement vos données est judicieux d’un point de vue commercial, mais c’est également l’une des meilleures pratiques en matière de cybersécurité. La raison en est que vous pouvez recourir à vos sauvegardes de données en cas d’attaque de ransomware.

Les attaques de ransomware font partie des cyberattaques les plus courantes déployées par les criminels lors d'une faille de sécurité. Ils impliquent l’utilisation de logiciels malveillants (ransomware) pour détourner les fichiers sur les ordinateurs de l’entreprise et les conserver contre rançon. En 2022, les ransomwares ont été utilisés dans près de 68 % de toutes les cyberattaques enregistrées dans le monde.

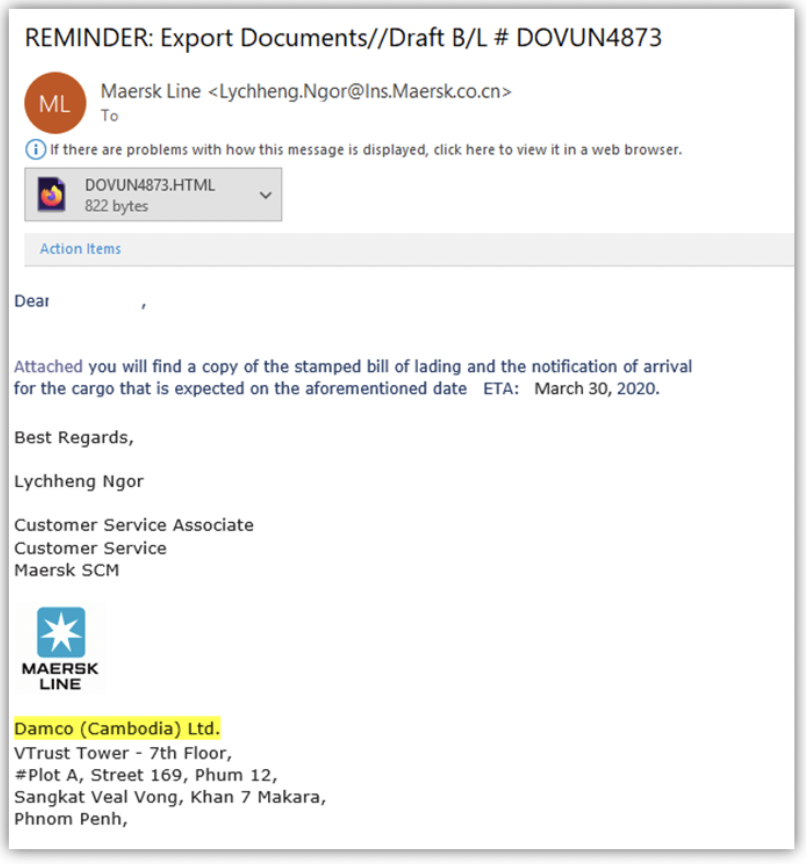

Même si l’espoir est que vos politiques de cybersécurité empêchent les employés de tomber dans le piège d’un ransomware, il suffit d’un simple clic sur un lien malveillant pour se transformer en incident de sécurité. Les statistiques de gestion du temps montrent qu'en moyenne, les employés consultent leurs e-mails toutes les heures et 40 minutes. Étant donné que le phishing par e-mail s'est avéré être la méthode de transmission la plus courante des ransomwares et que les e-mails envoyés semblent légitimes à première vue, la probabilité qu'une attaque se produise augmente.

Découvrez cet exemple d'e-mail de phishing envoyé à un employé :

Source : Sécurité SSL bon marché

La seule façon de conclure qu'il s'agit d'un e-mail de phishing est de l'examiner attentivement. Notez que l'expéditeur de l'e-mail est censé être Damco basé au Cambodge. Cependant, l'enregistrement du domaine de l'adresse e-mail de l'expéditeur a été effectué en Chine (.cn). Ensuite, il y a l’utilisation du logo Maersk Line. Cette société, bien que légitime, est basée au Danemark.

Demandez-vous également pourquoi un associé du service client enverrait-il un e-mail censé contenir des documents d'exportation ?

Supposons que des utilisateurs non autorisés accèdent à vos données après qu’un employé sans méfiance ait cliqué sur un e-mail de phishing comme celui ci-dessus. Dans ce cas, des sauvegardes régulières garantiront que votre entreprise puisse fonctionner normalement.

Quant à la façon dont vous pouvez sauvegarder les données de votre entreprise, pensez à utiliser la règle 3-2-1. Ayez à tout moment trois copies de vos données. Sauvegardez deux versions sur des périphériques de stockage distincts et la version finale hors site.

Vous disposez de nombreux choix de périphériques de sauvegarde physiques. Les disques durs externes (qu’il s’agisse de disques SSD ou de disques durs) et les clés USB peuvent fonctionner. Leur capacité de stockage peut aller de 500 gigaoctets à deux téraoctets et plus. En outre, les supports optiques tels que les DVD ou les CD sont utiles pour stocker des sauvegardes de fichiers plus petites.

Quant aux solutions hors site, le stockage cloud est imbattable. Vous pouvez stocker les fichiers de votre entreprise sur un serveur distant et y accéder avec une connexion Internet moyennant des frais mensuels. Des services comme Google Drive, OneDrive et Dropbox sont parmi les plus populaires.

4. Former les employés à la cybersécurité

Vous pouvez également lutter contre les failles de sécurité en sensibilisant vos employés à la sécurité des réseaux.

Les programmes et cours fournissant des certifications de sécurité pour les débutants peuvent aider vos employés à apprendre. Au minimum, vos employés seront informés des e-mails de phishing, des escroqueries par phishing et des autres astuces utilisées par les cybercriminels pour compromettre les systèmes critiques. De plus, ils apprendront comment ces failles de cybersécurité se produisent sur le lieu de travail et comment les acteurs malveillants exploitent les failles de sécurité.

Plus important encore, vos employés doivent savoir comment leurs actions peuvent involontairement contribuer à des activités malveillantes. Par exemple, la formation en cybersécurité peut souligner l'importance d'accéder aux données de l'entreprise via des réseaux privés et d'éviter d'utiliser les réseaux publics (par exemple, les réseaux Wi-Fi publics dans les cafés).

Il est essentiel que vous intégriez une formation en cybersécurité à vos opérations commerciales.

Plutôt que d’envoyer des emails occasionnels et d’organiser des sessions de formation toutes les années impaires, pensez à inviter des professionnels de la cybersécurité à échanger avec vos collaborateurs à intervalles réguliers.

Vous pouvez même encourager la participation à des cours de cybersécurité en les intégrant au développement continu de vos employés. Lorsqu’un employé est convaincu que sa sensibilisation à la cybersécurité améliorera ses perspectives de carrière et se traduira par des compétences prêtes à l’emploi, il peut être plus enclin à internaliser et à mettre en pratique ce qu’il a appris.

Si vous dirigez une entreprise technologique, envisagez d’enseigner à vos employés comment l’intelligence artificielle peut vous aider à vous défendre contre les cyberattaques basées sur l’IA.

5. Effectuer régulièrement des audits de cybersécurité

La réalisation régulière d’audits de cybersécurité vous aidera à identifier les vulnérabilités de sécurité et les risques de cybersécurité pour votre entreprise.

Un audit de cybersécurité consiste à évaluer les politiques de sécurité de votre entreprise tout en tentant de découvrir d'éventuelles menaces ou domaines d'amélioration.

Lors d'un audit, vous déterminerez si votre entreprise se conforme aux réglementations en matière de cybersécurité et évaluerez votre posture de sécurité, entre autres. Des audits plus fréquents examineront la validité de votre logiciel antivirus (c'est-à-dire s'il est à jour). Il n’est pas rare de changer de partenaire cybersécurité en cours de processus.

Il existe deux types d’audits de cybersécurité que vous pouvez réaliser :

- Audit interne : Lorsque vous effectuez un audit interne, le personnel de cybersécurité de votre entreprise effectue les contrôles. Ce type d'audit est courant dans les petites entreprises.

- Audit externe : Un audit externe invite des auditeurs non affiliés à l'entreprise à effectuer les contrôles. Les grandes entreprises choisissent généralement ces types d’audit.

La fréquence à laquelle vous effectuerez des audits dépendra de votre entreprise.

Par exemple, si vous stockez des informations sensibles sur vos systèmes informatiques, vous aurez besoin d'audits fréquents pour garantir leur sécurité. La question de savoir si l’audit perturbera ou non l’activité peut également vous préoccuper.

Les facteurs supplémentaires à prendre en compte lors de la réalisation d’audits comprennent :

- Portée : Dans quelle mesure souhaitez-vous que l'audit soit exhaustif ? Doit-il vous donner une image complète de la situation de votre entreprise en matière de cybersécurité ou se concentrer sur des aspects particuliers de votre entreprise ?

- Menaces et réponses : si vous découvrez des menaces qui pèsent sur votre entreprise, comment réagirez-vous ?

Une fois l’audit terminé, vous aurez une idée plus claire du degré de sécurité (ou non) de votre entreprise face aux cybermenaces. Et si vous découvrez des menaces, vous pouvez prendre des mesures pour les neutraliser.

Suivez les conseils de cybersécurité pour protéger les données de l'entreprise

Si vous souhaitez protéger les données de votre entreprise, vous devrez mettre en œuvre au moins deux des meilleures pratiques de cybersécurité évoquées dans l'article. Les statistiques montrent clairement que la cybercriminalité est sur le point de monter en flèche à l’avenir, ce qui signifie que les entreprises doivent s’y préparer.

Pour récapituler, envisagez d'activer l'authentification à deux facteurs et d'appliquer une politique de mot de passe forte. Sauvegardez régulièrement vos données et formez vos employés à la cybersécurité pour réduire les risques causés par l'erreur humaine. Enfin, effectuez régulièrement des audits de cybersécurité pour rester informé de la sécurité de votre entreprise contre les cybermenaces.

Trouvez des experts en cybersécurité capables de protéger les données de votre entreprise contre les attaquants. Connectez-vous avec une entreprise de cybersécurité sur The Manifest.