5 лучших практик кибербезопасности для защиты ваших бизнес-данных

Опубликовано: 2024-03-05Только в 2022 году Федеральное бюро расследований получило 800 944 жалобы от американских предприятий, ставших жертвами кибератак.

Хотя число кибератак растет, это правда, но ваш бизнес не обязательно должен стать жертвой атаки. Напротив, вы можете проявить инициативу, приняв меры кибербезопасности для защиты от многих угроз безопасности в киберпространстве.

Вот пять основных рекомендаций по кибербезопасности, которые вы можете реализовать, чтобы обеспечить безопасность своих бизнес-данных.

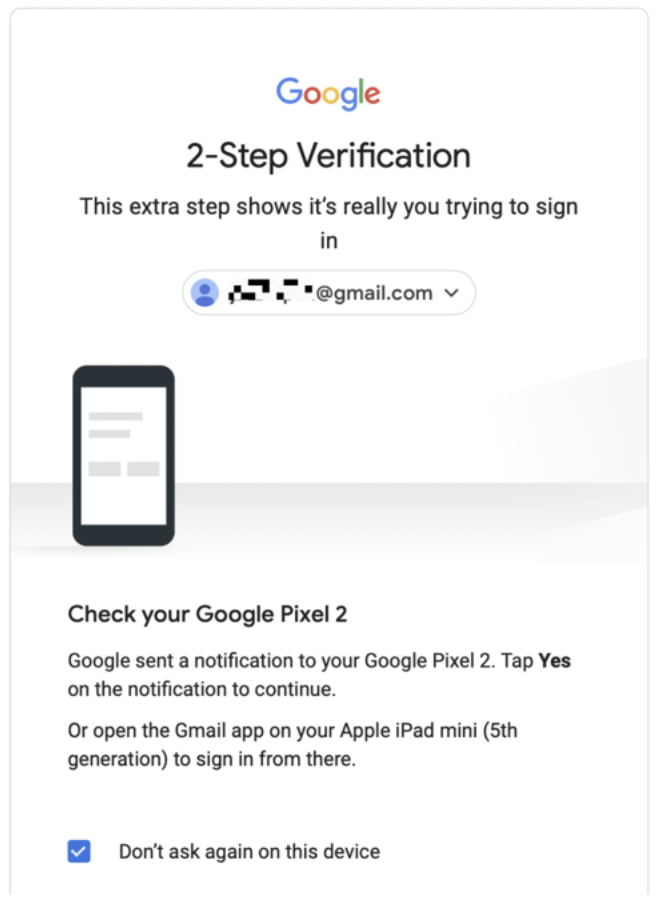

1. Включите двухфакторную аутентификацию.

Двухфакторная аутентификация (также называемая «многофакторной аутентификацией») — это одна из самых распространенных передовых практик кибербезопасности, которую вы можете внедрить для предотвращения киберугроз. Такие компании, как Microsoft и Google, используют его для обеспечения безопасности данных своих клиентов, и это рекомендовано такими законами, как Общий регламент по защите данных Европейского Союза (GDPR).

Эта простая мера кибербезопасности может защитить данные вашего бизнеса, требуя от ваших сотрудников предоставления второго фактора аутентификации (кроме паролей), прежде чем им будет предоставлен доступ к своим учетным записям. Дополнительной информацией для проверки личности может быть:

- шестизначные одноразовые пароли, отправляемые на их номер телефона каждый раз, когда они входят в систему

- их биометрические данные (например, отпечатки пальцев, сканирование сетчатки глаза или сканирование распознавания лиц)

- голос сотрудника

Качество, которое делает двухфакторную аутентификацию эффективной, — это дополнительный уровень безопасности, который она обеспечивает.

До его внедрения имена пользователей и пароли были всеми необходимыми злоумышленникам для получения доступа к данным бизнеса. Теперь, даже если хакерам удастся получить имена пользователей и пароли ваших сотрудников, они не смогут получить доступ к учетным записям без своих телефонов или биометрических данных.

Но это еще не все: двухфакторная аутентификация также может предупреждать вас о подозрительной активности, происходящей в режиме реального времени. В некоторых случаях ваши сотрудники будут получать электронные письма, когда неавторизованные пользователи попытаются войти в систему со своими учетными данными с неизвестного устройства. В электронном письме им может быть предложено подтвердить, распознали ли они попытку входа. Посмотрите этот образец электронного письма, отправленного Google для подтверждения входа:

Рассмотрите возможность использования многофакторной аутентификации, если у вас распределенная рабочая сила и ваши сотрудники входят в систему с устройств за пределами вашей корпоративной сети. Эту меру кибербезопасности легко реализовать, и она не обременит ваш бюджет на кибербезопасность.

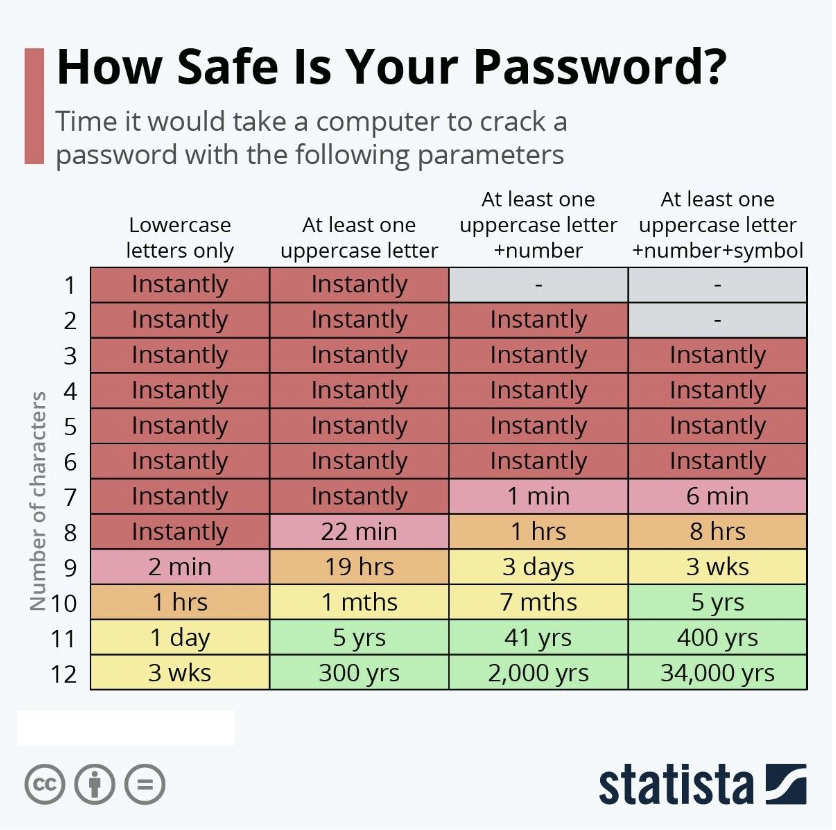

2. Обеспечьте соблюдение политики надежных паролей.

Киберпреступники используют несколько методов, таких как социальная инженерия и атаки грубой силы, при компрометации учетных записей сотрудников. Слабые пароли увеличивают шансы на успех и вероятность того, что такие владельцы бизнеса, как вы, столкнутся с нарушением безопасности.

Таким образом, еще один способ защитить ваши данные от угроз кибербезопасности — обеспечить соблюдение политики надежных паролей на вашем рабочем месте.

Обеспечение соблюдения политики надежных паролей предполагает создание набора основных правил, которым будут следовать ваши сотрудники при установке паролей для своих учетных записей. Типичные правила могут включать использование отдельных паролей для каждой учетной записи и создание надежных и длинных паролей, включающих комбинацию букв (прописных и строчных), цифр и символов.

Кстати, вам нужно будет рассказать своим сотрудникам о критериях, которым должны соответствовать их пароли, чтобы считаться надежными. Гигант поисковых систем Google дает советы о том, как установить надежный пароль. Там сказано, что вам следует:

- быть уникальным (и не использоваться повторно для личных учетных записей сотрудника)

- быть запоминающимся

- исключить общие шаблоны (например, «1234»)

- исключить личную информацию (например, день рождения близкого человека)

Пароли, соответствующие вышеуказанным критериям, должны служить первой линией защиты от несанкционированного доступа к интеллектуальной собственности вашего бизнеса. Если вы хотите быть абсолютно уверены, что пароли сложно взломать, попросите их также использовать эту таблицу в качестве руководства при выборе:

Источник: CDN

Помните о недостатках этой стратегии кибербезопасности и доступных средствах правовой защиты.

Основным недостатком использования сотрудником сложного пароля является то, что они могут записать его и хранить документ рядом со своим рабочим местом. Вы можете препятствовать этой практике, развернув менеджеры паролей, которые помогают им хранить и запоминать свои пароли. Эти инструменты также пригодятся, если вы обязате своих сотрудников менять пароли каждые три-шесть месяцев.

3. Создайте резервную копию данных.

Регулярное резервное копирование ваших данных разумно с точки зрения бизнеса, но это также один из самых разумных методов обеспечения кибербезопасности. Причина в том, что вы можете воспользоваться резервными копиями данных в случае атаки программы-вымогателя.

Атаки программ-вымогателей являются одними из наиболее распространенных кибератак, совершаемых преступниками во время нарушения безопасности. Они включают использование вредоносного программного обеспечения (программ-вымогателей) для захвата файлов на корпоративных компьютерах и удержания их с целью получения выкупа. В 2022 году программы-вымогатели использовались почти в 68% всех кибератак, зафиксированных в мире.

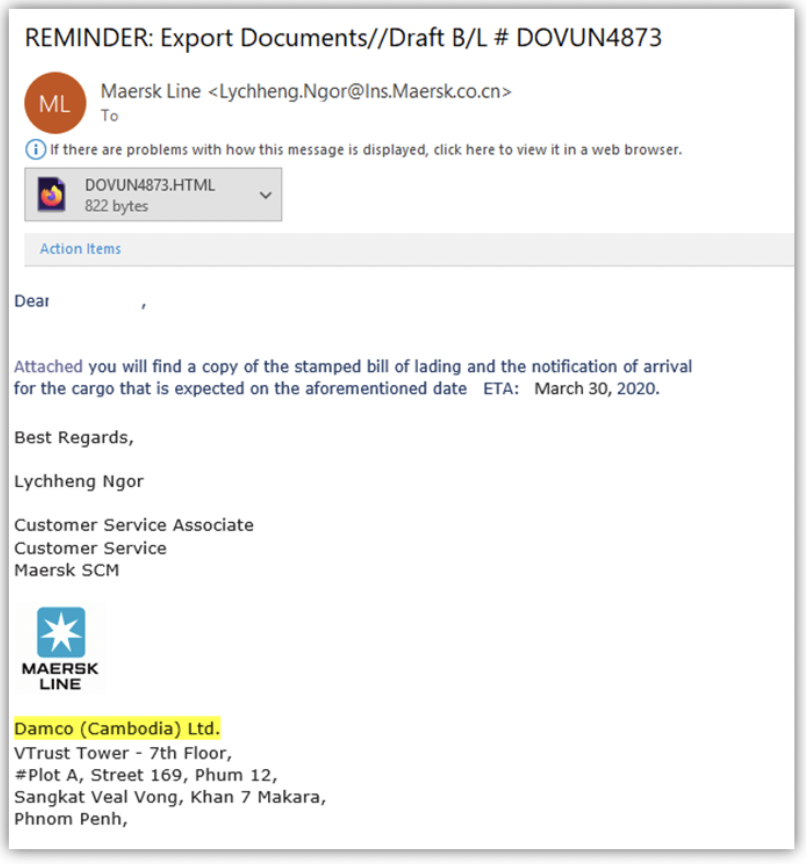

Хотя есть надежда, что ваши политики кибербезопасности не позволят сотрудникам попасться на программы-вымогатели, достаточно одного щелчка по вредоносной ссылке, чтобы превратиться в инцидент безопасности. Статистика тайм-менеджмента показывает, что в среднем сотрудники проверяют электронную почту каждый час и 40 минут. Поскольку фишинг электронной почты оказался наиболее распространенным методом доставки программ-вымогателей, а отправленные электронные письма на первый взгляд кажутся законными, вероятность возникновения атаки возрастает.

Посмотрите на этот пример фишингового письма, отправленного сотруднику:

Источник: Дешевая безопасность SSL.

Единственный способ прийти к выводу, что это фишинговое письмо, — это тщательно его изучить. Обратите внимание, что отправителем электронного письма должна быть компания Damco, базирующаяся в Камбодже. Однако регистрация домена адреса электронной почты отправителя была произведена в Китае (.cn). Затем используется логотип Maersk Line. Эта компания, хотя и является законной, базируется в Дании.

Кроме того, задайте себе вопрос: зачем сотруднику службы поддержки клиентов отправлять электронное письмо, предположительно содержащее экспортные документы?

Предположим, неавторизованные пользователи получают доступ к вашим данным после того, как ничего не подозревающий сотрудник нажимает на фишинговое письмо, подобное приведенному выше. В этом случае регулярное резервное копирование обеспечит нормальную работу вашего бизнеса.

Что касается резервного копирования бизнес-данных, рассмотрите возможность использования правила 3-2-1. Всегда имейте три копии ваших данных. Создайте резервную копию двух версий на отдельных устройствах хранения, а окончательную версию — вне офиса.

У вас есть множество вариантов физических устройств резервного копирования. Внешние жесткие диски (твердотельные или жесткие диски) и USB-накопители могут работать. Емкость их хранилища может варьироваться от 500 гигабайт до двух терабайт и выше. Кроме того, оптические носители, такие как DVD или компакт-диски, полезны для хранения резервных копий файлов меньшего размера.

Что касается удаленных решений, облачное хранилище не имеет себе равных. Вы можете хранить файлы своего бизнеса на удаленном сервере и получать к ним доступ через подключение к Интернету за ежемесячную плату. Такие сервисы, как Google Drive, OneDrive и Dropbox, являются одними из самых популярных.

4. Обучайте сотрудников кибербезопасности.

Вы также можете бороться с уязвимостями безопасности, обучая своих сотрудников вопросам сетевой безопасности.

Программы и курсы, которые предоставляют сертификаты безопасности для начинающих, могут помочь вашим сотрудникам учиться. Как минимум, ваши сотрудники узнают о фишинговых электронных письмах, фишинговых атаках и других уловках, которые киберпреступники используют для взлома критически важных систем. Кроме того, они узнают, как происходят нарушения кибербезопасности на рабочем месте и как злоумышленники используют бреши в безопасности.

Что еще более важно, ваши сотрудники должны знать, как их действия могут невольно способствовать вредоносной деятельности. Например, обучение кибербезопасности может подчеркнуть важность доступа к данным компании через частные сети и избегания использования общедоступных сетей (например, общедоступных сетей Wi-Fi в кафе).

Крайне важно, чтобы вы включили обучение кибербезопасности в свои бизнес-операции.

Вместо того, чтобы время от времени отправлять электронные письма и организовывать учебные занятия каждый нечетный год, рассмотрите возможность пригласить специалистов по кибербезопасности регулярно общаться с вашими сотрудниками.

Вы даже можете стимулировать посещение курсов по кибербезопасности, сделав их частью постоянного развития ваших сотрудников. Когда сотрудник убежден, что его осведомленность о кибербезопасности поможет его карьерным перспективам и превратится в навыки, готовые к работе, он может быть более склонен усвоить и применить на практике то, чему он научился.

Если вы управляете технологической компанией, подумайте об обучении своих сотрудников тому, как искусственный интеллект может помочь защититься от кибератак с использованием ИИ.

5. Проводите регулярные проверки кибербезопасности.

Проведение регулярных аудитов кибербезопасности поможет вам выявить уязвимости безопасности и риски кибербезопасности для вашего бизнеса.

Аудит кибербезопасности включает в себя оценку политики безопасности вашего бизнеса и попытку обнаружить любые угрозы или области для улучшения.

В ходе аудита вы определите, соблюдает ли ваш бизнес правила кибербезопасности, и оцените, среди прочего, уровень вашей безопасности. Более частые проверки будут проверять достоверность вашего антивирусного программного обеспечения (т. е. его актуальность). Нередко в процессе меняется партнер по кибербезопасности.

Вы можете провести два типа аудита кибербезопасности:

- Внутренний аудит . Когда вы проводите внутренний аудит, проверки проводит персонал вашей компании по кибербезопасности. Этот тип аудита распространен среди небольших предприятий.

- Внешний аудит : Внешний аудит приглашает аудиторов, не связанных с компанией, для проведения проверок. Крупные компании обычно выбирают эти типы аудита.

Частота проведения проверок будет зависеть от вашего бизнеса.

Например, если вы храните конфиденциальную информацию в своих компьютерных системах, вам потребуется частый аудит, чтобы гарантировать ее безопасность. Вы также можете думать о том, будет ли аудит наносить ущерб бизнесу.

Дополнительные факторы, которые следует учитывать при проведении аудита, включают:

- Объем : Насколько всеобъемлющим вы хотите, чтобы аудит был? Должен ли он дать вам полную картину состояния кибербезопасности вашего бизнеса или сосредоточиться на конкретных аспектах вашего бизнеса?

- Угрозы и меры реагирования. Если вы обнаружите угрозы для своего бизнеса, как вы отреагируете?

Завершив аудит, вы получите более четкое представление о том, насколько безопасен (или нет) ваш бизнес от киберугроз. А если вы обнаружите какие-либо угрозы, вы сможете принять меры по их нейтрализации.

Следуйте советам по кибербезопасности для защиты бизнес-данных

Если вы хотите обеспечить безопасность своих бизнес-данных, вам необходимо внедрить два или более передовых методов кибербезопасности, обсуждаемых в статье. Статистические данные ясно показывают, что в будущем киберпреступность будет стремительно расти, а это означает, что бизнесу необходимо быть к этому готовым.

Подводя итог, рассмотрите возможность включения двухфакторной аутентификации и применения политики надежных паролей. Регулярно создавайте резервные копии своих данных и обучайте своих сотрудников вопросам кибербезопасности, чтобы снизить риски, вызванные человеческим фактором. Наконец, проводите регулярные проверки кибербезопасности, чтобы быть в курсе безопасности вашего бизнеса от киберугроз.

Найдите экспертов по кибербезопасности, которые смогут защитить ваши бизнес-данные от злоумышленников. Свяжитесь с компанией по кибербезопасности на The Manifest.