İş Verilerinizi Korumak için En İyi 5 Siber Güvenlik Uygulaması

Yayınlanan: 2024-03-05Yalnızca 2022 yılında Federal Soruşturma Bürosu, siber saldırıların kurbanı olan ABD'li işletmelerden 800.944 şikayet aldı.

Siber saldırıların arttığı doğru olsa da işletmenizin bir saldırıya kurban gitmesi gerekmiyor. Tam tersine, siber uzaydaki birçok güvenlik tehlikesine karşı korunmak için siber güvenlik önlemlerini uygulayarak inisiyatif alabilirsiniz.

İş verilerinizi güvende tutmak için uygulayabileceğiniz beş temel siber güvenlik en iyi uygulamasını burada bulabilirsiniz.

1. İki Faktörlü Kimlik Doğrulamayı Etkinleştirin

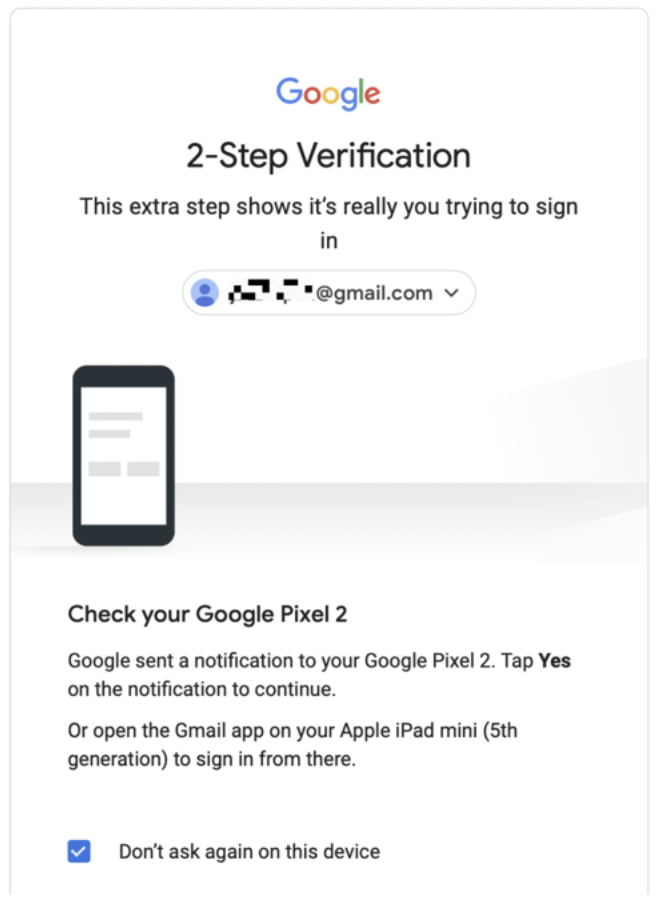

İki faktörlü kimlik doğrulama ("çok faktörlü kimlik doğrulama" olarak da bilinir), siber tehditleri uzak tutmak için uygulayabileceğiniz en yaygın siber güvenlik uygulamalarından biridir. Microsoft ve Google gibi şirketler bunu müşterilerinin verilerini güvende tutmak için kullanıyor ve Avrupa Birliği'nin Genel Veri Koruma Yönetmeliği (GDPR) gibi yasalar tarafından da tavsiye ediliyor.

Bu basit siber güvenlik önlemi, çalışanlarınızın hesaplarına erişim izni verilmeden önce ikinci bir kimlik doğrulama faktörü (şifreleri dışında) sağlamasını zorunlu kılarak işletmenizin verilerini koruyabilir. Ek kimlik doğrulama bilgileri şunlar olabilir:

- Her giriş yaptıklarında telefon numaralarına gönderilen altı haneli tek kullanımlık şifreler

- biyometrileri (örneğin parmak izi, retina taraması veya yüz tanıma taraması)

- çalışanın sesi

İki faktörlü kimlik doğrulamayı etkili kılan kalite, sağladığı ekstra güvenlik katmanıdır.

Uygulamadan önce, kullanıcı adları ve şifrelerin tümü, bir işletmenin verilerine erişim sağlamak için gereken kötü niyetli aktörlerdi. Artık bilgisayar korsanları çalışanlarınızın kullanıcı adlarını ve şifrelerini ele geçirseler bile, telefonları veya biyometrik verileri olmadan hesaplara erişemeyecekler.

Ancak hepsi bu kadar değil: İki faktörlü kimlik doğrulama, şüpheli etkinliklere karşı sizi gerçek zamanlı olarak uyarabilir. Bazı durumlarda, yetkisiz kullanıcılar tanınmayan bir cihazdan kimlik bilgileriyle oturum açmaya çalıştığında çalışanlarınız e-posta alacaktır. E-posta, bir oturum açma girişimini tanıyıp tanımadıklarını onaylamalarını isteyebilir. Oturum açmayı onaylamak için Google tarafından gönderilen bu örnek e-postaya bakın:

Dağıtılmış bir iş gücünüz varsa ve çalışanlarınız kurumsal ağınızın dışındaki cihazlardan oturum açıyorsa çok faktörlü kimlik doğrulamayı kullanmayı düşünün. Bu siber güvenlik önleminin uygulanması kolaydır ve siber güvenlik bütçenizi zorlamaz.

2. Güçlü Şifre Politikasını Uygulayın

Siber suçlular, çalışanların hesaplarını ele geçirirken sosyal mühendislik ve kaba kuvvet saldırıları gibi çeşitli teknikleri kullanıyor. Zayıf şifreler başarı şansını artırır ve sizin gibi işletme sahiplerinin güvenlik ihlali yaşama olasılığını artırır.

Bu nedenle verilerinizi siber güvenlik tehditlerinden korumanın bir başka yolu da iş yerinizde güçlü bir şifre politikası uygulamaktır.

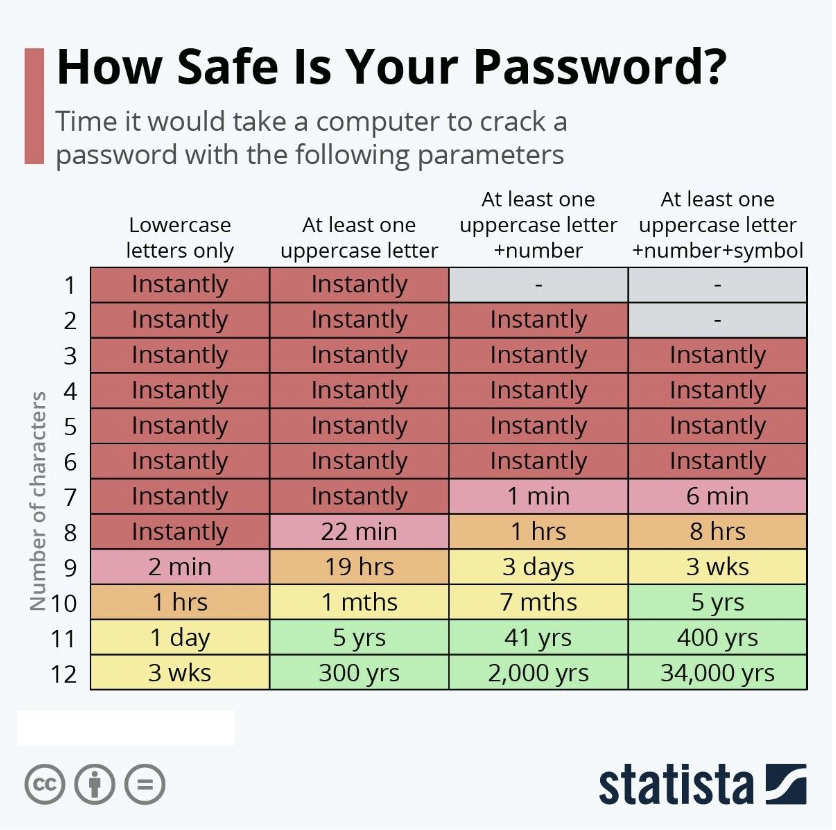

Güçlü bir şifre politikası uygulamak, çalışanlarınızın hesapları için şifre ayarlarken takip edecekleri bir dizi temel kural oluşturmayı içerir. Tipik kurallar, her hesap için ayrı şifreler kullanmayı ve harf (büyük ve küçük harf), rakam ve simgelerin birleşimini içeren güçlü, uzun şifreler oluşturmayı içerebilir.

Bu arada, çalışanlarınızı, şifrelerinin güçlü sayılması için karşılaması gereken kriterler konusunda eğitmeniz gerekecektir. Arama motoru devi Google, güçlü bir şifrenin nasıl belirleneceğine dair ipuçları sunuyor. Şunları yapmanız gerektiği söyleniyor:

- benzersiz olmalıdır (ve bir çalışanın kişisel hesapları için yeniden kullanılmamalıdır)

- unutulmaz ol

- ortak kalıpları hariç tutun (ör. "1234")

- kişisel bilgileri hariç tutun (örneğin, önemli bir kişinin doğum günü)

Yukarıdaki kriterleri karşılayan şifreler, işletmenizin fikri mülkiyetine yetkisiz erişime karşı ilk savunma hattı olarak çalışmalıdır. Şifrelerin kırılmasının zor olduğundan kesinlikle emin olmak istiyorsanız, onlardan seçim yaparken bu tabloyu kılavuz olarak kullanmalarını da isteyin:

Kaynak: CDN

Bu siber güvenlik stratejisinin dezavantajlarının ve mevcut çözümlerin farkında olun.

Bir çalışanın karmaşık bir şifre kullanmasının ana dezavantajı, onu yazıp çalışma alanının yakınında saklayabilmesidir. Parolalarını saklamalarına ve hatırlamalarına yardımcı olacak parola yöneticilerini dağıtarak bu uygulamayı engelleyebilirsiniz. Bu araçlar, çalışanlarınızın şifrelerini her üç ila altı ayda bir değiştirmesini zorunlu kılarsanız da kullanışlı olacaktır.

3. Veri Yedeklemesi Oluşturun

Verilerinizi düzenli olarak yedeklemek iş açısından akıllıcadır, ancak aynı zamanda en akıllı siber güvenlik en iyi uygulamalarından biridir. Bunun nedeni, bir fidye yazılımı saldırısı durumunda veri yedeklemelerinize başvurabilmenizdir.

Fidye yazılımı saldırıları, bir güvenlik ihlali sırasında suçlular tarafından gerçekleştirilen en yaygın siber saldırılar arasındadır. Bunlar, iş bilgisayarlarındaki dosyaları ele geçirmek ve bunları fidye için tutmak için kötü amaçlı yazılım (fidye yazılımı) kullanmayı içerir. 2022 yılında dünya çapında kaydedilen tüm siber saldırıların %68'e yakınında fidye yazılımı kullanıldı.

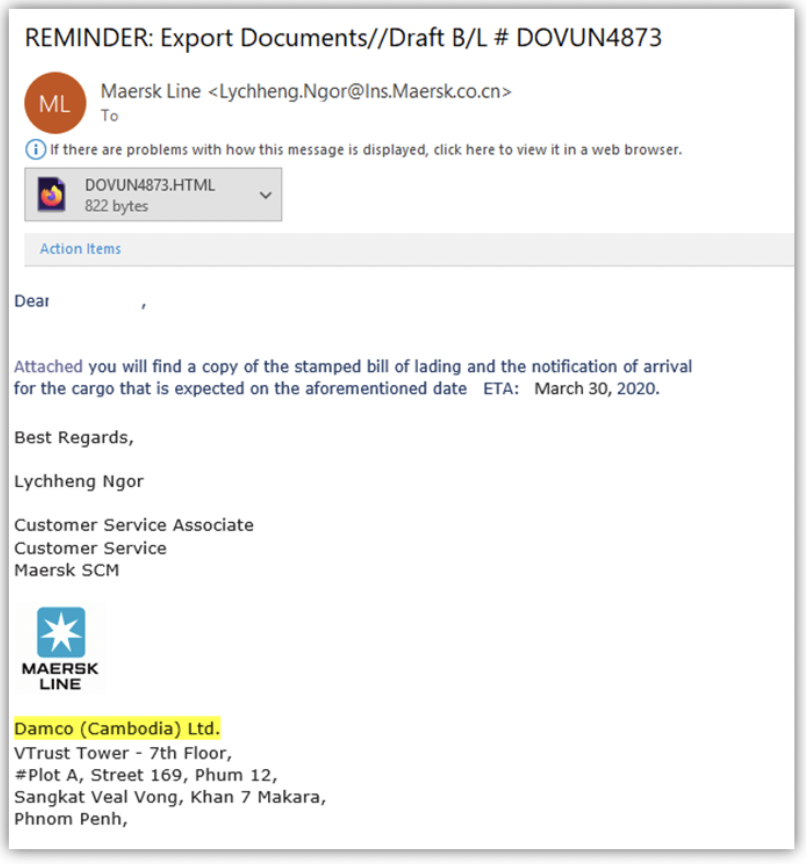

Siber güvenlik politikalarınızın çalışanların fidye yazılımına kanmasını önlemesi umulurken, kötü amaçlı bir bağlantının bir güvenlik olayına dönüşmesi için yalnızca tek bir tıklama yeterlidir. Zaman yönetimi istatistikleri, çalışanların ortalama olarak her saat 40 dakikada bir e-postalarını kontrol ettiğini gösteriyor. E-posta kimlik avının fidye yazılımları için en yaygın dağıtım yöntemi olduğu tespit edildiğinden ve gönderilen e-postalar ilk bakışta meşru gibi göründüğünden, bir saldırının gerçekleşme olasılığı artar.

Bir çalışana gönderilen kimlik avı e-postasının şu örneğine göz atın:

Kaynak: Ucuz SSL Güvenliği

Bunun bir kimlik avı e-postası olduğu sonucuna varmanın tek yolu onu iyice incelemektir. E-postayı gönderenin Kamboçya merkezli Damco olması gerektiğine dikkat edin. Ancak gönderenin e-posta adresi alan adı kaydı Çin'de (.cn) yapılmıştır. Daha sonra Maersk Line logosunun kullanımı var. Bu şirket yasal olsa da merkezi Danimarka'dadır.

Ayrıca kendinize şunu sorun: Bir müşteri hizmetleri çalışanı neden ihracat belgelerini içeren bir e-posta göndersin?

Şüphelenmeyen bir çalışanın yukarıdaki gibi bir kimlik avı e-postasını tıkladıktan sonra yetkisiz kullanıcıların verilerinize erişim sağladığını varsayalım. Bu durumda, düzenli yedeklemeler işletmenizin normal şekilde çalışabilmesini sağlayacaktır.

İş verilerinizi nasıl yedekleyebileceğiniz konusunda 3-2-1 kuralını kullanmayı düşünün. Verilerinizin her zaman üç kopyasını yanınızda bulundurun. İki sürümü ayrı depolama cihazlarına, son sürümü ise tesis dışına yedekleyin.

Çok sayıda fiziksel yedekleme cihazı seçeneğiniz var. Harici sabit sürücüler (katı hal veya sabit disk sürücüleri olsun) ve USB flash sürücüler çalışabilir. Depolama kapasiteleri 500 gigabayttan iki terabayta kadar değişebilir. Ayrıca DVD veya CD gibi optik ortamlar, daha küçük dosya yedeklerini depolamak için kullanışlıdır.

Tesis dışı çözümlere gelince, bulut depolama rakipsizdir. İşletmenizin dosyalarını uzak bir sunucuda saklayabilir ve aylık ücret karşılığında internet bağlantısıyla bunlara erişebilirsiniz. Google Drive, OneDrive ve Dropbox gibi hizmetler en popülerler arasındadır.

4. Çalışanları Siber Güvenlik Konusunda Eğitin

Çalışanlarınızı ağ güvenliği konusunda eğiterek de güvenlik açıklarıyla mücadele edebilirsiniz.

Yeni başlayanlar için güvenlik sertifikaları sağlayan programlar ve kurslar, çalışanlarınızın öğrenmesine yardımcı olabilir. Çalışanlarınız en azından kimlik avı e-postaları, kimlik avı dolandırıcılıkları ve siber suçluların kritik sistemleri tehlikeye atmak için kullandığı diğer hileler hakkında bilgi sahibi olacaktır. Ayrıca iş yerinde bu siber güvenlik ihlallerinin nasıl meydana geldiğini ve kötü aktörlerin güvenlik açıklarından nasıl yararlandığını öğrenecekler.

Daha da önemlisi, çalışanlarınızın eylemlerinin farkında olmadan kötü niyetli faaliyetlere nasıl yardımcı olabileceğini bilmeleri gerekir. Örneğin, siber güvenlik eğitimi, şirket verilerine özel ağlar aracılığıyla erişmenin ve genel ağları (örneğin, kafelerdeki halka açık Wi-Fi ağları) kullanmaktan kaçınmanın önemini vurgulayabilir.

Siber güvenlik eğitimini iş operasyonlarınızın bir parçası haline getirmeniz çok önemlidir.

Ara sıra e-posta göndermek ve her iki yılda bir eğitim oturumları düzenlemek yerine, siber güvenlik uzmanlarını çalışanlarınızla düzenli aralıklarla konuşmaya davet etmeyi düşünün.

Hatta siber güvenlik kurslarına katılımı çalışanlarınızın sürekli gelişiminin bir parçası haline getirerek teşvik edebilirsiniz. Bir çalışan, siber güvenlik farkındalığının kariyer beklentilerine yardımcı olacağına ve işe hazır becerilere dönüşeceğine ikna olduğunda, öğrendiklerini içselleştirmeye ve uygulamaya daha yatkın olabilir.

Bir teknoloji şirketi işletiyorsanız çalışanlarınıza yapay zekanın, yapay zeka destekli siber saldırılara karşı savunmaya nasıl yardımcı olabileceğini öğretmeyi düşünün.

5. Düzenli Siber Güvenlik Denetimleri Yapın

Düzenli siber güvenlik denetimleri gerçekleştirmek, işletmenizdeki güvenlik açıklarını ve siber güvenlik risklerini belirlemenize yardımcı olacaktır.

Siber güvenlik denetimi, herhangi bir tehdidi veya iyileştirme alanını keşfetmeye çalışırken işletmenizin güvenlik politikalarını değerlendirmeyi içerir.

Denetim sırasında işletmenizin siber güvenlik düzenlemelerine uyup uymadığını belirleyecek ve diğerlerinin yanı sıra güvenlik duruşunuzu değerlendireceksiniz. Daha sık denetimlerde antivirüs yazılımınızın geçerliliği (yani güncel olup olmadığı) incelenecektir. Süreç sırasında siber güvenlik ortağını değiştirmek alışılmadık bir durum değil.

Gerçekleştirebileceğiniz iki tür siber güvenlik denetimi vardır:

- İç Denetim : İç denetim yaptığınızda, işletmenizin siber güvenlik personeli kontrolleri gerçekleştirir. Bu denetim türü küçük işletmelerde yaygındır.

- Dış Denetim : Dış denetim, şirkete bağlı olmayan denetçileri kontrolleri yapmaya davet eder. Daha büyük şirketler genellikle bu denetim türlerini seçerler.

Denetimleri ne sıklıkta gerçekleştireceğiniz işletmenize bağlı olacaktır.

Örneğin, bilgisayar sistemlerinizde hassas bilgiler saklıyorsanız, bunların güvenliğini sağlamak için sık sık denetimlere ihtiyacınız olacaktır. Denetimin işinize zarar verip vermeyeceği de aklınızda olabilir.

Denetimleri gerçekleştirirken dikkate alınması gereken ek faktörler şunları içerir:

- Kapsam : Denetimin ne kadar kapsamlı olmasını istiyorsunuz? Size işletmenizin siber güvenlik duruşunun tam resmini vermeli mi yoksa işletmenizin belirli yönlerine mi odaklanmalıdır?

- Tehditler ve Yanıtlar: İşletmenize yönelik tehditleri keşfederseniz nasıl yanıt verirsiniz?

Bir denetimi tamamladığınızda, işletmenizin siber tehditlere karşı ne kadar güvende (veya başka şekilde) olduğuna dair daha net bir resme sahip olacaksınız. Herhangi bir tehdit keşfederseniz bunları etkisiz hale getirmek için harekete geçebilirsiniz.

İş Verilerini Korumak için Siber Güvenlik İpuçlarını Takip Edin

İş verilerinizi güvende tutmak istiyorsanız makalede tartışılan en iyi siber güvenlik uygulamalarından iki veya daha fazlasını uygulamanız gerekir. İstatistikler siber suçların gelecekte hızla artacağını gösteriyor, bu da işletmelerin hazırlıklı olması gerektiği anlamına geliyor.

Özetlemek gerekirse, iki faktörlü kimlik doğrulamayı etkinleştirmeyi ve güçlü bir parola politikası uygulamayı düşünün. İnsan hatalarından kaynaklanan riskleri azaltmak için verilerinizi düzenli olarak yedekleyin ve çalışanlarınıza siber güvenlik konusunda eğitim verin. Son olarak, işletmenizin siber tehditlere karşı güvenliği konusunda güncel kalmak için düzenli siber güvenlik denetimleri gerçekleştirin.

İş verilerinizi saldırganlardan koruyabilecek siber güvenlik uzmanlarını bulun. The Manifest'te bir siber güvenlik şirketiyle bağlantı kurun.