การสแกนช่องโหว่ Vs การทดสอบการเจาะ - อะไรคือความแตกต่าง?

เผยแพร่แล้ว: 2022-11-17การละเมิดความปลอดภัยเป็นหนึ่งในสาเหตุที่พบบ่อยที่สุดสำหรับองค์กรขนาดใหญ่ที่ต้องสูญเสียรายได้ต่อปี ในช่วงไม่กี่ปีที่ผ่านมา การโจมตีทางไซเบอร์ในองค์กรมีจำนวนเพิ่มขึ้น ดังนั้นทุกธุรกิจจึงต้องหาวิธีป้องกันตนเองจากการสูญเสียที่อาจเกิดขึ้น และโซลูชันสองรายการเหล่านี้คือการทดสอบการสแกนและการทดสอบการเจาะ คู่มือนี้จะมุ่งเน้นไปที่บริการทั้งสองนี้และพยายามครอบคลุมข้อมูลให้มากที่สุดเกี่ยวกับความแตกต่างของการประเมินช่องโหว่และการทดสอบการเจาะระบบ มาเริ่มกันเลยดีกว่า

วิธีที่ดีที่สุด 5 อันดับแรกสำหรับการทดสอบเว็บไซต์ของคุณ

การสแกนช่องโหว่ - อธิบาย

แฮ็กเกอร์ใช้ประโยชน์จากช่องโหว่ของเครือข่ายและแอพของคุณ จากนั้น พวกเขาใช้ช่องโหว่เหล่านั้นเพื่อสร้างทางที่ง่ายดายในการเข้าและออกจากระบบทั้งหมดของคุณ

ตามชื่อที่ระบุ การสแกนช่องโหว่จะระบุจุดที่เป็นไปได้ในระบบของคุณ เพื่อให้ธุรกิจของคุณสามารถแก้ไขได้ก่อนที่เฮกเตอร์หรืออาชญากรไซเบอร์รายอื่นจะได้รับประโยชน์ กระบวนการนี้ใช้เครื่องมือสแกนต่างๆ ผ่านกระบวนการอัตโนมัติ

ช่องโหว่อาจรวมถึงสิ่งต่อไปนี้:

- ข้อผิดพลาดในการเข้ารหัส

- ความผิดปกติของแพ็คเก็ต

- ข้อผิดพลาดในการกำหนดค่า

- อาชญากรไซเบอร์ใช้เส้นทางที่เข้าถึงได้เพื่อประนีประนอมข้อมูลที่ละเอียดอ่อน

ข้อมูลและข้อมูลเกี่ยวกับช่องโหว่ที่เป็นไปได้จะรวมอยู่ในความสม่ำเสมอของฐานข้อมูลเพื่อลบข้อบกพร่องเหล่านี้ออกจากการรักษาความปลอดภัยอย่างมีประสิทธิภาพมากขึ้น

การทดสอบความปลอดภัยของการรวมฟังก์ชันพื้นฐานสำหรับเว็บแอปพลิเคชัน

ใครสามารถดำเนินการสแกนช่องโหว่ได้บ้าง มารู้เพิ่มเติมกันเถอะ

การสแกนช่องโหว่มักดำเนินการโดยแผนกไอทีขององค์กรหลายแห่งหรือผู้เชี่ยวชาญด้านความปลอดภัยทางไซเบอร์จากภายนอก ทีมไอทีสามารถกำหนดเป้าหมายของตนเองเพื่อระบุช่องโหว่ที่อาจก่อให้เกิดความเสี่ยงร้ายแรงต่อองค์กรของคุณ ไม่เพียงช่วยทีมในการระบุช่องโหว่ที่รู้จักเท่านั้น แต่ยังจัดประเภทตามความรุนแรงอีกด้วย การปล่อยให้ช่องโหว่อยู่ในระบบอาจนำไปสู่ความสูญเสียทางการเงินและส่วนบุคคลอย่างรุนแรง แต่ต้องขอบคุณการสแกนช่องโหว่ สามารถแก้ปัญหาส่วนใหญ่ที่องค์กรเผชิญอยู่ทุกวัน

เครื่องมือทดสอบการเจาะระบบอัตโนมัติที่ดีที่สุดและเฟรมเวิร์กประจำปี 2023

องค์กรควรทำการสแกนช่องโหว่บ่อยแค่ไหน?

จำเป็นต้องทำการสแกนช่องโหว่อย่างสม่ำเสมอ ควรทำการสแกนช่องโหว่ของเครือข่ายอย่างน้อยปีละครั้ง มีประสิทธิภาพและประสิทธิผลในการสแกนหาช่องโหว่ แม้ว่าการสแกนช่องโหว่จะมีประโยชน์มากมาย แต่ก็มีข้อเสียอยู่บ้าง ดังนั้นทีมไอทีจึงต้องให้ความสำคัญกับการต่อสู้เพื่อความปลอดภัยในโลกไซเบอร์ เนื่องจากอาชญากรไซเบอร์สามารถใช้เครื่องมือสแกนแบบเดียวกับที่คุณใช้เพื่อค้นหาช่องโหว่และค้นหาจุดอ่อนเพื่อใช้ประโยชน์จากเครือข่ายธุรกิจ พวกเขาสามารถใช้ข้อบกพร่องเหล่านี้ให้เป็นประโยชน์ได้ พวกเขากำลังมองหาช่องโหว่ใหม่แทน ช่องโหว่ที่เพิ่งถูกระบุเป็นครั้งแรกเรียกว่าศูนย์วัน ดังนั้น หากทำการสแกนเพียงน้อยนิด นั่นหมายถึงองค์กรต่างๆ อาจตกเป็นเหยื่อของอาชญากรไซเบอร์ เนื่องจากแพตช์สำหรับช่องโหว่เหล่านี้ ธุรกิจจำนวนมากยังรวมการทดสอบการเจาะระบบไว้ในแผนการรักษาความปลอดภัยทางไซเบอร์ด้วย

วิธีการทดสอบแอปพลิเคชันระดับองค์กร

การสแกนช่องโหว่ vs การประเมินช่องโหว่

เพื่อให้เข้าใจการสแกนช่องโหว่และการประเมินช่องโหว่ คุณต้องทราบว่าคำสองคำนี้แตกต่างกัน การสแกนช่องโหว่เป็นส่วนเล็กๆ ของการประเมินช่องโหว่ โดยปกติแล้ว ในการสแกนช่องโหว่ ผู้ทดสอบจะติดตั้งเครื่องมือแบบกำหนดเองหรือเครื่องมือเฉพาะบนระบบของคุณก่อน ซึ่งอาจมีราคาสมเหตุสมผล การประเมินช่องโหว่เป็นการสอบปากเปล่าของทั้งระบบมากกว่า

การทดสอบการเจาะ - อธิบาย

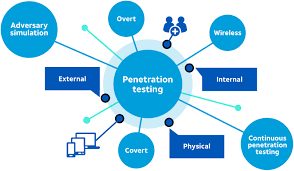

การทดสอบการเจาะระบบนั้นแตกต่างจากการสแกนช่องโหว่ตรงที่จะเน้นไปที่การระบุตำแหน่งและการประนีประนอมกับระบบที่มีช่องโหว่ในสภาพแวดล้อม ไม่ว่าจะเป็นผู้เชี่ยวชาญภายในหรือภายนอก ผู้ทดสอบการเจาะนำความคิดและกลยุทธ์ของแฮ็กเกอร์มาใช้ ที่จริงต้องทำเพราะต้องการลดขั้นตอน พวกเขาสามารถใช้ขั้นตอนต่างๆ มากมายในการทดสอบการเจาะ และวิธีที่ใช้กันมากที่สุดวิธีหนึ่งคือวิธีการซักถาม วิธีการซักถามก็มีความสำคัญเช่นกันสำหรับการสแกนช่องโหว่และการทดสอบการเจาะระบบ การทดสอบการเจาะทะลุผ่านพื้นผิวเล็กน้อย มีช่องโหว่ที่ยากมากกว่าช่องโหว่ที่เป็นที่รู้จัก ดังนั้นจึงเป็นมากกว่าการสแกนช่องโหว่

คู่มือโดยละเอียดของการทดสอบการรุกของ Blockchain

ใครสามารถทำการทดสอบการเจาะทะลุได้ มาทราบข้อมูลเพิ่มเติมกันเถอะ

เช่นเดียวกับการทดสอบช่องโหว่ เป้าหมายของผู้ทดสอบการเจาะระบบคือจับอาชญากรไซเบอร์ที่ผ่านการป้องกันขององค์กรคุณ ผู้คุกคามอาจผ่านพ้นการป้องกันของคุณไปได้ ข้อมูลนี้จัดทำขึ้นผ่านการทดสอบ มันทำให้องค์กรของคุณตระหนักที่สำคัญซึ่งช่วยให้คุณสามารถเสริมความแข็งแกร่งให้กับระบบของคุณและรับประกันได้ว่าคุณสามารถเพิ่มความยืดหยุ่นของท่าทางการรักษาความปลอดภัยของคุณได้

กระบวนการที่เกี่ยวข้องกับการทดสอบการเจาะคืออะไร?

โดยทั่วไปแล้วขั้นตอนต่อไปนี้จะประกอบกันเป็นการมีส่วนร่วมในการทดสอบการเจาะระบบ:

- การคิดอย่างรอบคอบเกี่ยวกับเป้าหมายที่คุณหวังว่าจะบรรลุคือขั้นตอนแรก แล้วรู้ว่าขอบเขตเป็นสิ่งสำคัญ ทุกครั้งที่คุณเปิดตัวฟังก์ชันใหม่สำหรับแอปพลิเคชันที่มีอยู่หรือเปิดตัวเว็บหรือแอปพลิเคชันมือถือใหม่ คุณควรทำการทดสอบการเจาะแอปพลิเคชัน

- สิ่งต่อไปคือการดำเนินการทดสอบการเจาะเครือข่ายภายนอกเพื่อประเมินประสิทธิภาพของการป้องกันขอบเขตขององค์กรของคุณ การทดสอบการเจาะบริการบนเว็บกลายเป็นสิ่งจำเป็น เนื่องจากบริการบนเว็บ เช่น API ถูกใช้บ่อยขึ้นเพื่อเชื่อมโยงระบบต่างๆ และทำให้การถ่ายโอนข้อมูลง่ายขึ้น แม้แต่เราเตอร์ Wi-Fi ไร้สายของคุณก็อาจมีความเสี่ยงได้ ด้วยการทดสอบการเจาะระบบเครือข่ายไร้สาย คุณจะมั่นใจได้ว่าผู้ใช้ที่ไม่ได้รับอนุญาตจะไม่เข้าถึงเครือข่ายของคุณผ่านเราเตอร์ Wi-Fi ที่ติดไวรัส

- นอกจากนี้ยังกำหนดว่าผู้ทดสอบการเจาะระบบควรเข้าถึงระบบในฐานะผู้ใช้ที่ได้รับการรับรองความถูกต้องหรือเป็นผู้ใช้ที่ไม่ได้รับอนุญาต การให้สิทธิ์การเข้าถึงแบบยาวและรหัสผ่านแก่ระบบหากกระบวนการจะได้รับอนุญาตเป็นการตัดสินใจที่สำคัญ

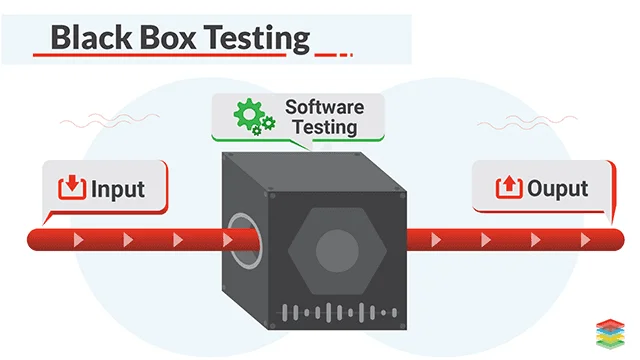

- คุณต้องเลือกว่าจะทำการทดสอบการเจาะ Black-Box หรือไม่ ซึ่งผู้ทดสอบจำเป็นต้องรู้มากเกี่ยวกับสถาปัตยกรรมของระบบหรือซอร์สโค้ด กลยุทธ์นี้เลียนแบบวิธีการที่แฮ็กเกอร์ใช้เพื่อคัดลอกผู้ใช้ ในทางตรงกันข้าม White-Box Penetration Testing กำหนดให้ผู้ทดสอบมีความรู้ในระบบที่ใช้ไป กลยุทธ์นี้เป็นประโยชน์ต่อผู้ทดสอบในการค้นหาจุดอ่อนที่อาจเกิดขึ้นกับซอร์สโค้ด Grey-Box Penetration Testing เป็นอีกวิธีหนึ่งที่ผู้ทดสอบเข้าถึงระบบด้วยความรู้บางอย่าง เช่น ในฐานะผู้ใช้ที่มีสิทธิพิเศษ

ผู้ทดสอบจะเริ่มต้นด้วยการทดสอบการเจาะได้อย่างไร

ผู้ทดสอบรวบรวมข้อมูลสำคัญเกี่ยวกับระบบที่จะทดสอบในขั้นตอนนี้เพื่อระบุจุดอ่อนที่อาจเกิดขึ้น ผู้ทดสอบการเจาะระบบจะค้นหาข้อมูลโอเพ่นซอร์สเพื่อค้นหาช่องโหว่และจุดเริ่มต้นที่เป็นไปได้ แต่พวกเขาต้องผ่านกระบวนการกำหนดรูปแบบภัยคุกคามเพื่อค้นหาข่าวกรองแบบเปิด เมื่อวิเคราะห์กระบวนการสร้างแบบจำลองภัยคุกคามแล้ว ผู้ทดสอบจะเริ่มตรวจสอบระบบตามที่ระบุไว้ในขอบเขต โดยเตรียมแผนที่ของช่องโหว่และจุดเข้าที่อาจเป็นไปได้

ผู้ทดสอบสามารถดำเนินการนอกเหนือขอบเขตเพื่อค้นหาความเสี่ยงที่อาจเกิดขึ้นในการรักษาความปลอดภัยของคุณ นอกจากนี้ พวกเขาจะพยายามอย่างเต็มที่เพื่อป้องกันความเสียหาย การสูญหายของข้อมูล หรือการหยุดชะงักทางธุรกิจ ผู้ทดสอบจะแจ้งความคืบหน้าให้คุณทราบอย่างครบถ้วนในทุกขั้นตอนของกระบวนการสอบสวน พวกเขาจะแจ้งให้คุณทราบถึงช่องโหว่ร้ายแรงที่ค้นพบเพื่อให้สามารถดำเนินการได้ทันทีเพื่อลดความเสี่ยง

ความแตกต่างของการประเมินช่องโหว่และการทดสอบการเจาะระบบ

ต่อไปนี้คือความแตกต่างของการประเมินช่องโหว่และการทดสอบการเจาะระบบเพื่อเรียนรู้เพิ่มเติมเกี่ยวกับบริการเหล่านี้

#1: ความครอบคลุมของช่องโหว่ โดยเฉพาะด้านกว้างและเชิงลึก สร้างความแตกต่างหลักระหว่างการประเมินช่องโหว่และการทดสอบการเจาะระบบ เป้าหมายของการประเมินช่องโหว่สามารถระบุข้อบกพร่องด้านความปลอดภัยได้มากที่สุดเท่าที่จะเป็นไปได้ตามแนวทางแบบกว้างถึงเชิงลึก เพื่อให้เครือข่ายปลอดภัย ผู้ทดสอบควรใช้บ่อยๆ โดยเฉพาะอย่างยิ่งระหว่างการเปลี่ยนแปลงเครือข่าย การเปลี่ยนแปลงเครือข่ายอาจรวมถึงการติดตั้งอุปกรณ์ใหม่ เพิ่มบริการใหม่ หรือแม้แต่การเปิดพอร์ต นอกจากนี้ยังใช้ได้กับองค์กรที่ต้องการทราบเกี่ยวกับข้อบกพร่องด้านความปลอดภัยที่อาจเกิดขึ้นทั้งหมด ซึ่งทำให้อาชญากรไซเบอร์มีทางผ่านที่เป็นไปได้ในการก้าวเข้าสู่ระบบองค์กรของคุณ ในอีกด้านหนึ่ง เมื่อองค์กรมีระบบป้องกันที่แข็งแกร่งอยู่แล้ว และพวกเขาต้องการให้แน่ใจว่าระบบของพวกเขายังคงเป็นมืออาชีพสำหรับแฮ็กเกอร์ พวกเขาจะใช้การทดสอบการเจาะระบบ

เมื่อลูกค้าอ้างว่าการป้องกันความปลอดภัยของเครือข่ายทำงานได้ดี แต่ต้องการให้แน่ใจว่าสามารถป้องกันแฮ็กเกอร์ได้ การทดสอบการเจาะระบบจึงกลายเป็นตัวเลือกที่ดีกว่าสำหรับวิธีการเชิงลึกมากกว่าความกว้าง

#2: ระดับของการทำงานอัตโนมัติเป็นความแตกต่างเพิ่มเติมที่เกี่ยวข้องกับระดับแรก การทดสอบการเจาะระบบเป็นการรวมเทคนิคแบบแมนนวลและแบบอัตโนมัติ ซึ่งช่วยเจาะลึกลงไปถึงจุดอ่อน โดยทั่วไปแล้วการประเมินช่องโหว่จะเป็นไปโดยอัตโนมัติ ทำให้สามารถครอบคลุมช่องโหว่ได้กว้างขึ้น

#3: ความแตกต่างประการที่สามในทั้งสองเทคนิคคือผู้เชี่ยวชาญที่ได้รับเลือกให้ดำเนินการตามเทคนิคการประกันความปลอดภัยทั้งสอง สมาชิกในแผนกรักษาความปลอดภัยของคุณสามารถดำเนินการทดสอบอัตโนมัติที่ใช้ในการประเมินช่องโหว่ได้ เนื่องจากไม่จำเป็นต้องมีความเชี่ยวชาญระดับสูง อย่างไรก็ตาม ช่องโหว่บางอย่างที่เจ้าหน้าที่รักษาความปลอดภัยของบริษัทไม่สามารถจัดการได้เพิ่มเข้ามาในรายงาน ผู้ให้บริการประเมินช่องโหว่บุคคลที่สามอาจช่วยได้เนื่องจากมีราคาถูกลง นอกจากนี้ยังใช้แรงงานมากและต้องการความเชี่ยวชาญในระดับที่สูงขึ้นมาก คุณสามารถว่าจ้างผู้ให้บริการภายนอกในการทดสอบการเจาะระบบกับผู้ให้บริการทดสอบการเจาะระบบได้

การประเมินช่องโหว่ของแอปพลิเคชัน Vs การทดสอบการเจาะระบบ-ประโยชน์ที่ได้รับ

ต่อไปนี้คือประโยชน์ที่ธุรกิจจะได้รับจากการประเมินช่องโหว่ของแอปพลิเคชันเทียบกับการทดสอบการเจาะระบบ มาดูประโยชน์ของทั้งสองบริการกัน

การสแกนช่องโหว่มีประสิทธิภาพและประสิทธิผล แต่ในขณะเดียวกันก็อนุญาตให้ผู้ทดสอบตรวจหาช่องโหว่ที่ทราบเท่านั้น ในทางกลับกัน การทดสอบการเจาะระบบเป็นแบบแมนนวลโดยธรรมชาติ ทำให้ผู้ทดสอบสามารถใช้ทักษะและความรู้ที่มีเพื่อเปิดเผยช่องโหว่ที่ซ่อนอยู่ การทดสอบการเจาะระบบอัตโนมัติแบบวิวัฒนาการทำลายขีดจำกัดของการประเมินช่องโหว่แบบดั้งเดิมและการทดสอบการเจาะเว็บแอปพลิเคชัน และนำเสนอสิ่งที่ดีที่สุดของทั้งสองโลก

ช่วยให้คุณไปได้ไกลกว่าการสแกนช่องโหว่แบบธรรมดาด้วยการทำให้กิจกรรมหลายอย่างดำเนินการโดยผู้ทดสอบการเจาะระบบโดยอัตโนมัติ ด้วยความช่วยเหลือของการทดสอบการเจาะระบบอัตโนมัติที่พัฒนาขึ้น บริษัทของคุณสามารถปรับปรุงความปลอดภัยได้สูงสุด คุณสามารถลดโอกาสที่การป้องกันเครือข่ายภายในหรือแอปพลิเคชันบนเครือข่ายของคุณจะถูกบุกรุกได้อย่างมากโดยให้ทั้งจังหวะการทดสอบการเจาะตามความต้องการและแบบประจำ

ตอนนี้กลายเป็นเรื่องสำคัญมากขึ้นที่จะต้องนำหน้าแนวภัยคุกคามที่เปลี่ยนแปลงอย่างรวดเร็วในโลกที่อาชญากรไซเบอร์รู้จักเวกเตอร์การโจมตีใหม่อย่างรวดเร็วและยอมรับได้