Pemindaian Kerentanan Vs Pengujian Penetrasi- Apa Perbedaannya?

Diterbitkan: 2022-11-17Pelanggaran keamanan adalah salah satu penyebab paling umum bagi perusahaan besar untuk menghadapi kerugian dalam pendapatan tahunan mereka. Dalam beberapa tahun terakhir, jumlah serangan dunia maya telah meningkat pada organisasi. Jadi, semua bisnis harus menemukan solusi untuk mencegah diri dari potensi kerugian. Dan dua dari solusi ini adalah pemindaian dan pengujian penetrasi. Panduan ini akan fokus pada kedua layanan ini dan mencoba untuk mencakup sebanyak mungkin informasi tentang penilaian kerentanan dan perbedaan pengujian penetrasi. Jadi, mari kita mulai.

5 Metode Terbaik Teratas untuk Menguji Situs Web Anda

Pemindaian Kerentanan- Menjelaskan

Peretas memanfaatkan kerentanan jaringan dan aplikasi Anda. Kemudian, mereka menggunakan celah tersebut untuk membuat jalan masuk dan keluar yang mudah dari seluruh sistem Anda.

Sesuai dengan namanya, pemindaian kerentanan mengidentifikasi titik-titik potensial dalam sistem Anda sehingga bisnis Anda dapat menyelesaikannya sebelum penjahat atau penjahat dunia maya lainnya mendapatkan keuntungan. Prosesnya menggunakan berbagai alat pemindaian melalui proses otomatis.

Kerentanan dapat mencakup hal-hal berikut:

- Kesalahan pengkodean.

- Anomali paket.

- Kesalahan konfigurasi.

- Rute yang dapat diakses yang diambil penjahat dunia maya untuk mengkompromikan data sensitif.

Data dan informasi tentang kemungkinan celah dimasukkan dalam keteraturan basis data untuk menghilangkan kelemahan ini dari keamanan secara lebih efektif.

Pengujian Keamanan Integrasi Fungsi Dasar untuk Aplikasi Web

Siapa yang Dapat Melakukan Pemindaian Kerentanan? Mari Mengenal Lebih Lanjut

Pemindaian kerentanan sering dilakukan oleh banyak departemen TI organisasi atau pakar keamanan dunia maya di luar. Tim TI dapat menetapkan tujuannya sendiri untuk mengidentifikasi kerentanan yang dapat menimbulkan risiko parah bagi organisasi Anda. Tidak hanya membantu tim untuk mengidentifikasi kerentanan yang diketahui, tetapi juga mengklasifikasikannya menurut tingkat keparahannya. Meninggalkan kerentanan dalam sistem dapat menyebabkan kerugian finansial dan pribadi yang parah, namun berkat pemindaian kerentanan. Itu dapat memecahkan sebagian besar masalah yang dihadapi organisasi setiap hari.

Alat dan Kerangka Pengujian Penetrasi Otomatis Terbaik 2023

Seberapa Sering Organisasi Harus Melakukan Pemindaian Kerentanan?

Sangat penting untuk melakukan pemindaian kerentanan secara teratur. Setidaknya setahun sekali, pemindaian kerentanan jaringan lengkap harus dilakukan. Ini efektif dan efisien untuk memindai kerentanan. Sementara pemindaian kerentanan memiliki banyak manfaat, ia juga memiliki beberapa kelemahan. Jadi tim TI juga perlu fokus untuk memperjuangkan keamanan dunia maya karena penjahat dunia maya dapat menggunakan alat pemindaian yang sama dengan yang Anda gunakan untuk menemukan kerentanan dan menemukan titik lemah untuk mengeksploitasi jaringan bisnis. Mereka dapat menggunakan kelemahan ini untuk keuntungan mereka. Sebaliknya, mereka mencari kerentanan baru. Kerentanan yang baru teridentifikasi pertama kali disebut sebagai zero days. Jadi, jika pemindaian dilakukan dengan hati-hati, itu berarti organisasi mungkin berada di bawah kekuasaan penjahat dunia maya karena tambalan untuk kerentanan ini. Banyak bisnis juga menyertakan pengujian penetrasi dalam rencana keamanan siber mereka.

Metodologi Pengujian Aplikasi Perusahaan

Pemindaian Kerentanan vs Penilaian Kerentanan

Untuk memahami pemindaian kerentanan vs penilaian kerentanan, Anda harus tahu bahwa kedua istilah ini berbeda. Pemindaian kerentanan menyumbang sebagian kecil dari penilaian kerentanan. Biasanya, untuk melakukan pemindaian kerentanan, penguji pertama-tama menginstal alat yang disesuaikan atau khusus pada sistem Anda, dengan harga yang wajar. Penilaian kerentanan lebih merupakan pemeriksaan lisan dari keseluruhan sistem.

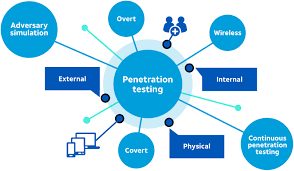

Pengujian Penetrasi- Dijelaskan

Tidak seperti pemindaian kerentanan, pengujian penetrasi berfokus pada menemukan dan membahayakan sistem yang rentan di lingkungan. Baik pakar internal maupun eksternal, penguji penetrasi mengadopsi pola pikir dan strategi peretas. Sebenarnya, mereka harus melakukannya karena ingin meminimalkan prosesnya. Mereka dapat menggunakan berbagai prosedur berbeda untuk melakukan pengujian penetrasi, dan salah satu yang paling umum adalah metode interogasi. Metode interogasi juga penting terkait pemindaian kerentanan vs pengujian penetrasi. Pengujian penetrasi sedikit melampaui permukaan; itu memiliki kerentanan yang sulit daripada hanya yang terkenal, sehingga melampaui pemindaian kerentanan.

Panduan Detail Pengujian Penetrasi Blockchain

Siapa yang Dapat Melakukan Pengujian Penetrasi? Mari Kita Tahu Lebih Banyak Tentang Ini

Sama seperti pengujian kerentanan, tujuan penguji penetrasi adalah untuk menangkap penjahat dunia maya yang telah melewati pertahanan organisasi Anda. Seorang aktor ancaman bisa melewati pertahanan Anda. Informasi ini diberikan melalui pengujian. Ini memberikan kesadaran penting bagi organisasi Anda yang memungkinkan Anda untuk memperkuat sistem Anda dan menjamin bahwa Anda dapat meningkatkan ketahanan postur keamanan Anda.

Apa Proses Yang Terlibat Dalam Pengujian Penetrasi?

Tahapan berikut biasanya membuat keterlibatan pengujian penetrasi:

- Memikirkan dengan hati-hati tentang tujuan yang ingin Anda capai adalah langkah pertama. Maka ketahuilah bahwa ruang lingkup sangat penting. Setiap kali Anda merilis fungsionalitas baru untuk aplikasi yang sudah ada atau meluncurkan aplikasi web atau seluler baru, Anda harus melakukan uji penetrasi aplikasi.

- Hal berikutnya adalah melakukan pengujian penetrasi jaringan eksternal untuk menilai efektivitas pertahanan perimeter organisasi Anda. Pengujian penetrasi layanan web menjadi penting karena layanan web, seperti API, lebih sering digunakan untuk menghubungkan berbagai sistem dan membuat transfer data menjadi lebih mudah. Bahkan router Wi-Fi nirkabel Anda dapat berisiko. Melalui pengujian penetrasi jaringan nirkabel, Anda dapat memastikan pengguna yang tidak sah tidak mengakses jaringan Anda melalui router Wi-Fi yang terinfeksi.

- Ini juga menentukan apakah penguji penetrasi harus mengakses sistem sebagai pengguna yang diautentikasi atau sebagai pengguna yang tidak sah. Memberikan akses sistem ke long dan kata sandi jika prosesnya akan diotorisasi adalah keputusan penting.

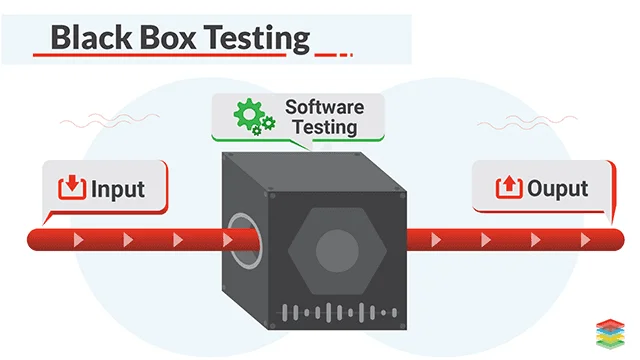

- Anda juga harus memilih apakah akan melakukan pengujian penetrasi Black-Box, di mana penguji perlu mengetahui banyak tentang arsitektur sistem atau kode sumber. Strategi ini meniru metode persis yang digunakan peretas untuk menipu pengguna. Sebaliknya, Pengujian Penetrasi Kotak Putih mengharuskan penguji memiliki pengetahuan yang dihabiskan tentang sistem. Strategi tersebut menguntungkan penguji untuk menemukan potensi titik lemah pada kode sumber. Pengujian Penetrasi Kotak Abu-abu adalah metode lain di mana penguji mengakses sistem dengan beberapa pengetahuan, misalnya, sebagai pengguna yang memiliki hak istimewa.

Bagaimana Penguji Mulai Dengan Pengujian Penetrasi?

Penguji mengumpulkan data penting tentang sistem yang akan mereka uji pada langkah ini untuk mengidentifikasi potensi titik lemah. Penguji penetrasi akan mencari kecerdasan sumber terbuka untuk menemukan kerentanan dan titik masuk potensial. Tapi mereka melalui proses pemodelan ancaman yang menentukan untuk mencari intelijen terbuka. Setelah menganalisis proses pemodelan ancaman, penguji memulai pemeriksaan mereka terhadap sistem, sebagaimana ditentukan dalam ruang lingkup, dipersenjatai dengan peta potensi kerentanan dan titik masuk.

Penguji dapat melampaui permukaan untuk menemukan potensi risiko dalam keamanan Anda. Selain itu, mereka akan mencoba yang terbaik untuk mencegah kerusakan, kehilangan data, atau gangguan bisnis. Penguji akan memberi tahu Anda sepenuhnya tentang perkembangan di setiap tahap proses interogasi. Mereka akan memberi tahu Anda tentang kerentanan serius yang ditemukan sehingga tindakan segera dapat diambil untuk mengurangi risiko.

Penilaian Kerentanan Dan Perbedaan Pengujian Penetrasi

Berikut adalah beberapa penilaian kerentanan dan perbedaan pengujian penetrasi untuk mempelajari lebih lanjut tentang layanan ini.

#1: Cakupan kerentanan, khususnya luas dan dalamnya, membuat perbedaan utama antara penilaian kerentanan dan pengujian penetrasi. Tujuan dari penilaian kerentanan dapat mengidentifikasi kelemahan keamanan sebanyak mungkin mengikuti pendekatan luas ke mendalam. Untuk menjaga keamanan jaringan, penguji harus sering menggunakannya, terutama selama perubahan jaringan. Perubahan jaringan dapat mencakup pemasangan peralatan baru, penambahan layanan baru, atau bahkan jika port terbuka. Selain itu, ini akan berfungsi untuk organisasi yang ingin mengetahui tentang semua kelemahan keamanan potensial yang dapat memberi jalan bagi penjahat dunia maya untuk masuk ke sistem organisasi Anda. Di sisi lain, ketika organisasi sudah memiliki sistem pertahanan yang kuat, dan mereka ingin memastikan bahwa sistem mereka tetap pro-peretas, mereka menggunakan pengujian penetrasi.

Ketika seorang klien mengklaim bahwa pertahanan keamanan jaringan mereka bekerja dengan baik tetapi ingin memastikan mereka dapat tetap anti-peretas, pengujian penetrasi menjadi pilihan yang lebih disukai daripada pendekatan depth-over-breadth.

#2: Tingkat otomatisasi adalah perbedaan lebih lanjut yang terkait dengan yang pertama. Pengujian penetrasi menggabungkan teknik manual dan otomatis, yang membantu menggali lebih dalam kelemahannya. Penilaian kerentanan biasanya otomatis, memungkinkan cakupan kerentanan yang lebih luas.

#3: Perbedaan ketiga dalam kedua teknik tersebut adalah profesional yang dipilih untuk melaksanakan kedua teknik jaminan keamanan tersebut. Anggota departemen keamanan Anda dapat melakukan pengujian otomatis yang digunakan dalam penilaian kerentanan karena tidak membutuhkan keahlian tingkat tinggi. Namun, beberapa kerentanan yang tidak dapat ditangani oleh staf keamanan perusahaan menambah laporan. Vendor penilaian kerentanan pihak ketiga dapat membantu karena menjadi lebih murah. Juga, padat karya dan membutuhkan tingkat keahlian yang jauh lebih tinggi. Anda dapat mengalihdayakan pengujian penetrasi ke penyedia layanan pengujian penetrasi.

Penilaian Kerentanan Aplikasi Vs Pengujian Penetrasi-Manfaat

Berikut adalah manfaat yang dapat diterima bisnis dalam penilaian kerentanan aplikasi vs pengujian penetrasi. Mari kita lihat manfaat dari kedua layanan tersebut.

Pemindaian Kerentanan efisien dan efektif. Namun, secara bersamaan, ini hanya memungkinkan penguji untuk mendeteksi kerentanan yang diketahui. Di sisi lain, pengujian penetrasi bersifat manual, memungkinkan penguji menggunakan keterampilan dan pengetahuan mereka untuk mengungkap kerentanan tersembunyi. Evolve pengujian penetrasi otomatis mendobrak batas penilaian kerentanan tradisional dan pengujian penetrasi aplikasi web dan memberikan yang terbaik dari keduanya.

Ini memungkinkan Anda melampaui pemindaian kerentanan sederhana dengan mengotomatiskan banyak aktivitas yang biasanya dilakukan oleh penguji penetrasi. Dengan bantuan pengujian penetrasi otomatis yang berkembang, perusahaan Anda dapat memaksimalkan peningkatan keamanan. Anda dapat secara signifikan menurunkan kemungkinan bahwa pertahanan jaringan internal atau aplikasi di jaringan Anda akan dikompromikan dengan menyediakan irama pengujian penetrasi sesuai permintaan dan rutin.

Sekarang menjadi lebih penting untuk tetap berada di depan lanskap ancaman yang berubah dengan cepat di dunia di mana penjahat dunia maya mengetahui vektor serangan baru yang cepat dan adaptif.